Resolv Labs のコントラクトがアップグレードされ、強制的に 3673 万枚のハッカー USR が焼却されました

暗号プロトコル Resolv Labs は 4 月 6 日にスマートコントラクトをアップグレードし、攻撃者アドレスが保有していた 3,673 万枚の USR ステーブルコインを強制的に焼却しました。これは、3 月 22 日の鋳造(ミント)バグ攻撃事件後の最新の対応進捗です。攻撃者は漏えいしたオフチェーン AWS キー管理サービスのプライベートキーを利用し、20 万ドル未満の初期担保で 8,000 万枚の無担保 USR を鋳造しました。

攻撃の振り返り:漏えいした AWS キーがどのようにシステム的損失を引き起こしたか

Chainalysis の分析によれば、今回の攻撃の中核となる入口は Resolv のオフチェーン認可基盤インフラにある、漏えいした AWS KMS(キー管理サービス)のプライベートキーです。攻撃者はこのキーを利用して鋳造の認可メカニズムを迂回し、オンチェーン上で主要な 2 件の鋳造取引を完了させました:5,000 万枚の USR と 3,000 万枚の USR。初期担保は 10 万〜20 万ドル相当の USDC のみでした。

攻撃における資金の転換経路

鋳造:20 万ドル未満の担保で 8,000 万枚の無担保 USR を鋳造

転換:USR を wstUSR(ラップされた担保ステーキング版)にパッケージ化し、段階的に他のステーブルコインへと交換

現金化:最終的に約 11,409 枚の ETH へ転換し、価値は約 2,448 万ドル

価格への衝撃:大量の無担保トークンが DeFi の流動性プールに流入し、USR は一時的に 0.14 ドルまで暴落

Chainalysis は、この攻撃の根本的な欠陥は Resolv の鋳造システムにオンチェーンの鋳造上限およびオンチェーン検証メカニズムが欠けており、オフチェーンの署名に完全に依存している点だと指摘しています。一旦プライベートキーが漏えいすれば、システム的なエクスポージャーがそのまま形成されます。

Resolv Labs の対応行動:合約アップグレードと損失の範囲確認

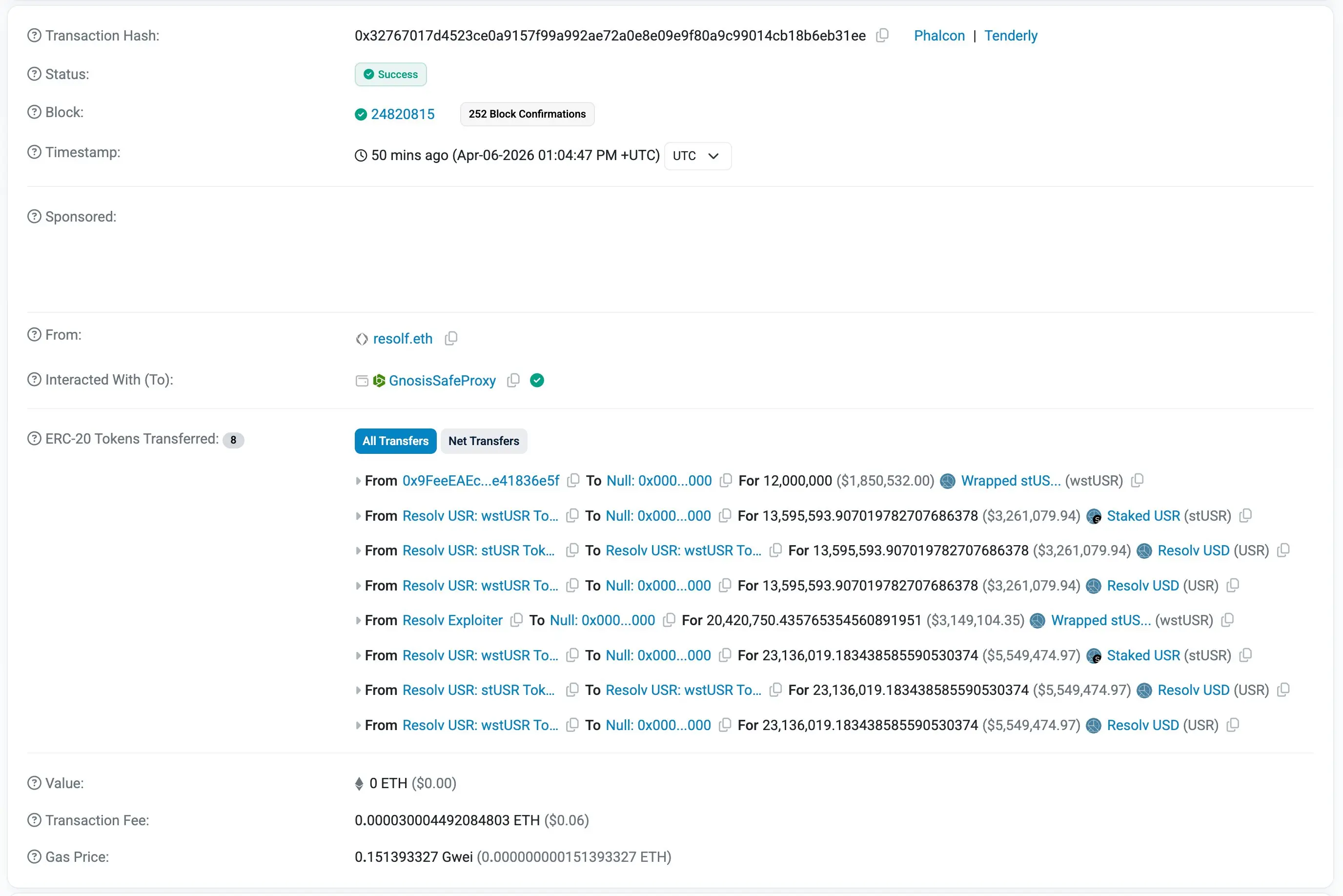

(出所:Etherscan)

(出所:Etherscan)

オンチェーン分析者の Yu Jin は、Resolv Labs が 4 月 6 日に合約アップグレードを通じて、攻撃者アドレスから 3,673 万枚の USR を強制的に焼却したことを監視して確認しました。これまでの対処行動とあわせて、Resolv チームは複数回の合約アップグレードにより攻撃者アドレスから約 4,600 万枚の USR を除去しました。

しかし、攻撃者が ETH 形式で引き出した一部については回収できません。プロトコルが最終的に確認した実際の経済的損失は約 3,400 万ドルです。Resolv Labs は、脆弱性により 8,000 万枚の USR が過剰に鋳造されたものの、プロトコルの担保プールは「依然として無傷」であると強調しています。

今回の事件は、特権合約のコントロール機構の二面性も明らかにしました――同じアップグレード権限は、攻撃者が危機を引き起こすために用いられるだけでなく、プロトコル側が緊急の損失抑制に用いることもできます。この特性は、名目上は分散型であることを掲げる DeFi プロトコルにとって、長期のガバナンスリスクとなります。

DeFi のセキュリティ警告:オフチェーン基盤インフラは次の主要な攻撃面

Resolv が 18 回のセキュリティ監査を通過していたにもかかわらず、オフチェーンの AWS 基盤インフラにおける防御上の欠陥が規模の大きい損失をもたらし、現在の DeFi セキュリティ監査の範囲における構造的な盲点を浮き彫りにしました。

セキュリティ研究者は、Hexagate などのリアルタイムのオンチェーン監視ツールが導入されていれば、異常な鋳造比率は早期の段階で自動的に検知され、合約の実行を停止できたため、損失規模を大幅に縮小できたはずだと述べています。今回の事件の核心的な示唆は次のとおりです:DeFi プロトコルのセキュリティフレームワークには、バックエンドの鍵のローテーション機構、クラウド基盤のアクセス制御、異常取引の自動ブレーカー(サーキットブレーカー)機構を、スマートコントラクト監査と同等の優先度で、防護体制に組み込む必要があります。

よくある質問

Resolv Labs はどのようにしてハッカーが保有する USR を強制的に焼却したのですか?

Resolv Labs は、スマートコントラクトのアップグレード機構を通じて攻撃者アドレスに対し、強制的なトークン焼却の操作を実行しました。この行動はプロトコルの特権管理者権限に依存しており、攻撃者の同意なしにオンチェーンで実行できます。これは中央集権的な緊急対応策です。

今回の Resolv 脆弱性による実際の損失金額はいくらですか?

攻撃者は約 3,400 万枚の USR を 11,409 枚の ETH(約 2,448 万ドル)に交換し、送金しました。この部分は回収できません。プロトコルが確認した実際の純損失は約 3,400 万ドルであり、Resolv Labs が焼却した 3,673 万枚の USR は、攻撃者がまだ現金化していない残存保有分です。

今回の攻撃は USR のペッグ(連動)メカニズムにどのような影響を与えましたか?

攻撃発生後、USR は一時的に 0.14 ドルまで暴落し、その後 0.23 ドル〜0.27 ドルの範囲で変動した後、徐々に回復しました。Resolv Labs は担保プールが健全であると述べていますが、今回の事件は市場における USR のペッグに対する信頼へ構造的な打撃を与え、さらにプロトコルの運営停止と復旧計画の公表につながりました。