Bing AI検索結果のセキュリティ侵害が疑われています。ハッカーが偽のOpenClawインストーラーを用いて暗号資産の窃取を行っており、AIによる検索サービスのセキュリティリスクに注目が集まっています。

イベント概要:Bing AI検索結果における「ポイズニング」疑惑

画像出典:https://x.com/im23pds/status/2031163246783410581

画像出典:https://x.com/im23pds/status/2031163246783410581

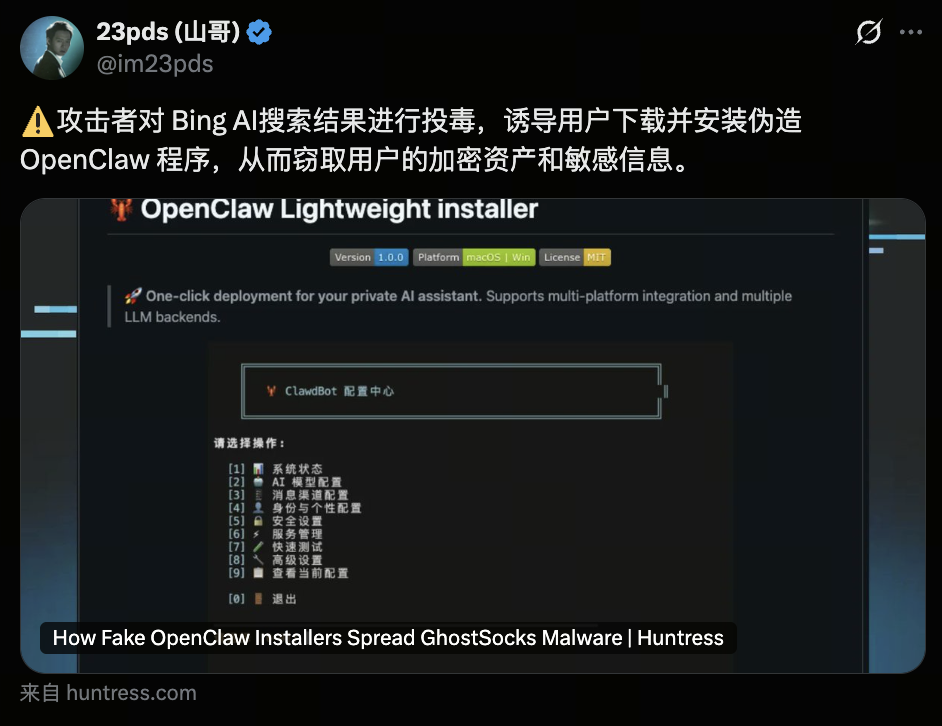

2026年3月、ブロックチェーンセキュリティ企業SlowMistのセキュリティ責任者が、「検索ポイズニング」手法によるBing AI検索結果の操作について公的な警告を発表しました。攻撃者は、偽のOpenClawプログラムをダウンロードさせることで、暗号資産や機密情報を盗み出す手口を用いていました。

「検索ポイズニング」とは、攻撃者が意図的に特定のウェブサイトやリポジトリを作成し、検索エンジンで上位表示されるように誘導する技術です。ユーザーが関連キーワードを検索した際、悪意のあるサイトが検索結果の上位に表示されたり、AI検索結果で直接引用される場合があります。

本件では、「OpenClaw Windows」などのキーワードで検索すると、Bing AIが偽のGitHubリポジトリをダウンロード元として推奨しました。インストーラーを実行した一部ユーザーの端末が、情報窃取型マルウェアに感染しています。

セキュリティ研究者は後に悪意のあるリポジトリとインストーラーの削除を確認しましたが、事件はAI検索の安全性と暗号資産保護に関する業界全体の議論を引き起こしました。

OpenClawとは?その標的理由

画像出典:OpenClaw公式サイト

画像出典:OpenClaw公式サイト

OpenClawは、AIエージェントや自動化開発コミュニティで急速に普及しているオープンソースツールです。主にAIエージェントの構築、タスク自動化、開発者向けツールチェーンの作成に利用されています。

AIエージェントや自動化開発フレームワークが急速に進化する中、こうしたツールの利用が急増しています。

拡大を続ける開発者エコシステムは、下記の理由から攻撃者にとって魅力的な標的となっています:

- 開発者はオープンソースリポジトリを信頼している: GitHubからツールやコードをダウンロードすることが一般的です。

- AIツールチェーンは高い権限を要求することが多い: 多くのAIツールがシステムファイルやAPIキー、クラウド認証情報へのアクセスを必要とします。

- 暗号資産ユーザーとの重複が大きい: AI開発者、Web3開発者、暗号資産投資家が同一人物である場合も多いです。

偽のOpenClawインストーラーを配布することで、攻撃者はウォレットの秘密鍵、取引アカウント、APIキーなどを保存する端末を直接狙うことが可能になります。

攻撃の仕組み:検索ポイズニングからマルウェア配布へ

GitHubリポジトリの偽装とコミュニティ信頼の悪用

研究者は、攻撃者が「openclaw-installer」というGitHub組織を作成し、正規プロジェクトに見せかけたリポジトリをアップロードしていたことを突き止めました。

信頼性を高めるため、本物のプロジェクトのソースコードの一部をコピーし、リポジトリ構造も本物らしく整えていました。

GitHubの高い信頼性とAIによる推薦が重なることで、多くのユーザーが公式リポジトリだと誤認しました。

攻撃の流れは以下の通りです:

- ユーザーがBing AIでOpenClawを検索

- AIが悪意のあるGitHubリポジトリを推奨

- ユーザーが偽インストーラーをダウンロード

- 情報窃取操作を実行する悪意のコードが密かに作動

この攻撃はオープンソースエコシステムへの信頼+AI検索結果の推薦を活用し、成功率を大幅に高めています。

WindowsとmacOSで異なるペイロード

研究者は、攻撃者がOSごとに異なるペイロードを設計していたことを確認しました。

Windows攻撃経路:

- 偽インストーラーOpenClaw_x64.exeを配布

- 実行するとVidarインフォスティーラーをメモリ上で起動

- 同時にGhostSocksトロイの木馬をインストールし遠隔操作が可能となる

macOS攻撃経路:

- 偽のインストール手順を案内

- ユーザーにターミナルでBashコマンドを実行させる

- Atomic Stealerマルウェアをダウンロード・インストール

これらの悪意あるプログラムは主に以下の情報を窃取します:

- ブラウザのパスワード

- 暗号資産ウォレットの鍵

- SSHキー

- APIトークン

- Telegram/Discordのログイン情報

これらが盗まれると、攻撃者は被害者の暗号資産を迅速に移動できます。

AI検索とSEOポイズニング:サイバー攻撃の新たな最前線

検索ポイズニング自体は新しい手法ではありませんが、AI検索の台頭によってその影響が拡大しています。攻撃者はウェブコンテンツやリポジトリ構造、キーワードを操作し、悪意あるリソースを検索結果の上位へ押し上げることが可能です。

AI検索には追加のリスクがあります:

- AIが内容を要約・推薦する

- ユーザーがAIの推薦をより信頼しやすい

- 推奨リンクが従来の検索フィルターを迂回する場合もある

セキュリティアナリストは、見かけ上正規のGitHubリポジトリに悪意のコードを配置するだけで、検索エンジンにインデックスされ、推薦される可能性があると指摘しています。

このため、AI検索+オープンソースプラットフォームの組み合わせは、新たな主要攻撃経路となりつつあります。

暗号資産業界と開発者エコシステムへの影響

本事件は、業界における三つの重要な傾向を示しています:

1. AIツールが主要な攻撃経路に

AIエージェントや自動化ツールの普及に伴い、攻撃者はAIツールに偽装したマルウェアを仕込むようになっています。

2. オープンソースの信頼が悪用されている

GitHubやPyPIなどのオープンで透明性の高いプラットフォームは、攻撃者にとっても悪用しやすい環境です。

3. 暗号資産が主要ターゲット

情報窃取型マルウェアは下記を狙います:

- MetaMask

- ブラウザウォレット

- ローカルウォレットファイル

- APIキー

これらが盗まれると、資産の回復はほぼ不可能です。

ユーザー向けセキュリティガイド:類似攻撃への対策

攻撃手法が高度化する中、ユーザーは以下の対策を検討すべきです:

1. ソフトウェアは必ず公式ソースから入手

検索結果から直接ツールをダウンロードせず、必ず公式GitHubや公式サイトを利用しましょう。

2. コードリポジトリの検証

下記を確認してください:

- 公式認証

- 長期的なコミット履歴

- 活発な開発者コミュニティ

3. インストーラーの署名を確認

多くのセキュリティ意識が高いプロジェクトはSHA256やGPG署名を提供しています。

4. 秘密鍵管理は専用端末で

高価値ウォレットの秘密鍵は開発環境に保存しないでください。

5. ハードウェアウォレットの利用

PCが侵害されても、ハードウェアウォレットは強固な追加保護となります。

AI検索時代のセキュリティ課題と今後の展望

Bing AI検索ポイズニング事件は、AI検索システムが信頼できるコンテンツを十分にフィルタリングできていない現状を浮き彫りにしました。

AI検索、AIエージェント、自動化ツールがインターネットへの主要な入口となる中、攻撃者は下記の手法を進化させています:

- AI検索ポイズニング

- AI生成コンテンツによる欺瞞

- AIエージェントプラグイン内の悪意あるコード

今後、プラットフォーム側は下記の防御強化が求められます:

- AI検索結果のソース検証機構の強化

- オープンソースリポジトリへの信頼スコア導入

- マルウェア自動検知の高度化

ユーザーにとっては、AIツールと暗号資産が深く統合される時代、セキュリティ意識こそがデジタル資産保護の最重要防衛線となります。

関連記事

Piコインの真実:次のビットコインになる可能性がありますか?

Fartcoinとは何か?FARTCOINについて知っておくべきすべて

VirtualsのAIXBTとは何ですか?AIXBTについて知る必要があるすべてのこと

AIエージェントが暗号資産を主流にする方法

Virtuals Protocol: AIエージェントのトークン化