密碼學工程師:量子電腦對「128 位元對稱加密」不構成威脅

密碼學工程師 Filippo Valsorda 於 2026 年 4 月 20 日發表技術分析文章,論證量子電腦即使按最樂觀的發展速度,也無法在可預見未來破解 128 位元對稱加密(AES-128),指出業界對「後量子密碼學」存在誤讀。

Valsorda 論文核心論點:Grover 演算法無法有效並行

(來源:Filippo Valsorda)

根據 Valsorda 的分析文章,業界常見誤解認為量子電腦的 Grover 演算法會將 128 位元對稱金鑰的安全強度「減半」至 64 位元,此說法忽略了 Grover 演算法的關鍵限制:其步驟必須串行執行,強行並行化會急劇增加總計算成本。

Valsorda 計算顯示,破解 AES-128 的總計算量約為 2¹⁰⁴·⁵ 次操作;相較之下,使用 Shor 演算法破解 256 位元橢圓曲線密碼約需 2²⁶ 次操作(引自 Babbush 等人 2026 年研究)。兩者相差約 2⁷⁸·⁵ 倍,Valsorda 指出此差距使 Grover 攻擊 AES-128 在實際上完全不現實。

NIST、BSI 及學術界的一致立場

根據 Valsorda 引用的官方文件,美國國家標準與技術研究院(NIST)在後量子密碼學常見問題解答中明確指出,「Grover 演算法在攻擊 AES 方面可能幾乎沒有優勢,AES-128 在未來幾十年內仍將保持安全」,並確認「現有應用可以繼續使用 128 位元 AES 金鑰」;NIST IR 8547 亦於 2035 年禁止易受量子攻擊的演算法,同時確認所有 AES 金鑰長度仍然允許。

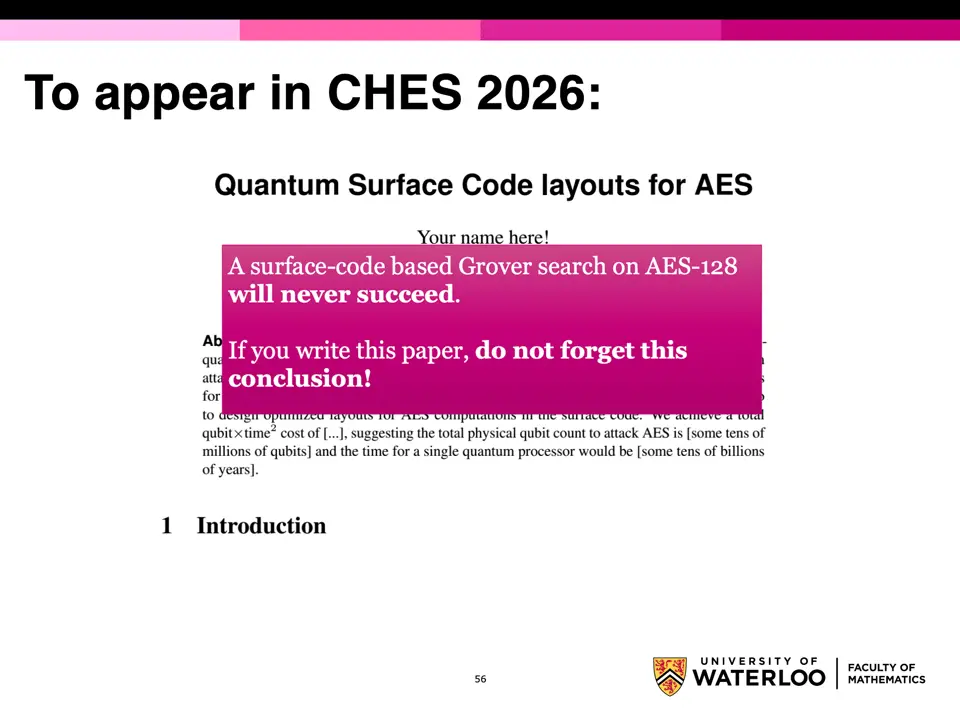

德國聯邦資訊安全辦公室(BSI)在其《加密機制:建議與金鑰長度》報告中,建議在新加密系統中採用 AES-128、AES-192 及 AES-256。滑鐵盧大學密碼學助理教授 Samuel Jaques 在 2024 年研究簡報中表示:「基於表面碼的 Grover 搜尋在 AES-128 上永遠不會成功。」

後量子遷移的實際優先事項

根據 Valsorda 的結論,後量子加密遷移的唯一緊迫任務是替換易受 Shor 演算法攻擊的非對稱加密,包括 RSA、ECDSA 及 ECDH。Valsorda 指出,將有限資源用於升級對稱金鑰(128→256 位元)屬不必要操作,會增加系統複雜性、分散協調資源,並干擾真正緊迫的非對稱加密替換工作。

常見問題

Valsorda 為何認為 Grover 演算法無法威脅 AES-128?

根據 Valsorda 的分析文章,Grover 演算法的步驟必須串行執行,無法有效並行化;強行並行後,破解 AES-128 的總計算量約為 2¹⁰⁴·⁵ 次操作,比用 Shor 演算法破解 256 位元橢圓曲線密碼的成本高出約 2⁷⁸·⁵ 倍。

NIST 對是否需要將 AES 金鑰長度加倍的官方立場是什麼?

根據 Valsorda 文章引用的 NIST 後量子密碼學常見問題解答,NIST 明確表示不應為應對量子威脅加倍 AES 金鑰長度,確認 128 位元、192 位元及 256 位元的 AES 金鑰在後量子時代均仍然安全。

後量子密碼遷移的真正緊迫任務是什麼?

根據 Valsorda 的結論,唯一緊迫的任務是替換易受 Shor 演算法攻擊的非對稱加密演算法(RSA、ECDSA、ECDH 等),而非升級對稱金鑰長度;升級對稱金鑰屬不必要操作,會增加複雜性並分散資源。