密码学工程师:量子计算机对“128位对称加密”不构成威胁

密码学工程师 Filippo Valsorda 于 2026 年 4 月 20 日发表技术分析文章,论证量子计算机即使按最乐观的发展速度,也无法在可预见的未来破解 128 位元对称加密(AES-128),指出业界对“后量子密码学”存在误读。

Valsorda 论文核心论点:Grover 演算法无法有效并行

(来源:Filippo Valsorda)

根据 Valsorda 的分析文章,业界常见误解认为量子计算机的 Grover 演算法会将 128 位元对称密钥的安全强度“减半”至 64 位元,此说法忽略了 Grover 演算法的关键限制:其步骤必须串行执行,强行并行化会急剧增加总计算成本。

Valsorda 计算显示,破解 AES-128 的总计算量约为 2¹⁰⁴·⁵ 次操作;相比之下,使用 Shor 演算法破解 256 位元椭圆曲线密码约需 2²⁶ 次操作(引自 Babbush 等人 2026 年研究)。两者相差约 2⁷⁸·⁵ 倍,Valsorda 指出此差距使 Grover 攻击 AES-128 在实际中完全不现实。

NIST、BSI 及学术界的一致立场

根据 Valsorda 引用的官方文件,美国国家标准与技术研究院(NIST)在后量子密码学常见问题解答中明确指出,“Grover 演算法在攻击 AES 方面可能几乎没有优势,AES-128 在未来几十年内仍将保持安全”,并确认“现有应用可以继续使用 128 位元 AES 密钥”;NIST IR 8547 亦于 2035 年禁止易受量子攻击的演算法,同时确认所有 AES 密钥长度仍然允许。

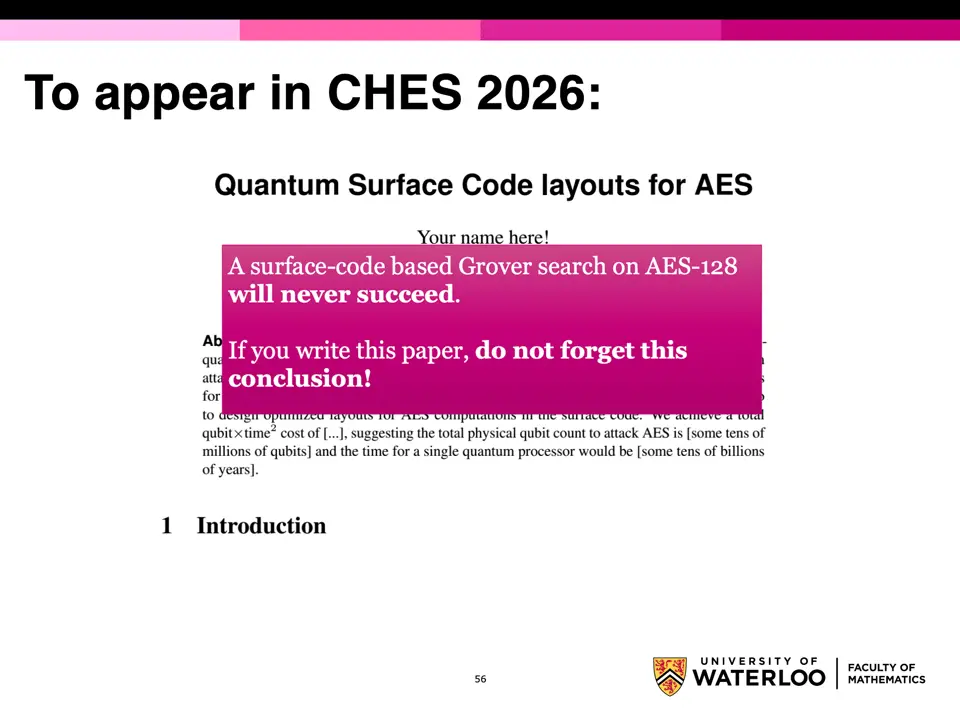

德国联邦信息安全办公室(BSI)在其《加密机制:建议与密钥长度》报告中,建议在新加密系统中采用 AES-128、AES-192 及 AES-256。滑铁卢大学密码学助理教授 Samuel Jaques 在 2024 年研究简报中表示:“基于表面码的 Grover 搜索在 AES-128 上永远不会成功。”

后量子迁移的实际优先事项

根据 Valsorda 的结论,后量子加密迁移的唯一紧迫任务是替换易受 Shor 演算法攻击的非对称加密,包括 RSA、ECDSA 及 ECDH。Valsorda 指出,将有限资源用于升级对称密钥(128→256 位元)属不必要操作,会增加系统复杂性、分散协调资源,并干扰真正紧迫的非对称加密替换工作。

常见问题

Valsorda 为何认为 Grover 演算法无法威胁 AES-128?

根据 Valsorda 的分析文章,Grover 演算法的步骤必须串行执行,无法有效并行化;强行并行后,破解 AES-128 的总计算量约为 2¹⁰⁴·⁵ 次操作,比用 Shor 演算法破解 256 位元椭圆曲线密码的成本高出约 2⁷⁸·⁵ 倍。

NIST 对是否需要将 AES 密钥长度加倍的官方立场是什么?

根据 Valsorda 文章引用的 NIST 后量子密码学常见问题解答,NIST 明确表示不应为应对量子威胁加倍 AES 密钥长度,确认 128 位元、192 位元及 256 位元的 AES 密钥在后量子时代均仍然安全。

后量子密码迁移的真正紧迫任务是什么?

根据 Valsorda 的结论,唯一紧迫的任务是替换易受 Shor 演算法攻击的非对称加密演算法(RSA、ECDSA、ECDH 等),而非升级对称密钥长度;升级对称密钥属不必要操作,会增加复杂性并分散资源。