Fundador da OpenClaw avisa: Golpes de falsas airdrops de CLAW estão chegando, programadores do GitHub são alvo

O fundador do OpenClaw, Peter Steinberger, emitiu um aviso público na plataforma X no dia 19 de março, alertando todos os utilizadores para considerarem qualquer email de criptomoeda alegadamente relacionado com o OpenClaw como uma tentativa de fraude. Ele deixou claro que o OpenClaw é um projeto “de código aberto e sem fins comerciais”. Anteriormente, múltiplos desenvolvedores relataram ataques de phishing em grande escala dirigidos a desenvolvedores globais no GitHub.

Métodos específicos de ataque de phishing: fingir notificações do GitHub e varrer desenvolvedores em massa

(Origem: X)

(Origem: X)

Este ataque de phishing foi cuidadosamente planeado, dificultando a sua deteção imediata. O investigador de segurança Aoke Quant suspeita que os atacantes tenham recolhido diretamente informações de contacto públicas dos desenvolvedores na plataforma GitHub, para suportar uma disseminação em larga escala e altamente direcionada.

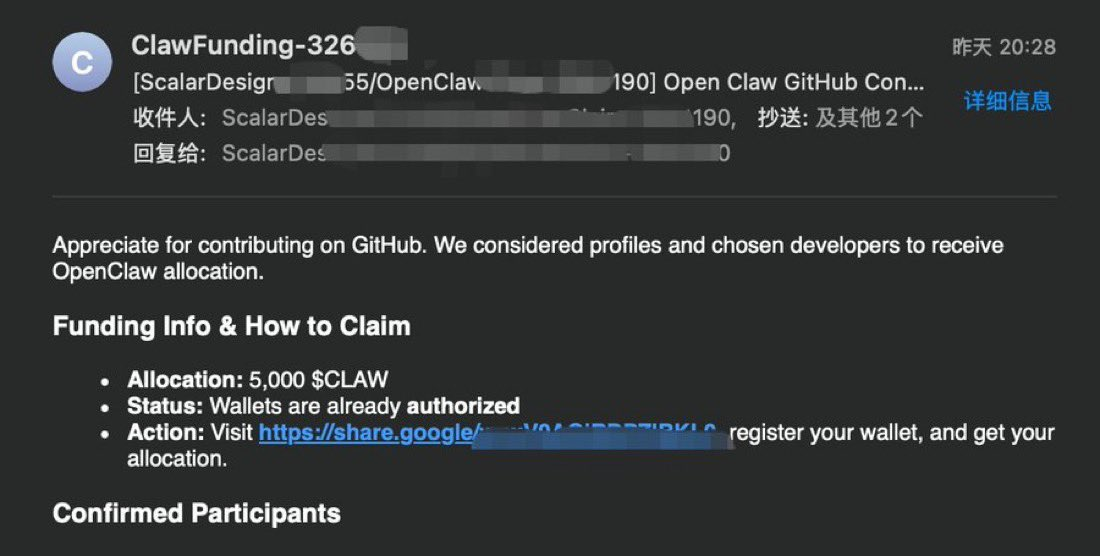

As principais características do email de phishing incluem:

Falsificação do remetente: o email imita o formato de notificações oficiais do GitHub, dificultando a distinção

Nome da conta remetente: utiliza contas falsas como “ClawFunding” e “ClawReward”

Conteúdo persuasivo: afirma que o destinatário foi incluído na lista de “contribuidores selecionados”, criando um sentimento de exclusividade e urgência

Chamada à ação: incentiva os utilizadores a clicarem em links suspeitos do Google e a “reivindicarem” tokens falsos

Versões multilíngue: alguns emails foram traduzidos para espanhol, demonstrando que o alcance do ataque se estende a várias regiões

O desenvolvedor Daniel Sánchez, ao partilhar capturas de ecrã de denúncias, afirmou: “Dinheiro gratuito oferecido de forma proativa é quase certamente uma fraude. Projetos de código aberto não têm qualquer motivo para realizar atividades de doação de criptomoedas.”

Linha do tempo completa de meses de assédio: de tokens meme a contas roubadas em 30 segundos

Este episódio de phishing é a última atualização de um assédio sistemático que durou vários meses contra o OpenClaw. Desde que o OpenClaw ganhou destaque em janeiro deste ano sob o nome “Clawdbot”, especuladores de criptomoedas têm lançado ataques multifacetados e contínuos contra Steinberger e o seu projeto.

Principais eventos:

Criação de tokens meme: os fraudadores emitiram sem autorização na Solana um token meme com o nome OpenClaw, que caiu 96% num dia, causando perdas severas a muitos investidores individuais

Crise de rebranding: a Anthropic, devido a questões de marca registada, exigiu que Steinberger mudasse o nome do robô — após alterar “Clawdbot” para “Moltbot”, os atacantes invadiram a conta original em menos de cinco segundos, promovendo novos tokens fraudulentos e disseminando malware antes de Steinberger conseguir proteger adequadamente a conta

Roubo do nome de utilizador no GitHub: o seu nome de utilizador no GitHub foi roubado em cerca de 30 segundos, sendo utilizado para disseminar código malicioso

Banimento no Discord: perante uma enxurrada de hashes de tokens, Steinberger foi forçado a proibir completamente todas as discussões relacionadas com criptomoedas no seu servidor Discord

Notificações no X paralisadas: a secção de notificações do X (Twitter) ficou “inoperável” devido à contínua quantidade de hashes de tokens e spam

Steinberger descreveu toda esta experiência como a “forma mais grave de assédio online” que enfrentou. Mesmo após ingressar na OpenAI em fevereiro de 2026, liderada por Sam Altman, na divisão de IA pessoal, e com o respaldo de uma grande empresa de tecnologia como a OpenAI, os fraudadores continuaram a explorar a marca OpenClaw para obter lucros ilícitos.

Perguntas frequentes

Como identificar emails de phishing falsos do OpenClaw?

De acordo com o aviso público de Steinberger, a forma mais eficaz de reconhecer emails falsos do OpenClaw é: primeiro, o OpenClaw não possui qualquer token de criptomoeda (não existe “CLAW” ou qualquer outro token oficial); segundo, qualquer pedido para clicar em links de email para “reivindicar airdrops” ou “conectar carteiras” é uma fraude; terceiro, confie apenas no site oficial do OpenClaw como fonte de informação legítima, e mantenha cautela com qualquer embalagem comercial de terceiros. Os investigadores de segurança recomendam que, mesmo que o email pareça proveniente de um endereço oficial do GitHub, deve-se verificar cuidadosamente o domínio do remetente, pois os fraudadores frequentemente falsificam nomes exibidos.

As vulnerabilidades de segurança do OpenClaw facilitaram ataques de phishing?

A empresa de segurança SlowMist alertou anteriormente que instâncias mal configuradas do Clawdbot/OpenClaw podem expor chaves API e registos de chat privados. O investigador Jamieson O’Reilly também descobriu que instâncias não autenticadas podem tornar centenas de credenciais acessíveis publicamente. Estas vulnerabilidades podem fornecer aos fraudadores dados reais de utilizadores para criar emails de phishing altamente convincentes, aumentando assim as taxas de sucesso dos ataques. Recomenda-se a todos os utilizadores que implementem configurações de autenticação completas e rotacionem regularmente as chaves API.

Como responder a ataques de phishing semelhantes?

Se receber um convite de airdrop de criptomoeda alegadamente relacionado com o OpenClaw, deve eliminá-lo imediatamente e marcá-lo como spam. Nunca clique em links ou forneça informações pessoais. Se clicar, deve alterar imediatamente todas as passwords das contas relacionadas, revogar autorizações de aplicações de terceiros suspeitas e escanear o dispositivo contra malware. Pode também denunciar atividades de phishing através dos canais oficiais do OpenClaw para ajudar a proteger outros desenvolvedores na comunidade.