El contrato V2 abandonado de Scallop fue explotado: después de robarse 150.000 SUI, se anunció el reembolso total

El protocolo de préstamos descentralizados de Sui Network, Scallop, el 26 de abril (domingo) publicó un anuncio oficial en la plataforma X, confirmando que fue víctima de un ataque de vulnerabilidad. El atacante extrajo aproximadamente 150.000 SUI desde un contrato de recompensas abandonado asociado con sSUI spool. Según la declaración oficial, el fondo de liquidez central y los depósitos de los usuarios no se vieron afectados. El protocolo ya ha reanudado los retiros y depósitos, confirmando que compensará íntegramente todas las pérdidas con fondos de la empresa.

Línea de tiempo del evento y respuesta oficial de Scallop

De acuerdo con el anuncio de la plataforma oficial de X de Scallop (26 de abril 12:50 UTC), el objetivo del ataque era el contrato de recompensas subordinado del sSUI spool. Dicho contrato es la capa de incentivos del protocolo para los depositantes de SUI, y no la lógica central de préstamos. El equipo de Scallop congeló el contrato afectado en cuestión de minutos después de que ocurriera el incidente; el contrato central se congeló y se liberó en el plazo de dos horas, y las funciones de retiro y recarga se reanudaron a las 14:42 UTC.

La declaración oficial de Scallop afirma: «Scallop compensará el 100% del total de las pérdidas».

Análisis técnico de la vulnerabilidad: contador no inicializado del paquete abandonado de 2023

(Fuente: Vadim)

Según un análisis independiente on-chain, el punto de entrada del ataque fue el paquete V2 de s1pool abandonado implementado por Scallop en noviembre de 2023, con más de 17 meses desde que ocurrió este ataque. En la arquitectura técnica de Sui Network, los paquetes desplegados no se pueden modificar; a menos que se establezca explícitamente el control de versiones, las versiones antiguas aún pueden ser llamadas.

El atacante identificó un contador last_index no inicializado dentro del paquete, el cual se utiliza para rastrear las recompensas acumuladas de los participantes en staking. El atacante hizo staking de aproximadamente 136.000 sSUI; el sistema consideró esta posición como si hubiera existido desde que el spool se puso en marcha en agosto de 2023. Tras alrededor de 20 meses de acumulación exponencial, el índice del spool creció hasta aproximadamente 1.19 millones, lo que permitió al atacante obtener alrededor de 162 billones de puntos de recompensa, que posteriormente intercambió en una proporción 1:1 por 150.000 SUI.

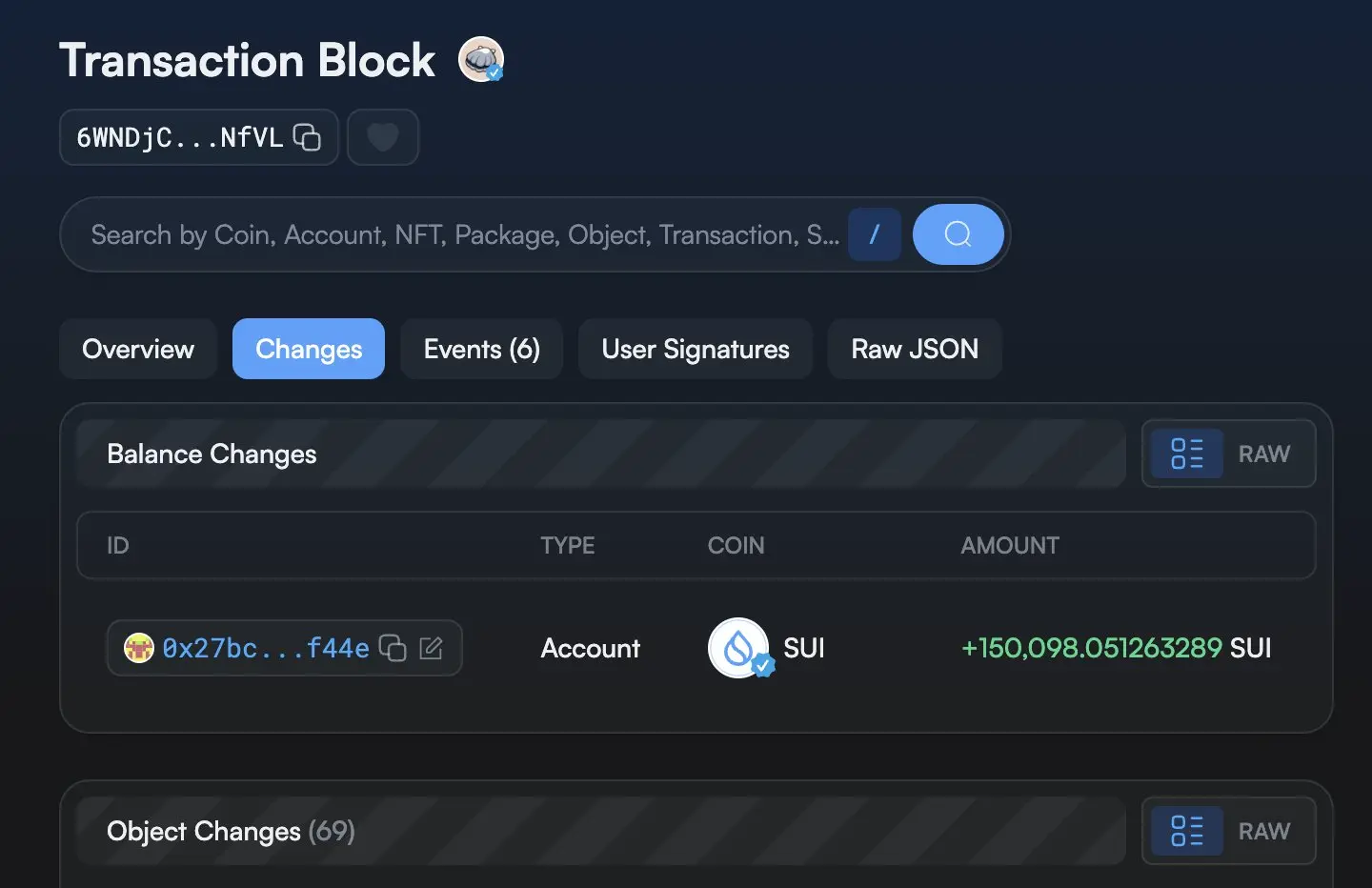

El registro de la transacción on-chain puede consultarse mediante el hash: 6WNDjCX3W852hipq6yrHhpUaSFHSPWfTxuLKaQkgNfVL

Registro de incidentes recientes de vulnerabilidades en Sui DeFi

Según reportes públicos, a principios de abril de 2026, el protocolo Volo en Sui Network sufrió un ataque similar. El objetivo también era un contrato subordinado y no la lógica central del protocolo; la pérdida fue de aproximadamente 3.5 millones de dólares. Además, aproximadamente una semana antes del ataque, en la red de Ethereum ocurrió un incidente de ataque de puente (bridge), en el que se sustrajeron tokens de re-staking con liquidez no garantizada por aproximadamente 292 millones de dólares.

Tanto Sui Foundation como Mysten Labs, al momento de la publicación de este informe, no habían emitido declaraciones públicas sobre el incidente de Scallop. Según la explicación oficial de Scallop, el protocolo planea realizar una auditoría integral de todos los paquetes antiguos existentes, y el calendario de auditoría aún está por determinarse.

Preguntas frecuentes

¿Cuándo ocurrió este ataque por vulnerabilidad y cuál fue la magnitud de las pérdidas?

De acuerdo con el anuncio de la plataforma oficial de X de Scallop, el ataque ocurrió el 26 de abril de 2026 (domingo) a las 12:50 UTC; el atacante extrajo aproximadamente 150.000 SUI desde el contrato de recompensas del sSUI spool abandonado. El fondo central de préstamos y los depósitos de los usuarios en otros mercados no se vieron afectados.

¿Qué compromisos oficiales hizo Scallop con respecto a este ataque?

Según la declaración oficial de Scallop, el protocolo congeló el contrato afectado en cuestión de minutos después del ataque y restauró completamente la funcionalidad de todas las operaciones a las 14:42 UTC (aproximadamente dos horas después de la publicación del anuncio). Scallop confirmó que compensará íntegramente todas las pérdidas con fondos de la empresa; los rendimientos de los usuarios no se verán afectados, y el protocolo planea realizar una auditoría integral de todos los paquetes antiguos existentes.

¿Cuál fue la causa técnica fundamental de esta vulnerabilidad y cómo se relaciona con la arquitectura técnica de Sui Network?

De acuerdo con el análisis independiente on-chain, la vulnerabilidad se originó en un contador last_index no inicializado dentro del paquete V2 de spool abandonado desplegado en noviembre de 2023. En Sui Network, los paquetes desplegados no se pueden modificar; a menos que se establezca explícitamente el control de versiones, las versiones antiguas aún pueden ser llamadas. Esto permitió al atacante explotar el código abandonado de hace más de 17 meses para extraer 150.000 SUI.

Artículos relacionados

El agente de IA Manfred funda una empresa, obtiene una billetera de criptomonedas antes del lanzamiento de las operaciones de mayo

La seguridad de los activos digitales va más allá de las claves cuando Bitgo añade controles de 5 capas

Riot informa ingresos del centro de datos $33M Data a medida que AMD duplica la capacidad

Curve lanza un mecanismo de recuperación de deudas incobrables que permite a los usuarios salir o participar en las reparaciones

SYNBO presenta un protocolo de inversión en cadena durante el tour por la Universidad Ethereum de Shanghái

Arbitrum DAO vota para liberar 30.766 ETH a DeFi United tras el ataque del Kelp DAO