Có vẻ như công cụ của chính phủ Mỹ bị rò rỉ! Google tiết lộ chuỗi tấn công mới của lừa đảo tiền điện tử trên iPhone

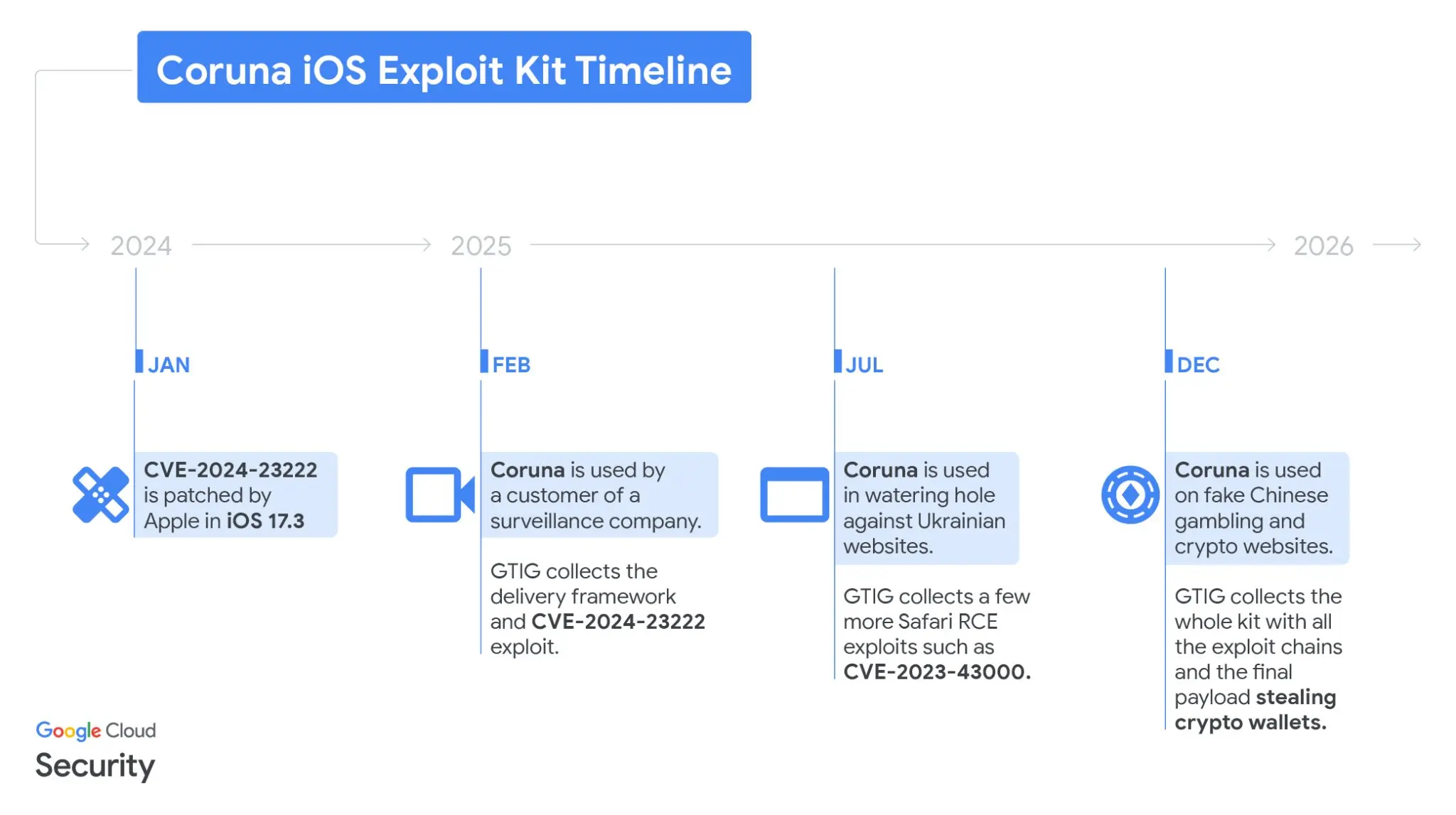

Nhóm tình báo mối đe dọa của Google (GTIG) đã công bố báo cáo vào thứ Tư, tiết lộ rằng một bộ công cụ khai thác lỗ hổng iPhone mới có tên gọi Coruna đã được triển khai trong các hoạt động lừa đảo tiền mã hóa quy mô lớn. Công ty an ninh hành động iVerify tiết lộ rằng bộ công cụ Coruna có thể bắt nguồn từ chính phủ Mỹ, và sau khi mất kiểm soát, đã bị các đối thủ và tổ chức tội phạm mạng chuyển hướng sử dụng để thực hiện các vụ lừa đảo tiền mã hóa.

Phân tích kỹ thuật bộ công cụ Coruna: Làm thế nào để nhắm mục tiêu trộm ví tiền mã hóa

(Nguồn: Mandiant)

Coruna sử dụng công nghệ JavaScript để nhận dạng dấu vân tay các thiết bị iOS truy cập vào các trang web giả mạo, xác nhận phiên bản mục tiêu rồi tự động triển khai các khai thác lỗ hổng. Một khi thiết bị bị xâm nhập, bộ công cụ sẽ hệ thống hóa tìm kiếm các loại thông tin nhạy cảm sau:

-

Mật khẩu ghi nhớ mã hóa (助記詞): Chủ động quét các tệp văn bản địa phương chứa từ khóa “backup phrase” (danh sách sao lưu) và “seed phrase” (danh sách hạt giống).

-

Các ứng dụng tiền mã hóa phổ biến: Nhắm mục tiêu các ví phi tập trung như Uniswap và MetaMask để trích xuất khoá hoặc dữ liệu tài khoản.

-

Thông tin tài khoản tài chính: Đồng bộ tìm kiếm các dữ liệu nhạy cảm liên quan đến ngân hàng và các phương thức thanh toán khác.

GTIG xác nhận rằng Coruna không tương thích với phiên bản iOS mới nhất hiện nay. Tất cả người dùng iPhone nên cập nhật hệ điều hành ngay lập tức. Những người không thể nâng cấp nên kích hoạt chế độ “Lockdown Mode” do Apple cung cấp, được chính hãng tuyên bố có thể chống lại các cuộc tấn công có tính chất phức tạp cao.

Từ hoạt động tình báo đến các trang web lừa đảo tiền mã hóa: Hai con đường phát tán của Coruna

Theo theo dõi của GTIG, bộ công cụ Coruna đã trải qua hai giai đoạn sử dụng hoàn toàn khác nhau. Ban đầu, có khả năng tổ chức tình báo Nga đã xâm nhập các trang web của Ukraine để nhắm mục tiêu các người dùng iPhone ở các khu vực địa lý nhất định, thể hiện đặc điểm của hoạt động thu thập tình báo truyền thống.

Vào tháng 12 năm 2025, GTIG phát hiện cùng một khung JavaScript trong một loạt các trang web tài chính giả mạo bằng tiếng Trung quy mô lớn, trong đó có một trang giả mạo trực tiếp sàn giao dịch tiền mã hóa WEEX. Khi người dùng iOS truy cập các trang web giả này, bộ công cụ tự động trích xuất thông tin tài chính trong nền, ưu tiên lấy mật khẩu ghi nhớ ví tiền mã hóa, gây ra mối đe dọa trực tiếp đến tài sản của người dùng, biến công cụ tấn công tình báo ban đầu thành một phương thức lừa đảo tiền mã hóa quy mô lớn.

Tranh cãi về nguồn gốc: Công cụ của chính phủ Mỹ hay phần mềm gián điệp thương mại?

Điểm gây tranh cãi lớn nhất của vụ việc này là nguồn gốc tiềm năng của Coruna. Rocky Cole, đồng sáng lập của iVerify, nói với WIRED rằng bộ công cụ này “rất phức tạp, được phát triển tốn hàng triệu đô la, và có các đặc điểm đặc trưng của các module đã từng bị cáo buộc liên quan đến chính phủ Mỹ,” và cho rằng đây có thể là “một trường hợp lần đầu tiên công cụ của chính phủ Mỹ bị mất kiểm soát rồi bị các đối thủ và tổ chức tội phạm mạng lợi dụng.”

Tuy nhiên, các nhà nghiên cứu an ninh hàng đầu của Kaspersky lại có quan điểm khác, cho biết rằng “trong các báo cáo đã công bố, họ chưa phát hiện bằng chứng nào cho thấy có việc tái sử dụng mã nguồn thực tế,” và GTIG cũng chưa tiết lộ trực tiếp danh tính khách hàng của công ty giám sát đầu tiên sử dụng Coruna, khiến vấn đề quy trách nhiệm vẫn còn bỏ ngỏ.

Các câu hỏi thường gặp

Coruna có ảnh hưởng đến các phiên bản iPhone mới nhất không?

GTIG xác nhận rằng 5 chuỗi khai thác lỗ hổng của Coruna đều nhắm vào các phiên bản iOS từ 13.0 đến 17.2.1, không tương thích với hệ điều hành iOS mới nhất hiện nay. Tất cả người dùng iPhone nên cập nhật hệ điều hành ngay lập tức. Những người không thể nâng cấp nên kích hoạt chế độ “Lockdown Mode” để giảm thiểu rủi ro.

Google phát hiện Coruna được dùng trong các hoạt động lừa đảo tiền mã hóa như thế nào?

Vào tháng 2 năm 2025, GTIG đã xác định một số đặc điểm mã của bộ công cụ này, truy tìm ra cùng một khung JavaScript trong các trang web Ukraine bị xâm nhập. Sau đó, họ phát hiện bộ công cụ đã được triển khai đầy đủ trong một loạt các trang web giả mạo lớn của Trung Quốc, trong đó có một trang giả mạo trực tiếp sàn WEEX. Điều này xác nhận rằng bộ công cụ đã chuyển từ mục đích tấn công tình báo sang một công cụ lừa đảo tiền mã hóa quy mô lớn.

Làm thế nào để bảo vệ mật khẩu ghi nhớ ví tiền mã hóa khỏi bị bộ công cụ này trộm?

Ngoài việc cập nhật hệ điều hành iOS ngay lập tức, người dùng nên lưu trữ mật khẩu ghi nhớ trong các phương tiện lưu trữ lạnh hoàn toàn ngoại tuyến như ví phần cứng hoặc bản sao giấy. Tránh lưu trữ mật khẩu dưới dạng rõ trên các thiết bị kết nối mạng. Đồng thời, cần xác thực lại tính xác thực của tất cả các trang web liên quan đến tiền mã hóa để tránh truy cập các trang web tài chính không rõ nguồn gốc.