#rsETHAttackUpdate : Технічний аналіз найбільшої міжланцюгової атаки DeFi

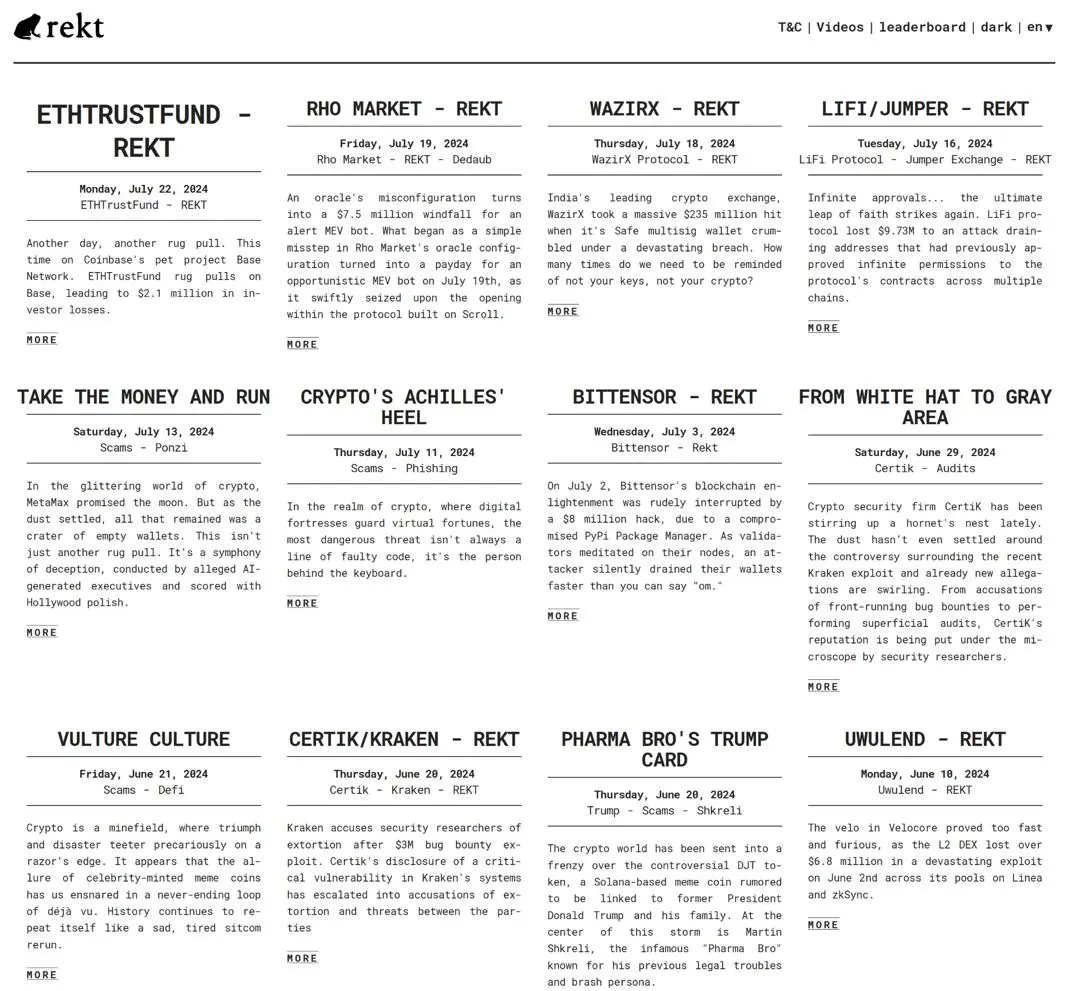

18 квітня 2026 року протокол rsETH KelpDAO зазнав злома на суму $292 мільйонів через міст LayerZero, що стало одним із найзначніших інцидентів у сфері безпеки DeFi. Ця довідка аналізує вектори атаки, каскадні ефекти та структурні вразливості, що були виявлені.

Огляд атаки

Зловмисник створив 116 500 не забезпечених токенів rsETH (18% від загальної емісії), зламавши міжланцюгову інфраструктуру KelpDAO. Атака була спрямована на критичну архітектурну слабкість: міст KelpDAO працював у конфігурації a1-of-1 DVN (Децентралізована мережа валідаторів), що робило LayerZero Labs єдиним підтверджувачем для міжланцюгових повідомлень.

Технічне виконання

Атака здійснювалася за допомогою складної багатофазної стратегії:

1. Проникнення в інфраструктуру: Зловмисники отримали доступ до RPC-нодів, що використовуються DVN LayerZero, замінивши легітимні бінари op-geth на шкідливі версії, які подавали підроблені дані виключно на IP-адреси DVN.

2. Маніпуляція трафіком: За допомогою DDoS-атак на чисті ноди зловмисники примусили повністю перейти на зламану інфраструктуру, забезпечуючи маршрутизацію всього підтверджувального трафіку через заражені кінцеві точки.

3. Підробка повідомлень: Вигадане міжланцюгове повідомлення, що стверджувало про походження від розгортання KelpDAO Unichain, було підтверджено за допомогою підробленого стану в мережі, пройшовши через мульти-сиг multisig 2-of-3.

4. Виведення токенів: Міст випустив 116 500 rsETH на адреси, контрольовані зловмисником, у одній транзакції, створюючи не забезпечені токени без підкріплення заставою.

Аналіз атрибуції вказує на групу Lazarus з Північної Кореї (TraderTraitor), відому за просунуті крипто-зломи, спрямовані на фінансову інфраструктуру.

Фінансові каскадні ефекти

Зловмисник одразу використав не забезпечені rsETH як заставу у ринках Aave V3 і V4:

- Позичив 52 834 WETH на мережі Ethereum

- Позичив 29 782 WETH і 821 wstETH на Arbitrum

- Загальний обсяг виведення: приблизно 83 427 WETH і wstETH. Це спричинило значний борг у кредитних ринках Aave. Протокол відповів упродовж кількох годин, заморозивши ринки rsETH і видаливши можливість позик, але шкода поширилася на весь DeFi:

- Виведено понад $7 мільярдів доларів з провідних протоколів

- Aave втратив 6,2 мільярда доларів (23% від загальної вартості активів)

- Аналогічні витоки відбулися у Morpho, Sky та Jupiter Lend

- Панічні зняття торкнулися навіть непошкоджених протоколів на Solana

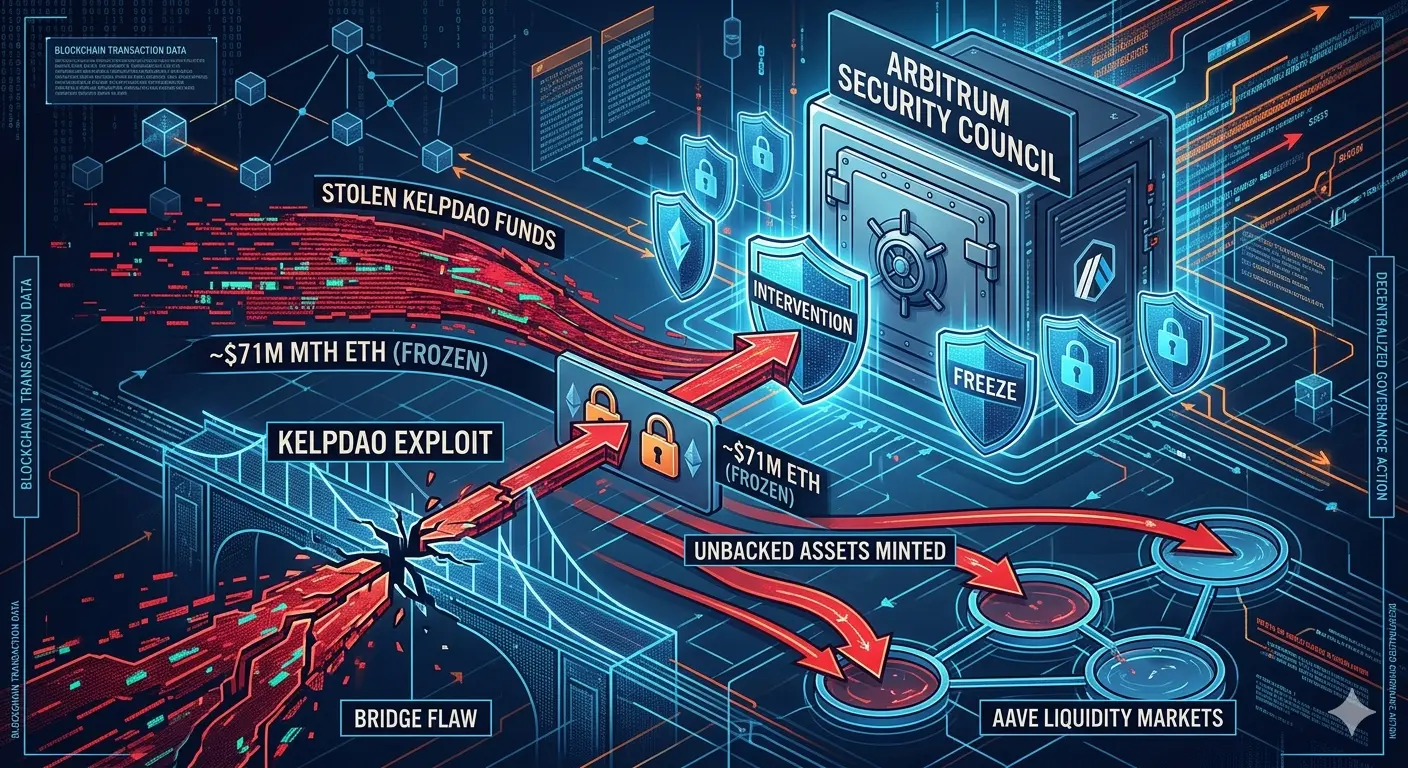

Багато протоколів і мереж запровадили заходи з ліквідації наслідків:

- KelpDAO призупинив контракти rsETH у мережах mainnet і L2

- Arbitrum заморозив 30 000 ETH ($71 мільйонів), пов’язаних із зломленими адресами

- Tether заморозив 1 мільйон USDT на двох гаманцях Tron

- Спільнота Aave ініціювала обговорення щодо постійного виключення rsETH

Структурні вразливості, що були виявлені

Злом показує фундаментальні слабкості у міжланцюговій архітектурі DeFi:

Централізована валідація: Попри маркетинг децентралізації, мости часто покладаються на концентровану перевірку. Конфігурація 1-of-1 DVN створила катастрофічну точку відмови.

Збої у межах довіри: Атака сталася на перетині верифікації повідомлень LayerZero і прийому мосту KelpDAO, що демонструє, як модульна безпека без надійних стандартів створює системний ризик.

Підсилення за допомогою компонованості: Зловмисники використали не забезпечені токени у кількох протоколах, що показує, як взаємозалежність DeFi посилює наслідки окремих збоїв.

Реальність управління: DeFi функціонує у середовищі, де теоретична децентралізація маскує практичну концентрацію контролю, ускладнюючи відповідальність і реагування у надзвичайних ситуаціях.

Вплив на індустрію

Цей інцидент має значні наслідки для розвитку DeFi:

Стандарти безпеки: Мости міжланцюгових рішень потребують розподілених механізмів валідації та усунення єдиних точок відмови. Індустрія має встановити мінімальні стандарти безпеки для архітектури мостів.

Оцінка ризиків: Протоколи кредитування потребують перевірки застави у реальному часі та більш строгого оцінювання підкріплення активів перед прийняттям депозитів.

Аварійні протоколи: Швидке заморожування ринків є необхідним, але реактивні заходи не можуть замінити запобіжну архітектуру безпеки.

Регуляторний нагляд: Зломи такого масштабу прискорюють увагу регуляторів і тиск щодо відповідності протоколів DeFi.

Облік і аудит: Аудитори стикаються з фундаментальними труднощами у оцінці ефективності контролю, коли валідація залежить від потенційно скомпрометованої поза-ланцюгової інфраструктури.

Ключові уроки

Для розробників і учасників:

1. Архітектура безпеки мостів вимагає багатопідписної розподіленої валідації, а не перевірки однією особою.

2. Забезпечення застави має бути перевіряємим у реальному часі, особливо для міжланцюгових активів.

3. Компонованість протоколів створює системний ризик, що потребує всебічної оцінки безпеки.

4. Можливості швидкого реагування мають бути збалансовані з превентивними заходами безпеки.

5. Необхідна ретельна перевірка безпеки базової інфраструктури перед внесенням коштів.

Висновок

Злом rsETH демонструє, що у DeFi дизайн мостів нерозривно визначає безпеку активів. Розподіл по ланцюгах не автоматично розподіляє ризик. Цей інцидент відкриває напруженість між швидким масштабуванням і надійною безпековою архітектурою, що визначає сучасний розвиток DeFi.

Атака відкриває істину: теоретична децентралізація часто маскує концентрацію контролю на практиці. Щоб DeFi досягла стійкої фінансової інфраструктури, індустрія має вирішити ці архітектурні вразливості через більш строгі стандарти, розподілені механізми валідації та пріоритет безпеки над швидкістю розгортання.

Каскадні наслідки для Aave та інших протоколів показують, як швидко збої окремих мостів стають системними кризами. Зі зростанням DeFi безпека міжланцюгових рішень має перейти від додаткової функції до фундаментального принципу дизайну.

Попереднє приписування державним акторам додає геополітичний вимір до викликів безпеки DeFi. Висока складність атак свідчить про можливе зростання їхньої складності та впливу, тому проактивні інвестиції у безпеку є життєво важливими для виживання протоколів.

Цей інцидент, ймовірно, прискорить розробку більш стійких міжланцюгових рішень і спонукатиме до всебічної переоцінки ризиків, пов’язаних із мостами у екосистемі DeFi. Питання вже не в тому, чи можна забезпечити мости, а чи зможе індустрія запровадити належні стандарти безпеки до наступного зламу.

18 квітня 2026 року протокол rsETH KelpDAO зазнав злома на суму $292 мільйонів через міст LayerZero, що стало одним із найзначніших інцидентів у сфері безпеки DeFi. Ця довідка аналізує вектори атаки, каскадні ефекти та структурні вразливості, що були виявлені.

Огляд атаки

Зловмисник створив 116 500 не забезпечених токенів rsETH (18% від загальної емісії), зламавши міжланцюгову інфраструктуру KelpDAO. Атака була спрямована на критичну архітектурну слабкість: міст KelpDAO працював у конфігурації a1-of-1 DVN (Децентралізована мережа валідаторів), що робило LayerZero Labs єдиним підтверджувачем для міжланцюгових повідомлень.

Технічне виконання

Атака здійснювалася за допомогою складної багатофазної стратегії:

1. Проникнення в інфраструктуру: Зловмисники отримали доступ до RPC-нодів, що використовуються DVN LayerZero, замінивши легітимні бінари op-geth на шкідливі версії, які подавали підроблені дані виключно на IP-адреси DVN.

2. Маніпуляція трафіком: За допомогою DDoS-атак на чисті ноди зловмисники примусили повністю перейти на зламану інфраструктуру, забезпечуючи маршрутизацію всього підтверджувального трафіку через заражені кінцеві точки.

3. Підробка повідомлень: Вигадане міжланцюгове повідомлення, що стверджувало про походження від розгортання KelpDAO Unichain, було підтверджено за допомогою підробленого стану в мережі, пройшовши через мульти-сиг multisig 2-of-3.

4. Виведення токенів: Міст випустив 116 500 rsETH на адреси, контрольовані зловмисником, у одній транзакції, створюючи не забезпечені токени без підкріплення заставою.

Аналіз атрибуції вказує на групу Lazarus з Північної Кореї (TraderTraitor), відому за просунуті крипто-зломи, спрямовані на фінансову інфраструктуру.

Фінансові каскадні ефекти

Зловмисник одразу використав не забезпечені rsETH як заставу у ринках Aave V3 і V4:

- Позичив 52 834 WETH на мережі Ethereum

- Позичив 29 782 WETH і 821 wstETH на Arbitrum

- Загальний обсяг виведення: приблизно 83 427 WETH і wstETH. Це спричинило значний борг у кредитних ринках Aave. Протокол відповів упродовж кількох годин, заморозивши ринки rsETH і видаливши можливість позик, але шкода поширилася на весь DeFi:

- Виведено понад $7 мільярдів доларів з провідних протоколів

- Aave втратив 6,2 мільярда доларів (23% від загальної вартості активів)

- Аналогічні витоки відбулися у Morpho, Sky та Jupiter Lend

- Панічні зняття торкнулися навіть непошкоджених протоколів на Solana

Багато протоколів і мереж запровадили заходи з ліквідації наслідків:

- KelpDAO призупинив контракти rsETH у мережах mainnet і L2

- Arbitrum заморозив 30 000 ETH ($71 мільйонів), пов’язаних із зломленими адресами

- Tether заморозив 1 мільйон USDT на двох гаманцях Tron

- Спільнота Aave ініціювала обговорення щодо постійного виключення rsETH

Структурні вразливості, що були виявлені

Злом показує фундаментальні слабкості у міжланцюговій архітектурі DeFi:

Централізована валідація: Попри маркетинг децентралізації, мости часто покладаються на концентровану перевірку. Конфігурація 1-of-1 DVN створила катастрофічну точку відмови.

Збої у межах довіри: Атака сталася на перетині верифікації повідомлень LayerZero і прийому мосту KelpDAO, що демонструє, як модульна безпека без надійних стандартів створює системний ризик.

Підсилення за допомогою компонованості: Зловмисники використали не забезпечені токени у кількох протоколах, що показує, як взаємозалежність DeFi посилює наслідки окремих збоїв.

Реальність управління: DeFi функціонує у середовищі, де теоретична децентралізація маскує практичну концентрацію контролю, ускладнюючи відповідальність і реагування у надзвичайних ситуаціях.

Вплив на індустрію

Цей інцидент має значні наслідки для розвитку DeFi:

Стандарти безпеки: Мости міжланцюгових рішень потребують розподілених механізмів валідації та усунення єдиних точок відмови. Індустрія має встановити мінімальні стандарти безпеки для архітектури мостів.

Оцінка ризиків: Протоколи кредитування потребують перевірки застави у реальному часі та більш строгого оцінювання підкріплення активів перед прийняттям депозитів.

Аварійні протоколи: Швидке заморожування ринків є необхідним, але реактивні заходи не можуть замінити запобіжну архітектуру безпеки.

Регуляторний нагляд: Зломи такого масштабу прискорюють увагу регуляторів і тиск щодо відповідності протоколів DeFi.

Облік і аудит: Аудитори стикаються з фундаментальними труднощами у оцінці ефективності контролю, коли валідація залежить від потенційно скомпрометованої поза-ланцюгової інфраструктури.

Ключові уроки

Для розробників і учасників:

1. Архітектура безпеки мостів вимагає багатопідписної розподіленої валідації, а не перевірки однією особою.

2. Забезпечення застави має бути перевіряємим у реальному часі, особливо для міжланцюгових активів.

3. Компонованість протоколів створює системний ризик, що потребує всебічної оцінки безпеки.

4. Можливості швидкого реагування мають бути збалансовані з превентивними заходами безпеки.

5. Необхідна ретельна перевірка безпеки базової інфраструктури перед внесенням коштів.

Висновок

Злом rsETH демонструє, що у DeFi дизайн мостів нерозривно визначає безпеку активів. Розподіл по ланцюгах не автоматично розподіляє ризик. Цей інцидент відкриває напруженість між швидким масштабуванням і надійною безпековою архітектурою, що визначає сучасний розвиток DeFi.

Атака відкриває істину: теоретична децентралізація часто маскує концентрацію контролю на практиці. Щоб DeFi досягла стійкої фінансової інфраструктури, індустрія має вирішити ці архітектурні вразливості через більш строгі стандарти, розподілені механізми валідації та пріоритет безпеки над швидкістю розгортання.

Каскадні наслідки для Aave та інших протоколів показують, як швидко збої окремих мостів стають системними кризами. Зі зростанням DeFi безпека міжланцюгових рішень має перейти від додаткової функції до фундаментального принципу дизайну.

Попереднє приписування державним акторам додає геополітичний вимір до викликів безпеки DeFi. Висока складність атак свідчить про можливе зростання їхньої складності та впливу, тому проактивні інвестиції у безпеку є життєво важливими для виживання протоколів.

Цей інцидент, ймовірно, прискорить розробку більш стійких міжланцюгових рішень і спонукатиме до всебічної переоцінки ризиків, пов’язаних із мостами у екосистемі DeFi. Питання вже не в тому, чи можна забезпечити мости, а чи зможе індустрія запровадити належні стандарти безпеки до наступного зламу.