Контракт V2 Scallop із списком непотрібних коштів зазнав експлуатації: після викрадення 150 тис. монет SUI оголосили про повне відшкодування

Sui Network децентралізований кредитно-позичковий протокол Scallop 26 квітня (у неділю) через платформу X опублікував офіційне повідомлення, підтвердивши, що зазнав експлойтної атаки: зловмисник витягнув приблизно 150,000 SUI із покинутого контракту винагород, пов’язаного з sSUI spool. Згідно з офіційним оголошенням, основний пул коштів і депозити користувачів не постраждали. Протокол відновив можливість внесення та зняття коштів; підтверджено, що всі збитки буде повністю відшкодовано за рахунок корпоративних коштів.

Хронологія події та офіційна відповідь Scallop

Згідно з офіційним повідомленням Scallop у X-платформі (26 квітня 12:50 UTC), ціллю атаки були допоміжні контрактні винагороди sSUI spool. Цей контракт є рівнем винагород для користувачів, які роблять депозити в SUI, а не основною логікою кредитування протоколу. Команда Scallop за лічені хвилини після настання події заморозила контракти, на які вплинула атака; основний контракт було заморожено, а його розблокування відбулося протягом двох годин. Операції з виведення та поповнення відновилися о 14:42 UTC.

Офіційне повідомлення Scallop містить: «Scallop повністю компенсує 100% збитків».

Технічний аналіз уразливості: нен ініціалізований лічильник у покинутому пакеті за 2023 рік

(Джерело:Vadim)

Згідно з незалежним on-chain аналізом, точка входу для атаки — це покинутий пакет V2 spool, який Scallop розгорнув у листопаді 2023 року; до моменту цієї атаки минуло понад 17 місяців. У технічній архітектурі Sui Network розгорнуті пакети не можна змінювати; якщо явно не встановлено контроль версій, старі версії все ще можуть бути викликані.

Зловмисник виявив у пакеті нен ініціалізований лічильник last_index, який використовується для відстеження накопичених винагород стейкерів. Зловмисник застейкував приблизно 136,000 sSUI; система розцінила цю позицію як таку, що існувала з моменту запуску spool у серпні 2023 року. Після близько 20 місяців експоненційного накопичення індекс spool зріс до приблизно 1.19 мільярда, що дало зловмиснику приблизно 162 трлн винагородних балів, які у співвідношенні 1:1 були конвертовані у 150,000 SUI.

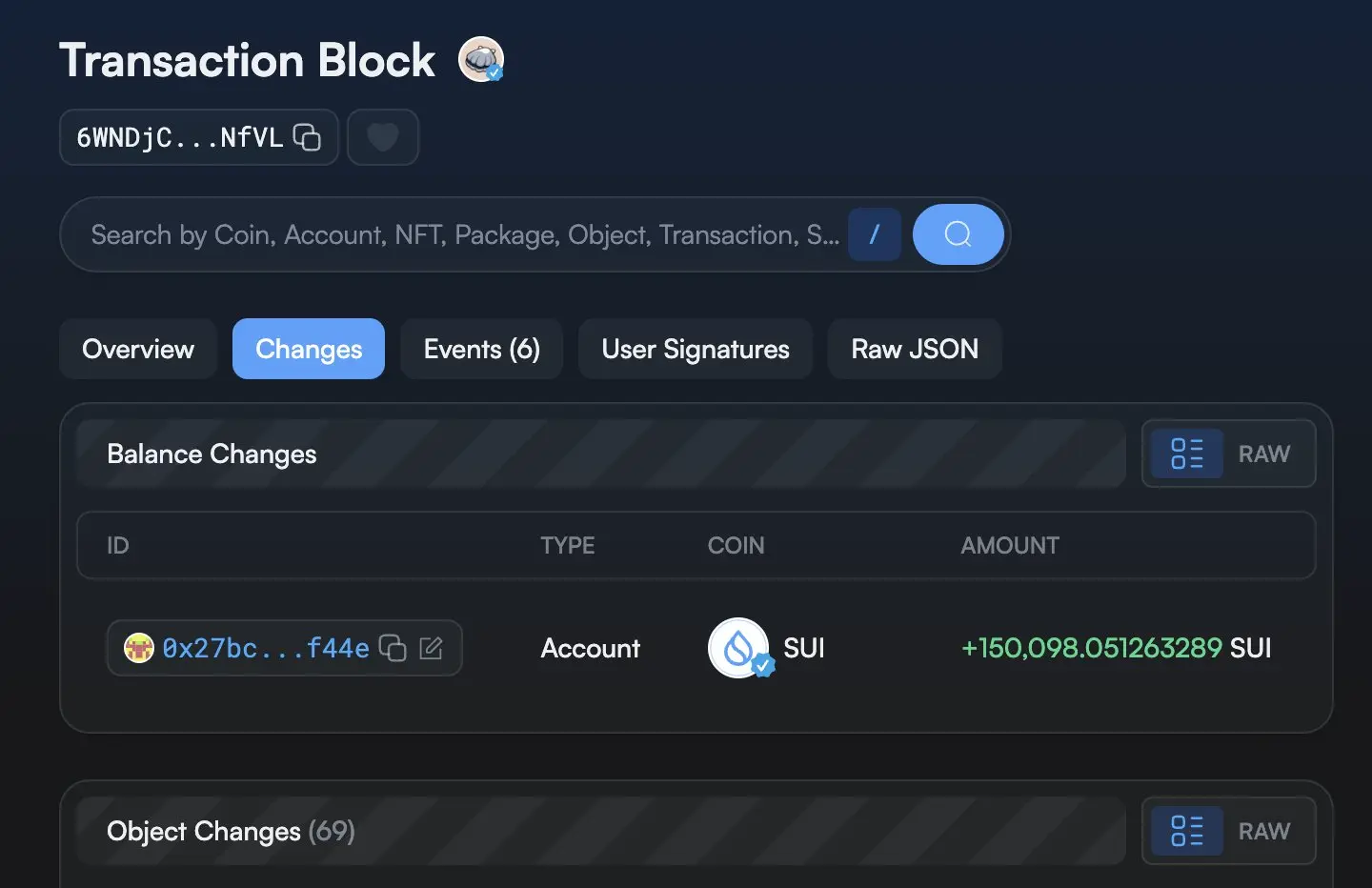

Записи on-chain транзакцій можна переглянути за хешем: 6WNDjCX3W852hipq6yrHhpUaSFHSPWfTxuLKaQkgNfVL

Запис про нещодавні уразливі події у Sui DeFi

Згідно з публічними повідомленнями, на початку квітня 2026 року у Sui Network сталася подібна атака на Volo Protocol: ціллю також були допоміжні контракти, а не основна логіка протоколу, збитки становили близько 3.5 млн доларів США. Крім того, приблизно за тиждень до атаки в мережі Ethereum сталася подія з атакою на міст: було викрадено токени з поновленим забезпеченням на беззаставній ліквідності приблизно на 292 млн доларів США.

На момент публікації цього матеріалу Sui Foundation і Mysten Labs не зробили публічних заяв щодо події Scallop. Відповідно до офіційних пояснень Scallop, протокол планує провести комплексний аудит усіх наявних старих версій пакетів; графік аудиту наразі визначається.

Поширені запитання

Коли відбулася ця уразлива атака і який був масштаб збитків?

Згідно з офіційним повідомленням Scallop у X-платформі, атака сталася 26 квітня 2026 року (у неділю) о 12:50 UTC: зловмисник витягнув приблизно 150,000 SUI із покинутого контракту винагород sSUI spool. Основний пул коштів для кредитування та депозити користувачів на інших ринках не зазнали впливу.

Які офіційні обіцянки Scallop дала щодо цієї атаки?

Згідно з офіційною заявою Scallop, протягом кількох хвилин після атаки було заморожено контракти, на які вплинула подія, а повну функціональність усіх операцій відновили о 14:42 UTC (приблизно через дві години після публікації оголошення). Scallop підтвердив, що всі збитки буде повністю компенсовано за рахунок корпоративних коштів, що на доходи користувачів це не вплине, і що протокол планує провести комплексний аудит усіх наявних старих версій пакетів.

У чому полягає корінна технічна причина цієї уразливості та як вона пов’язана з технічною архітектурою Sui Network?

Згідно з незалежним on-chain аналізом, уразливість виникла через нен ініціалізований лічильник last_index у покинутому пакеті V2 spool, який було розгорнуто в листопаді 2023 року. У Sui Network розгорнуті пакети є незмінними; якщо явно не встановлено контроль версій, старі версії все ще можуть бути викликані, що дало змогу зловмиснику скористатися покинутим кодом понад 17 місяців тому й вилучити 150,000 SUI.

Пов'язані статті

Пропозиція Mantle щодо позики rsETH Relief Loans виходить на голосування в управлінні Aave, поки DeFi United залучає $314,57 млн

Фундація Cardano випускає подкаст про інфраструктурний фреймворк цифрової довіри

Мінімальний поріг стейкінгу для валідаторів TON Mainnet, як очікується, зросте до 1 мільйона TON 2 травня

Фонд Zcash випускає Zebra 4.4.0 2 травня, усуваючи кілька вразливостей безпеки рівня консенсусу

Після серії хакерських інцидентів у DeFi 28, «Чорний квітень» Curve створює на ланцюжку ринок сміттєвих облігацій: постраждалі користувачі можуть зі знижкою продавати права вимоги

Фонд Zcash випускає Zebra 4.4.0 і усуває вразливості рівня безпеки в консенсусі