Криптографический инженер: квантовые компьютеры не представляют угрозу для «128-битного симметричного шифрования»

Криптограф-инженер Филиппо Вальсордa опубликовал 20 апреля 2026 года технический аналитический материал, в котором доказывает, что даже при самых оптимистичных темпах развития квантовых компьютеров взлом 128-битного симметричного шифрования (AES-128) в обозримом будущем невозможен, и указывает, что в индустрии существует неверное прочтение «постквантовой криптографии».

Ключевые тезисы работы Valsorda: алгоритм Гровера не может быть эффективно распараллелен

(Источник:Filippo Valsorda)

Согласно анализу Valsorda, распространённое в индустрии заблуждение состоит в том, что алгоритм Гровера на квантовых компьютерах «уменьшит вдвое» уровень стойкости 128-битного симметричного ключа до 64 бит. Однако это утверждение игнорирует ключевое ограничение алгоритма Гровера: его шаги должны выполняться последовательно, а принудительное распараллеливание резко увеличивает суммарную вычислительную стоимость.

Вычисления Valsorda показывают, что общий объём вычислений для взлома AES-128 составляет примерно 2¹⁰⁴·⁵ операций; в то же время взлом 256-битной эллиптической кривой с помощью алгоритма Шора требует примерно 2²⁶ операций (со ссылкой на исследование Babbush и др. 2026 года). Разница между ними составляет примерно 2⁷⁸·⁵ раз; Valsorda указывает, что именно это расхождение делает атаки Гровера на AES-128 на практике полностью нереалистичными.

Единая позиция NIST, BSI и академического сообщества

Согласно официальным документам, на которые ссылается Valsorda, Национальный институт стандартов и технологий США (NIST) в разделе «Часто задаваемые вопросы по постквантовой криптографии» прямо указывает, что «алгоритм Гровера при атаке AES может почти не иметь преимуществ, AES-128 сохранит стойкость в течение ближайших десятилетий», и подтверждает, что «существующие приложения могут продолжать использовать 128-битные ключи AES». Также NIST IR 8547 в 2035 году запрещает алгоритмы, уязвимые к квантовым атакам, одновременно подтверждая, что все длины ключей AES по-прежнему допускаются.

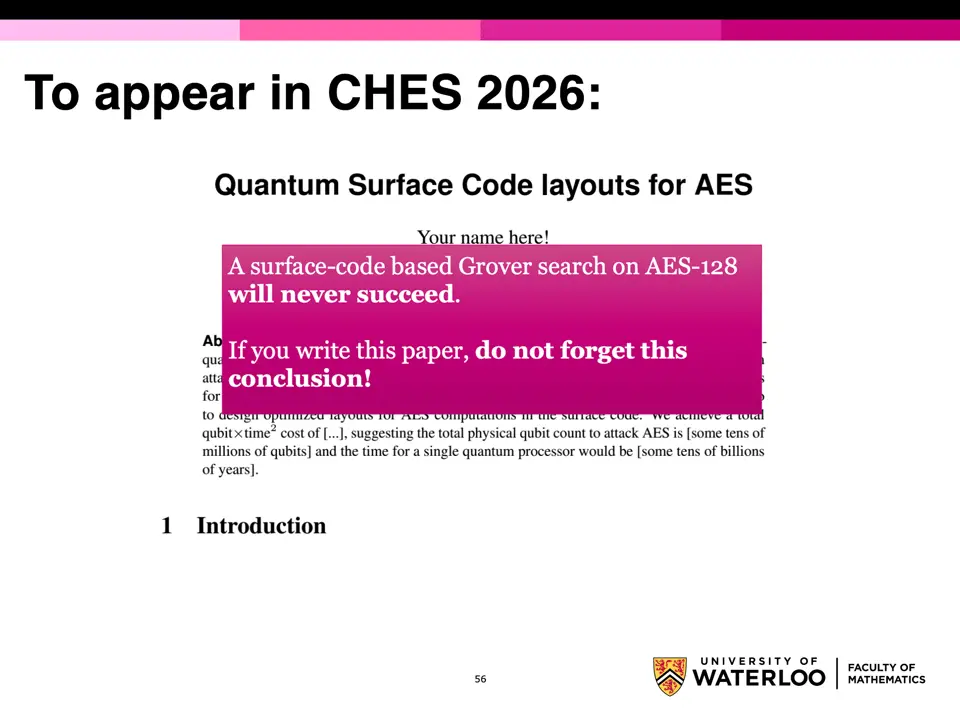

В отчёте Федерального ведомства по безопасности информации Германии (BSI) «Криптографические механизмы: рекомендации и длины ключей» рекомендуется использовать AES-128, AES-192 и AES-256 в новых системах шифрования. Доцент кафедры криптографии Лондонского университета (University of Waterloo) Samuel Jaques в презентации с исследованием 2024 года заявил: «Основанный на поверхностных кодах поиск Гровера на AES-128 никогда не будет успешным».

Практические приоритеты миграции в постквантовую эпоху

Согласно выводам Valsorda, единственная срочная задача миграции в постквантовое шифрование — заменить асимметричные криптографические алгоритмы, уязвимые к атакам алгоритма Шора, включая RSA, ECDSA и ECDH. Valsorda указывает, что использование ограниченных ресурсов на обновление симметричных ключей (128→256 бит) является ненужной операцией: она увеличивает сложность системы, рассеивает и координирует ресурсы, а также мешает реальной срочной работе по замене асимметричного шифрования.

Часто задаваемые вопросы

Почему Valsorda считает, что алгоритм Гровера не может угрожать AES-128?

Согласно аналитической статье Valsorda, шаги алгоритма Гровера должны выполняться последовательно, и его нельзя эффективно распараллелить; при принудительном распараллеливании общий объём вычислений для взлома AES-128 составляет примерно 2¹⁰⁴·⁵ операций, что примерно в 2⁷⁸·⁵ раз дороже, чем стоимость взлома 256-битной криптографии на эллиптических кривых с помощью алгоритма Шора.

Какова официальная позиция NIST о том, нужно ли удваивать длину ключей AES?

Согласно часто задаваемым вопросам по постквантовой криптографии от NIST, на которые ссылается статья Valsorda, NIST чётко заявляет, что не следует удваивать длину ключей AES в ответ на квантовые угрозы, подтверждая, что 128-битные, 192-битные и 256-битные ключи AES в постквантовую эпоху по-прежнему безопасны.

Какова истинная срочная задача миграции в постквантовую криптографию?

Согласно выводам Valsorda, единственно срочная задача — заменить асимметричные криптографические алгоритмы, уязвимые к атакам алгоритма Шора (RSA, ECDSA, ECDH и т. п.), а не повышать длину симметричных ключей; обновление симметричных ключей — это ненужная операция, которая увеличивает сложность и рассеивает ресурсы.