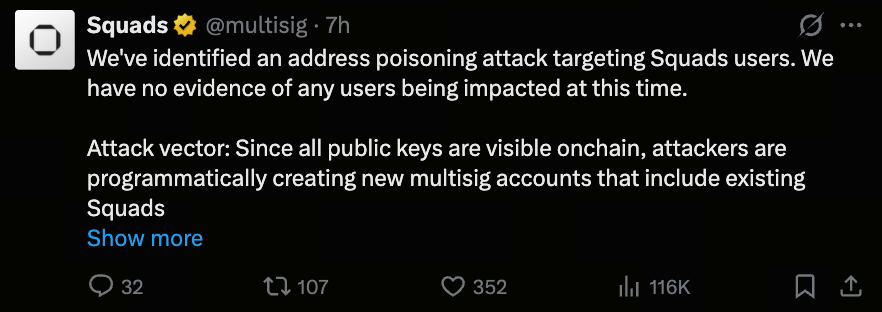

Atenção, utilizadores do Squads! Guia para compreender e prevenir ataques de poluição de endereços

O que é um ataque de address poisoning?

No contexto da blockchain, um endereço corresponde a uma sequência de caracteres visível publicamente, permitindo que qualquer pessoa observe e utilize esta informação para estruturar ataques.

O incidente recente que envolveu utilizadores da Squads exemplifica o address poisoning. Os atacantes criam endereços falsos visualmente semelhantes ao seu, recorrendo à ilusão ótica para provocar ações incorretas. Este ataque não compromete diretamente o sistema — explora erros humanos de avaliação.

Como ocorre o ataque?

(Fonte: multisig)

Este evento desenvolveu-se essencialmente através de dois métodos:

- Falsificação de contas multisig

Os atacantes criam novas carteiras multisig e adicionam a chave pública da vítima à lista de membros, fazendo com que estas contas surjam na interface do utilizador. O sistema apresenta contas associadas ao seu endereço, permitindo que estas contas falsas se misturem na sua lista.

- Imitação de formatos de endereço

Os atacantes geram endereços com inícios e finais semelhantes aos legítimos. Por exemplo:

-

Endereço real: ABCD...XYZ

-

Endereço falso: ABCF...XYA

Se apenas se verificarem os primeiros e últimos caracteres, é fácil cometer um erro de identificação.

Qual é o objetivo do ataque?

O propósito principal deste ataque não é comprometer sistemas, mas induzir ao erro.

Entre os objetivos comuns encontram-se:

-

Transferir fundos inadvertidamente para um endereço falso

-

Assinar transações não iniciadas por si

-

Confundir contas falsas com contas de equipa

Estes erros resultam de ações do utilizador, não de falhas do sistema.

A segurança dos fundos é afetada?

Neste momento, o ponto essencial é que não existem registos de perdas de fundos e o protocolo mantém-se seguro.

Os atacantes não conseguem:

-

Aceder aos seus ativos

-

Alterar as definições do multisig

-

Forçar a execução de transações

Desde que não ocorram erros operacionais, os ativos mantêm-se protegidos.

Próximas atualizações oficiais de segurança

(Fonte: multisig)

Para reforçar a segurança, a equipa da Squads planeia implementar várias melhorias na interface:

- Curto prazo (imediato)

-

Apresentar banners de aviso de segurança

-

Identificar contas multisig sem histórico de interação

- Médio prazo (nos próximos dias)

-

Novas contas terão, por defeito, estado de confirmação pendente

-

Os utilizadores terão de adicionar manualmente contas à lista (mecanismo de whitelist)

O objetivo central destas funcionalidades é diminuir a probabilidade de erro na identificação de endereços.

Como se podem proteger os utilizadores?

Para mitigar riscos de ataque, é fundamental adotar boas práticas operacionais. Manter vigilância perante contas multisig desconhecidas — interagir apenas com contas criadas por si ou validadas pela equipa. Evitar interações com endereços suspeitos e nunca confiar apenas nos primeiros ou últimos caracteres para verificar autenticidade. A melhor prática consiste em comparar o endereço completo ou confirmar através de registos internos e whitelists, minimizando o risco de erro.

Adicionalmente, como ambientes multisig envolvem múltiplos colaboradores, qualquer transação duvidosa deve ser confirmada com a equipa antes de avançar, prevenindo perdas de ativos por falhas de comunicação. Recomenda-se também fixar no topo da lista as contas de confiança e de uso frequente — isto aumenta a eficiência e reduz o risco de cliques acidentais ou enganos.

Resumo

Os ataques de address poisoning constituem uma forma de engenharia social que explora o fator humano, não falhas técnicas. O caso da Squads recorda que a segurança na blockchain depende não só do desenho do protocolo, mas também do comportamento do utilizador. No universo on-chain, a verificação sistemática de endereços e a assinatura criteriosa de transações são as defesas essenciais para proteger os ativos.

Artigos relacionados

Modelo Económico do Token ONDO: De que forma impulsiona o crescimento da plataforma e o envolvimento dos utilizadores?

Morpho vs. Aave: Análise aprofundada das diferenças de mecanismo e estrutura nos protocolos de empréstimos DeFi

Tokenomics da Morpho: Utilidade, distribuição e proposta de valor do MORPHO

Zcash vs Monero: análise comparativa dos percursos técnicos de duas moedas de privacidade

0x Protocol vs Uniswap: diferenças entre protocolos de Livro de ordens e o modelo AMM