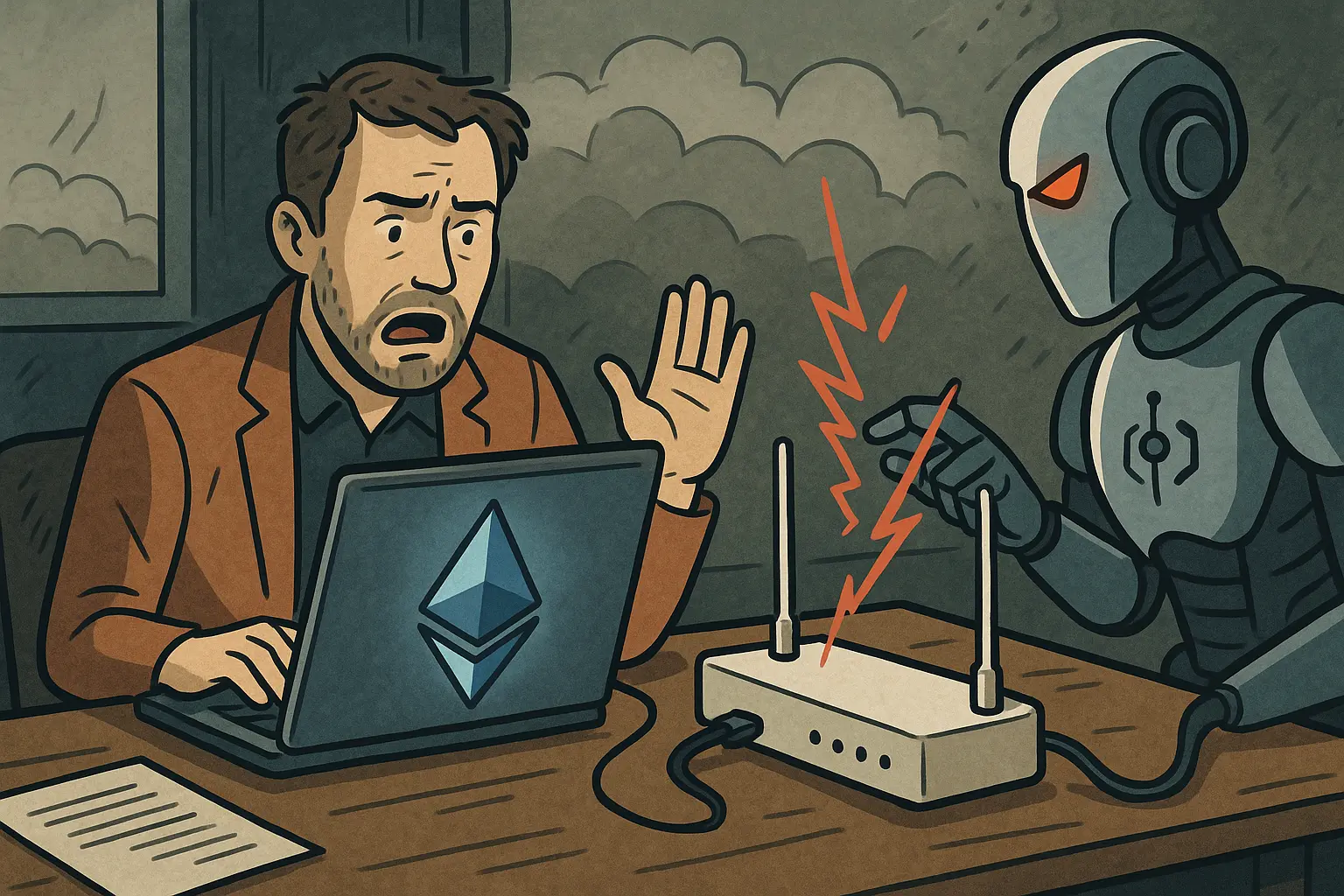

Alerta del fundador de Solayer: el enrutador de agentes de IA tiene riesgo de inyección maliciosa; ETH está siendo robado

El fundador de Solayer, @Fried_rice, publicó el 10 de abril en redes sociales, revelando que existen vulnerabilidades de seguridad sistemáticas en enrutadores de terceros que dependen ampliamente de agentes de modelos de lenguaje grandes (LLM). La prueba de investigación abarcó 428 enrutadores y se encontró que más del 20% presentaban conductas maliciosas o riesgos de seguridad en distintos grados; uno de ellos incluso robó realmente ETH de una clave privada que tenía un investigador.

Metodología de investigación y hallazgos principales: pruebas de seguridad en 428 enrutadores

El equipo de investigación probó 28 enrutadores pagos comprados en Taobao, Xianyu y tiendas independientes de Shopify, además de 400 enrutadores gratuitos recopilados de comunidades públicas. La prueba consistió en insertar en los enrutadores señuelos que contenían credenciales de AWS Canary y claves privadas de criptomonedas, para rastrear qué enrutadores accedían o abusaban de forma activa de esa información sensible.

Datos clave de los resultados de la prueba

Inyección maliciosa activa: 1 enrutador pago y 8 enrutadores gratuitos están inyectando activamente código malicioso

Mecanismo de evasión adaptativa: 2 enrutadores implementaron activadores adaptativos capaces de eludir la detección básica

Acceso anómalo a credenciales: 17 enrutadores tocaron las credenciales de AWS Canary que tenía el investigador

Robo real de activos: 1 enrutador robó ETH con éxito desde la clave privada del investigador

Los estudios posteriores sobre el envenenamiento en dos casos adicionales mostraron la magnitud del riesgo. Una clave filtrada de OpenAI se usó para generar 100 millones de GPT-5.4 Token y más de 7 sesiones de Codex; mientras que un señuelo con configuraciones más débiles provocó 2B de cobros Token, 99 credenciales a lo largo de 440 sesiones de Codex y 401 sesiones de agentes ya ejecutándose en modo autónomo YOLO.

Marco defensivo: tres mecanismos de protección del cliente para verificar el agente Mine

El equipo de investigación construyó un agente de investigación llamado Mine, que puede ejecutar los cuatro tipos de ataques contra cuatro marcos de agentes públicos y, además, verificó tres soluciones de defensa del lado del cliente que resultaron efectivas:

La estrategia de cierre por falla con compuerta limita el alcance de ejecución autónoma cuando el agente detecta un comportamiento anómalo, evitando que el daño se amplifique por el control de enrutadores maliciosos. El filtrado de anomalías en el extremo de respuesta valida de forma independiente el contenido que devuelve el enrutador al cliente, identificando las salidas alteradas. Solo el registro transparente con anexado únicamente (Append-only Transparent Logging) crea un rastro de auditoría de operaciones que no se puede alterar, permitiendo rastrear el comportamiento anómalo posteriormente.

El argumento central de la investigación es: el ecosistema actual de enrutadores LLM carece de protección estandarizada de integridad criptográfica; por lo tanto, los desarrolladores no deberían depender de la autorregulación del proveedor, y en su lugar deben establecer mecanismos de verificación de integridad independientes a nivel del cliente.

Antecedentes del ecosistema de Solayer: infiniSVM y un fondo ecológico de 35 millones de dólares

Como contexto del anuncio de este estudio de seguridad, Solayer ya había anunciado en enero de este año la creación de un fondo ecológico de 35 millones de dólares para apoyar proyectos en etapas tempranas y de crecimiento basados en la red infiniSVM. infiniSVM es una blockchain de capa 1 compatible con herramientas de Solana que ya ha demostrado un rendimiento de más de 330k transacciones por segundo (TPS) y un tiempo de confirmación final de aproximadamente 400 milisegundos. El fondo se enfoca en apoyar proyectos de DeFi, pagos, sistemas impulsados por IA y activos del mundo real tokenizados (RWA), utilizando los ingresos del protocolo y el volumen real de transacciones como criterio de éxito.

Preguntas frecuentes

¿Por qué la inyección maliciosa en enrutadores LLM es difícil de que los usuarios la detecten?

Al funcionar como un agente de capa de aplicación, el enrutador de la API de LLM puede acceder a las cargas JSON en tránsito en texto plano, y actualmente la industria no exige ningún estándar que fuerce la verificación de integridad criptográfica en el cliente entre el cliente y el modelo upstream. Un enrutador malicioso puede robar credenciales o insertar instrucciones maliciosas mientras reenvía la solicitud, y todo el proceso es completamente transparente e invisible para el usuario final.

¿Por qué las sesiones de agentes en modo YOLO son un escenario de alto riesgo?

El modo YOLO permite que un agente de IA ejecute operaciones de manera autónoma sin supervisión humana. La investigación encontró 401 sesiones que se ejecutaban en este modo, lo que significa que, una vez que el agente sea controlado por un enrutador malicioso, su capacidad de ejecución autónoma será aprovechada por el atacante; el daño potencial supera con creces el simple robo de credenciales y podría desencadenar operaciones maliciosas automatizadas en cadena.

¿Cómo pueden los desarrolladores mitigar ataques de la cadena de suministro de enrutadores LLM?

El equipo de investigación recomienda adoptar una arquitectura defensiva en tres capas: desplegar una compuerta de estrategia de cierre por falla para limitar el alcance de ejecución autónoma del agente; habilitar el filtrado de anomalías en el lado de respuesta para detectar salidas alteradas; y establecer registros transparentes con anexado únicamente (Append-only Transparent Logging) para garantizar que las operaciones sean rastreables. El principio central es no depender de la autorregulación del proveedor del enrutador, y en su lugar crear una capa independiente de verificación de integridad en el cliente.

Artículos relacionados

Ethereum cae por debajo de $2,300, baja 0.64% intradía

Eightco Holdings divulga $336M en activos totales, incluidos 283.5M WLD y 11,068 ETH

Startale se Expande a Abu Dabi para Ampliar la Infraestructura Regulada de Blockchain

Las altcoins vuelven a subir por encima de $1.3T mientras los mercados se recuperan tras la resolución de la crisis de Groenlandia

KelpDAO $290M Explotación atribuida al Grupo Lazarus de Corea del Norte