Điện toán lượng tử và Bitcoin: đánh giá rủi ro thực tế, giới hạn kỹ thuật và giải pháp giảm thiểu đến năm 2026

Quantum computing là gì

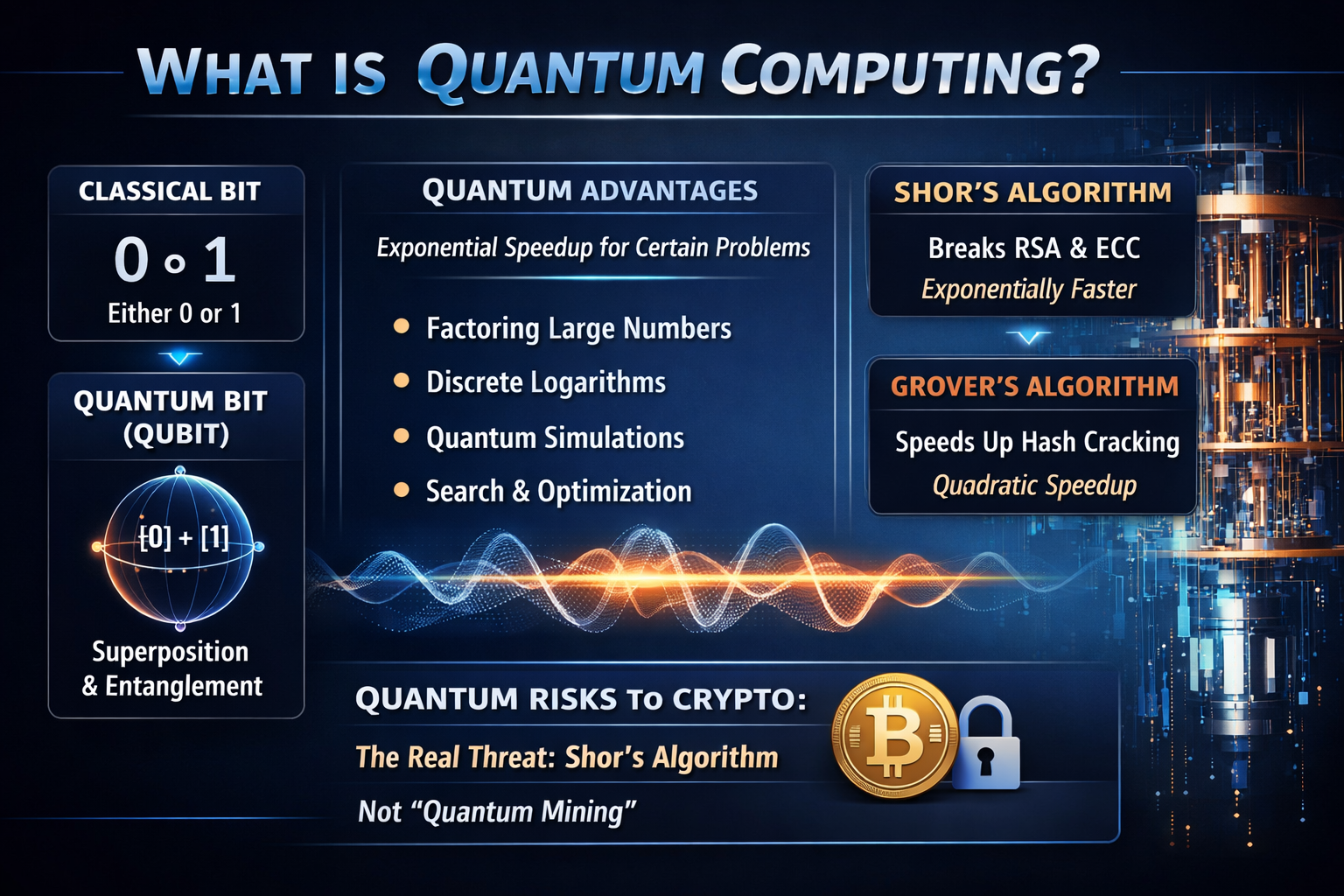

Quantum computing là mô hình xử lý thông tin dựa trên nguyên lý cơ học lượng tử. Khác với máy tính truyền thống sử dụng bit—mỗi bit đại diện cho 0 hoặc 1—máy tính lượng tử vận hành bằng qubit, cho phép tồn tại ở trạng thái chồng chập và khai thác hiện tượng rối cùng giao thoa lượng tử, mở ra phương pháp giải quyết vấn đề hoàn toàn khác biệt so với tính toán cổ điển.

Điểm nổi bật của quantum computing không nằm ở khả năng thay thế mọi hình thức tính toán thông thường, mà ở việc mang lại lợi thế theo cấp số mũ cho một số loại vấn đề, chủ yếu gồm:

-

Phân tích thừa số nguyên lớn

-

Tính toán logarit rời rạc

-

Mô phỏng hệ lượng tử

-

Một số bài toán tìm kiếm và tối ưu hóa

Đối với mật mã học, hai thuật toán đóng vai trò then chốt:

-

Thuật toán Shor: Tăng tốc theo cấp số mũ cho bài toán phân tích thừa số nguyên lớn và logarit rời rạc trên đường cong elliptic, đe dọa trực tiếp đến hệ mật mã khóa công khai như RSA và ECC.

-

Thuật toán Grover: Tăng tốc theo bậc hai cho các bài toán liên quan đến băm, nhưng không “phá vỡ tức thì” hàm băm; thay vào đó, thực tế làm giảm mức độ bảo mật từ 2^n xuống khoảng 2^(n/2).

Sự khác biệt này rất quan trọng. Rủi ro lượng tử chủ yếu đối với Bitcoin đến từ thuật toán Shor—không phải từ “máy khai thác lượng tử” như nhiều quan điểm sai lầm.

Vì sao quantum computing có thể ảnh hưởng đến Bitcoin

Bảo mật của Bitcoin không dựa vào “mã hóa nội dung tài sản”, mà dựa vào chữ ký số để chứng minh quyền sở hữu. Thực tế, kẻ tấn công không tìm cách “giải mã blockchain”, mà cố suy luận Khóa riêng tư từ dữ liệu công khai để giả mạo giao dịch hợp lệ.

Có hai lớp cần phân biệt:

-

Hàm băm: Bitcoin sử dụng các hàm băm như SHA-256 và RIPEMD-160. Dù tấn công lượng tử gây áp lực nhất định, các thuật toán này vẫn chưa bị phá vỡ.

-

Chữ ký số: Bitcoin lịch sử dựa vào ECDSA, nhiều đầu ra mới sử dụng chữ ký Schnorr. Cả hai đều dựa trên bài toán logarit rời rạc trên đường cong elliptic, vốn đặc biệt dễ bị ảnh hưởng bởi quantum computing.

Do đó, tác động thực sự của quantum computing đối với Bitcoin không phải là “blockchain sẽ biến mất”, mà là “quyền kiểm soát một số địa chỉ có thể bị mất”.

Những điểm Bitcoin thực sự dễ bị tấn công

Về mặt kỹ thuật, không phải tất cả BTC đều đối mặt với cùng mức rủi ro tại cùng thời điểm. Mức độ rủi ro phụ thuộc vào việc Khóa công khai đã bị tiết lộ hay chưa.

Rủi ro có thể được phân loại như sau:

-

Đầu ra sớm với Khóa công khai bị lộ lâu dài: Ví dụ, đầu ra P2PK thời kỳ đầu. Nếu máy tính lượng tử chịu lỗi đủ mạnh được phát triển, các tài sản này sẽ dễ bị tấn công hơn.

-

Tài sản bị lộ do sử dụng lại địa chỉ hoặc thiết kế script đặc biệt: Rủi ro này có thể giảm bằng cách di chuyển tài sản và tối ưu hóa chiến lược Ví.

-

UTXO thông thường mà Khóa công khai đầy đủ chưa được tiết lộ: Những tài sản này vẫn khá an toàn trong ngắn hạn, vì kẻ tấn công chưa có quyền truy cập trực tiếp vào thông tin công khai cần thiết.

Đây là lý do quan điểm “quantum computing sẽ khiến toàn bộ Bitcoin trở nên vô giá trị ngay lập tức” là không đúng. Vấn đề thực sự là rủi ro đối với một số tài sản sẽ tăng lên trước, đòi hỏi sự chuẩn bị chủ động từ hạ tầng giao thức và Ví.

Những tiến bộ gần đây về quantum computing

Tin tức về quantum computing xuất hiện ngày càng thường xuyên, nhưng cần phân biệt giữa “đột phá khoa học” và “tấn công thực tiễn”.

Tính đến tháng 3 năm 2026, Google Quantum AI công bố bài báo “Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities: Resource Estimates and Mitigations”, tiếp tục giảm lượng tài nguyên lý thuyết cần thiết để phá vỡ ECC 256-bit. Dựa trên giả định phần cứng siêu dẫn cụ thể, bài báo dự đoán “dưới 500.000 qubit vật lý và thời gian chạy tính bằng phút”. Dù cho thấy tiến bộ nghiên cứu, điều này không đồng nghĩa với việc đã có thiết bị thực tế ở cấp Ví có thể tấn công Bitcoin.

Các tiến bộ đáng chú ý khác gồm:

-

Tháng 12 năm 2024: Google ra mắt chip Willow, đánh dấu bước tiến lớn về sửa lỗi lượng tử.

-

Ngày 13 tháng 8 năm 2024: NIST chính thức công bố các tiêu chuẩn mật mã hậu lượng tử đầu tiên, gồm ML-KEM, ML-DSA và SLH-DSA.

-

Từ năm 2025 đến 2026: Bitcoin Optech tiếp tục theo dõi BIP-360, P2TSH, tối ưu hóa SLH-DSA và các giải pháp chữ ký dựa trên băm, cho thấy cộng đồng phát triển Bitcoin đã chính thức đưa khả năng chống lượng tử vào thảo luận liên tục.

Những tín hiệu này cho thấy mối đe dọa chưa “đến ngay”, nhưng giai đoạn chuẩn bị kỹ thuật đã bắt đầu.

Tác động thực tế tiềm năng đối với Bitcoin

Nếu máy tính lượng tử chịu lỗi đủ mạnh trở thành hiện thực, Bitcoin có thể đối mặt với một số tác động:

-

Coin cũ có Khóa công khai bị lộ có thể bị đánh cắp

-

Ví, sàn giao dịch và bên lưu ký sẽ cần chuyển sang hệ thống chữ ký mới

-

Kích thước chữ ký trên chuỗi, chi phí xác thực và thiết kế script có thể cần được cấu trúc lại

-

Các phương án mở rộng cũ dựa trên việc lộ Khóa công khai cần đánh giá lại mô hình bảo mật

Hai thực tế thường bị bỏ qua cũng cần nhấn mạnh:

-

“Máy khai thác lượng tử thay thế ASIC” hiện chưa khả thi. Tốc độ lý thuyết mà thuật toán Grover mang lại cho việc tìm kiếm băm chưa đủ để phá vỡ Máy khai thác hiện tại, xét đến tiêu thụ năng lượng thực tế, sửa lỗi và chi phí phần cứng.

-

Bitcoin không phải không thể nâng cấp. SegWit và Taproot đã chứng minh rằng dù nâng cấp có thể chậm, Bitcoin không hề cố định. Thách thức thực sự nằm ở chi phí phối hợp xã hội, không phải sự bất động của giao thức.

Định hướng của cộng đồng Bitcoin

Thay vì khẳng định “Bitcoin đã chống lượng tử”, cách tiếp cận thực tế hơn là tiến hành từng bước.

Lộ trình khả thi gồm:

-

Ưu tiên giảm lộ Khóa công khai không cần thiết: Ví nên tránh sử dụng lại địa chỉ và áp dụng chiến lược nhận và di chuyển Bảo thủ hơn.

-

Đưa ra giải pháp chuyển tiếp ở lớp script và địa chỉ: Các thảo luận về BIP-360 và sự phát triển của nó thực chất là dành không gian giao thức cho xác minh chữ ký chống lượng tử.

-

Đánh giá chi phí trên chuỗi của chữ ký hậu lượng tử: Các giải pháp hậu lượng tử thường làm tăng kích thước Khóa công khai, chữ ký hoặc chi phí quản lý trạng thái, đòi hỏi cân bằng giữa bảo mật, khả năng xác thực và không gian khối.

-

Xây dựng sự linh hoạt mật mã: Hệ thống thực sự vững chắc không nên ràng buộc vĩnh viễn vào một giả định chữ ký duy nhất.

Đó là lý do tranh luận về khả năng chống lượng tử không chỉ là “phòng thủ trước lượng tử”, mà còn là bài kiểm tra sức chịu nâng cấp của hạ tầng mật mã Bitcoin.

Đánh giá khách quan tình hình

Từ góc độ đầu tư và kỹ thuật, cần tránh hai thái cực:

-

Diễn giải mọi bài báo nghiên cứu về lượng tử là “kết thúc của Bitcoin”

-

Khẳng định rằng, vì chưa có tấn công thương mại nào xảy ra, “không cần lo lắng trong nhiều thập kỷ tới”

Quan điểm thận trọng hơn là:

-

Trong ngắn hạn, quantum computing chưa phải là yếu tố trực tiếp ảnh hưởng đến Bitcoin ở cấp độ giao dịch.

-

Trong trung và dài hạn, nó đã là vấn đề thực sự cần được cân nhắc trong thiết kế giao thức, kiến trúc Ví và bảo mật lưu ký.

-

Đối với Bitcoin, rủi ro thực sự không phải là “phá vỡ lượng tử” đột ngột, mà là khả năng trong giai đoạn chuẩn bị có thể dự đoán, cộng đồng bỏ lỡ cơ hội nâng cấp kịp thời vì tranh cãi, trì hoãn hoặc đánh giá thấp.

Quantum computing không phải là thảm họa tức thì, nhưng sẽ trở thành một trong những yếu tố ngoại lai quan trọng nhất đối với mật mã học trong thập kỷ tới hoặc lâu hơn. Đối với Bitcoin, cách tiếp cận chuyên nghiệp nhất là chủ động coi đây là rủi ro dài hạn, có thể quản lý và kỹ thuật hóa, thay vì hoảng loạn hoặc phủ nhận.

Bài viết liên quan

Phân tích chuyên sâu về tokenomics của Morpho: tiện ích, phân phối và khung giá trị của MORPHO

0x Protocol và Uniswap: Giao thức Sổ lệnh khác gì so với mô hình AMM?

Jito và Marinade: Phân tích so sánh các giao thức Staking thanh khoản trên Solana

Các thành phần cốt lõi của Giao thức 0x gồm những gì? Cụ thể là phân tích về Relayer, Mesh và kiến trúc API

JTO Tokenomics: Phân phối, Tiện ích và Giá trị Dài hạn