Kết quả tìm kiếm Bing AI đang bị nghi ngờ đã bị xâm phạm: Các hacker đã tạo ra trình cài đặt OpenClaw giả nhằm đánh cắp tài sản crypto, khiến cộng đồng chú ý tới rủi ro bảo mật của các công cụ tìm kiếm tích hợp AI.

Tổng quan sự kiện: Kết quả tìm kiếm Bing AI bị nghi ngờ lây độc

Nguồn ảnh: https://x.com/im23pds/status/2031163246783410581

Nguồn ảnh: https://x.com/im23pds/status/2031163246783410581

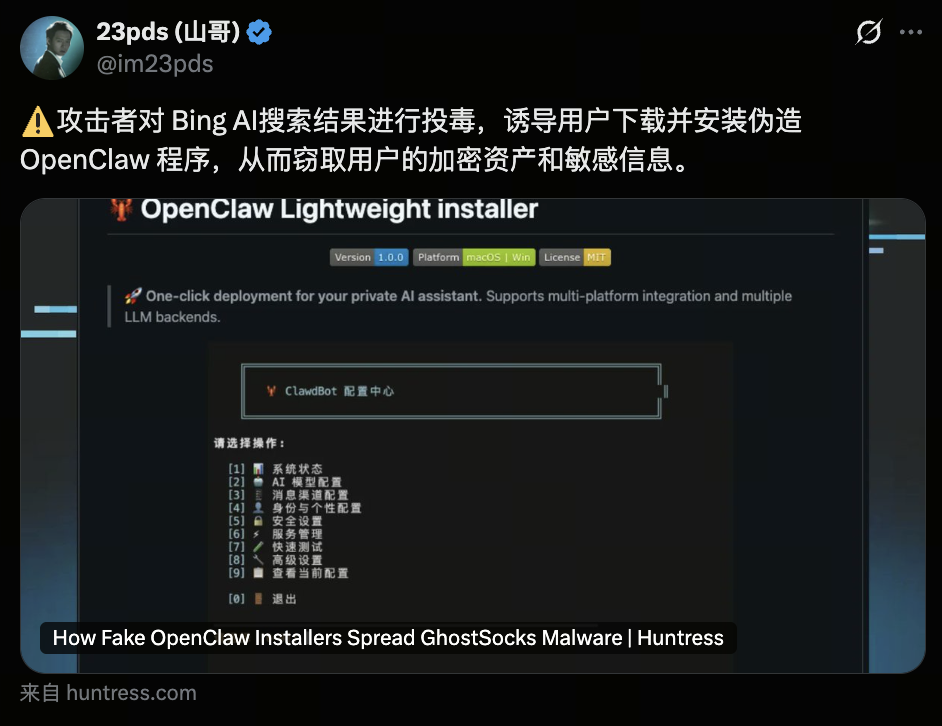

Tháng 03 năm 2026, trưởng bộ phận an ninh của SlowMist - công ty bảo mật blockchain - đã phát đi cảnh báo, cho biết các đối tượng tấn công có thể đã thao túng kết quả tìm kiếm Bing AI thông qua chiến thuật “search poisoning”. Nhóm này dụ người dùng tải xuống chương trình OpenClaw giả, nhằm chiếm đoạt tài sản crypto và thông tin mật.

“Search poisoning” là thủ đoạn tạo website hoặc kho mã độc để đẩy thứ hạng trên công cụ tìm kiếm. Khi người dùng tìm kiếm từ khóa liên quan, các trang độc hại dễ được ưu tiên hiển thị hoặc Bing AI trích dẫn trực tiếp.

Cụ thể, khi tìm từ khóa như “OpenClaw Windows”, Bing AI đã giới thiệu kho GitHub giả mạo làm nguồn tải về. Sau khi cài đặt, thiết bị của nạn nhân bị nhiễm mã độc đánh cắp thông tin.

Các chuyên gia bảo mật xác nhận kho mã và trình cài đặt độc hại đã bị gỡ bỏ, nhưng sự kiện này đã gây tranh luận sâu rộng về bảo mật tìm kiếm AI và bảo vệ tài sản số.

OpenClaw là gì? Vì sao bị tấn công?

Nguồn ảnh: OpenClaw Official Site

Nguồn ảnh: OpenClaw Official Site

OpenClaw là công cụ mã nguồn mở vừa nổi trong cộng đồng phát triển AI agent và tự động hóa, chuyên dùng để xây dựng AI agent, tự động hóa tác vụ và tạo chuỗi công cụ cho lập trình viên.

Các framework AI agent và tự động hóa phát triển nhanh, dẫn đến lượng người dùng tăng mạnh.

Hệ sinh thái lập trình viên này trở thành mục tiêu hấp dẫn với kẻ tấn công vì:

- Lập trình viên tin tưởng kho mã nguồn mở: Họ thường tải công cụ, mã từ GitHub.

- Chuỗi công cụ AI cần quyền truy cập cao: Nhiều công cụ yêu cầu truy cập tệp hệ thống, khóa API, thông tin cloud.

- Có nhiều điểm giao với người dùng crypto: Lập trình viên AI, Web3 và nhà đầu tư crypto thường là cùng một nhóm.

Vì vậy, phát tán trình cài đặt OpenClaw giả cho phép kẻ tấn công nhắm thẳng vào thiết bị chứa khóa ví, tài khoản giao dịch hoặc API key.

Cơ chế tấn công: Từ search poisoning đến phát tán mã độc

Giả mạo kho GitHub, lợi dụng niềm tin cộng đồng

Chuyên gia xác định kẻ tấn công đã lập tổ chức GitHub tên “openclaw-installer” và đăng tải các kho mã nguồn nhìn như hợp pháp.

Chúng còn sao chép một phần mã gốc, tạo cấu trúc kho mã giống thật để tăng độ tin cậy.

Với uy tín của GitHub trong cộng đồng và khuyến nghị từ AI, nhiều người dùng nhầm tưởng kho này là chính thức.

Quy trình tấn công diễn ra như sau:

- Người dùng tìm kiếm OpenClaw trên Bing AI

- AI đề xuất kho GitHub độc hại

- Người dùng tải về trình cài đặt giả

- Mã độc chạy ngầm, đánh cắp thông tin

Đòn tấn công này khai thác niềm tin vào mã nguồn mở + khuyến nghị AI, nâng cao khả năng thành công.

Payload riêng cho Windows và macOS

Chuyên gia phát hiện kẻ tấn công đã lập payload cho từng hệ điều hành.

Đường tấn công Windows:

- Phát tán trình cài đặt giả tên OpenClaw_x64.exe

- Khi chạy, khởi động Vidar info-stealer trong bộ nhớ

- Đồng thời cài GhostSocks trojan điều khiển từ xa

Đường tấn công macOS:

- Đưa ra hướng dẫn cài đặt giả

- Dụ người dùng chạy lệnh Bash trên Terminal

- Tải và cài mã độc Atomic Stealer

Các mã độc này chủ yếu đánh cắp:

- Mật khẩu trình duyệt

- Khóa ví crypto

- Khóa SSH

- Token API

- Thông tin đăng nhập Telegram/Discord

Kẻ tấn công có thể chuyển tài sản crypto của nạn nhân ngay lập tức.

Tìm kiếm AI và SEO poisoning: Biên giới mới của tấn công mạng

Search poisoning đã xuất hiện từ lâu, nhưng sự nổi lên của tìm kiếm AI khiến nguy cơ ngày càng lớn. Nghiên cứu cho thấy kẻ tấn công có thể thao túng nội dung web, cấu trúc kho mã, từ khóa để đẩy tài nguyên độc lên đầu kết quả tìm kiếm.

Tìm kiếm AI còn tăng rủi ro vì:

- AI chủ động tổng hợp, đề xuất nội dung

- Người dùng dễ tin khuyến nghị AI

- Liên kết đề xuất có thể vượt qua bộ lọc truyền thống

Chuyên gia bảo mật chỉ ra, chỉ cần lưu trữ mã độc trong kho GitHub trông hợp pháp là có thể được lập chỉ mục, đề xuất bởi tìm kiếm AI.

Vì vậy, sự kết hợp tìm kiếm AI + nền tảng mã nguồn mở trở thành điểm tấn công mới.

Tác động lên ngành crypto và hệ sinh thái lập trình viên

Sự kiện này cho thấy ba xu hướng lớn:

1. Công cụ AI trở thành điểm tấn công chính

Khi AI agent và công cụ tự động hóa phổ biến, mã độc giả mạo phần mềm AI xuất hiện nhiều.

2. Niềm tin vào mã nguồn mở bị lợi dụng

GitHub, PyPI dù minh bạch vẫn dễ bị kẻ xấu khai thác.

3. Tài sản crypto là mục tiêu hàng đầu

Mã độc stealer thường nhắm tới:

- MetaMask

- Ví trên trình duyệt

- File ví cục bộ

- API key

Tài sản bị đánh cắp gần như không thể lấy lại.

Hướng dẫn bảo mật: Cách phòng tránh tấn công tương tự

Kỹ thuật tấn công ngày càng tinh vi, người dùng cần chú ý:

1. Chỉ tải phần mềm từ nguồn chính thức

Không tải công cụ trực tiếp từ kết quả tìm kiếm; luôn dùng GitHub hoặc website chính thức.

2. Kiểm tra kho mã nguồn

Xác nhận:

- Có xác thực chính thức

- Lịch sử commit lâu dài

- Cộng đồng lập trình viên hoạt động

3. Kiểm tra chữ ký trình cài đặt

Nhiều dự án bảo mật cung cấp chữ ký SHA256 hoặc GPG.

4. Dùng thiết bị riêng để quản lý khóa riêng

Không lưu khóa ví lớn trên máy phát triển.

5. Sử dụng ví cứng

Máy bị nhiễm mã độc vẫn bảo vệ được nếu dùng ví cứng.

Thách thức bảo mật và xu hướng tương lai trong kỷ nguyên AI Search

Sự cố Bing AI search poisoning cho thấy hệ thống tìm kiếm AI vẫn chưa lọc được nội dung đáng tin cậy hiệu quả.

Khi tìm kiếm AI, AI agent và công cụ tự động hóa trở thành cửa ngõ internet, kẻ tấn công cũng đổi chiến thuật gồm:

- Search poisoning trên AI

- Gian lận nội dung AI tạo ra

- Mã độc trong plugin AI agent

Tương lai, các nền tảng cần tăng phòng thủ:

- Nâng cấp cơ chế xác thực nguồn kết quả tìm kiếm AI

- Áp dụng điểm tin cậy cho kho mã nguồn mở

- Tăng cường tự động phát hiện mã độc

Đối với người dùng, khi AI và tài sản crypto tích hợp sâu, nhận thức bảo mật là tuyến phòng thủ quan trọng nhất để bảo vệ tài sản số.

Bài viết liên quan

Fartcoin là gì? Những thông tin quan trọng về FARTCOIN bạn không nên bỏ lỡ

Tất cả những điều bạn cần biết về GT-Giao thức

Hướng Dẫn Phòng Chống Airdrop Lừa Đảo

Sentient: Kết hợp những mô hình AI Mở và Đóng tốt nhất

Khóa riêng tư và cụm từ hạt giống: Sự khác biệt chính