Discurso de Vitalik em Hong Kong explicado: análise detalhada do roteiro de 5 anos do Ethereum e os motivos pelos quais zkVM, abstração de contas e segurança resistente a computação quântica são prioridades

1. Principais conclusões: redefinindo o papel do Ethereum

As declarações de Vitalik em Hong Kong podem ser resumidas em uma ideia central: a essência do Ethereum não está em ser o “layer de execução mais rápido”, mas sim em atuar como um “quadro de avisos público e layer de computação compartilhada”.

Embora essa definição pareça abstrata, ela redefine o modelo de discussão. Antes, o mercado costumava comparar blockchains públicas com métricas como TPS e velocidade de confirmação de transações, mas Vitalik destaca uma proposta de valor diferente:

-

Quadro de avisos público: qualquer aplicação pode registrar transações, hashes, dados criptografados e outros registros em uma camada pública globalmente visível e verificável de forma sequencial.

-

Layer de computação compartilhada: objetos digitais são mantidos coletivamente por regras de código, permitindo que ativos, identidades, governança organizacional e colaboração funcionem sobre uma base unificada de confiança.

Com essas duas capacidades, o escopo do Ethereum vai além do DeFi, abrangendo sistemas colaborativos de alto valor. Exemplos incluem:

-

Cenários financeiros que exigem registros robustos e verificáveis;

-

Mercados de previsão que requerem integração entre ativos on-chain e informações off-chain;

-

Sistemas de governança e votação que precisam de privacidade e auditabilidade.

Em última análise, a mensagem central é: o Ethereum busca ser uma base confiável de longo prazo para liquidação e colaboração social — não apenas vencer uma disputa de desempenho de curto prazo.

2. Foco no roteiro: escalabilidade, segurança e verificabilidade avançando juntas

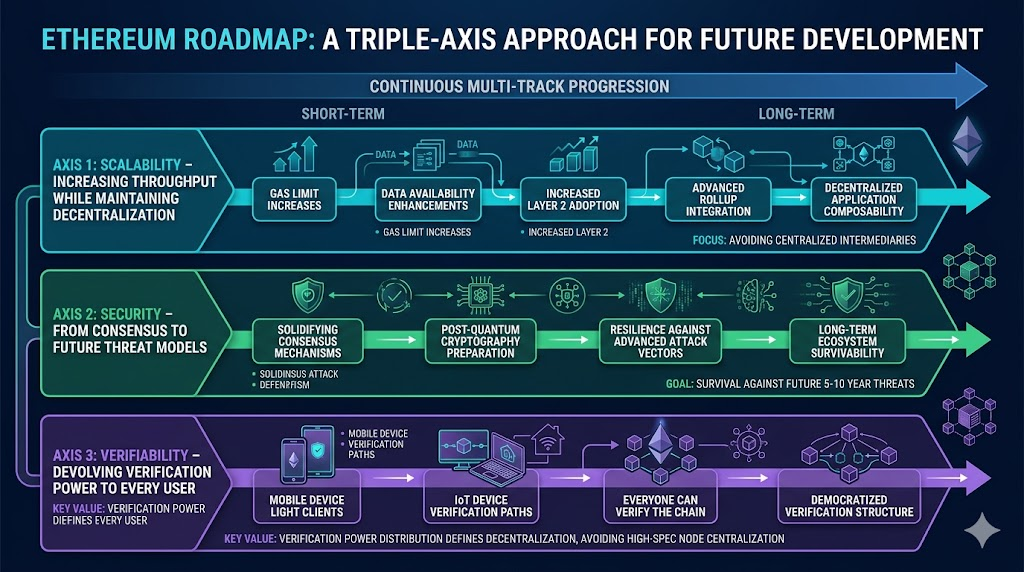

Do ponto de vista estrutural, Vitalik não defende uma abordagem “escalar primeiro, depois garantir segurança”. Ele propõe três prioridades em paralelo.

2.1 Escalabilidade: elevando o limite sem comprometer a descentralização

No curto prazo, melhorias de escalabilidade continuarão, incluindo aumento do limite de gas e aprimoramento da disponibilidade de dados. O objetivo não é simplesmente “tornar a cadeia maior”, mas permitir que mais aplicações se componham sem depender de intermediários centralizados.

2.2 Segurança: expandindo da segurança de consenso para modelos de ameaças futuras

Vitalik enfatizou repetidamente a preparação pós-quântica, sinalizando uma mudança de foco das “superfícies de ataque atuais” para “vetores de ataque potenciais nos próximos 5–10 anos”. Os objetivos de segurança estão evoluindo de “evitar violações hoje” para garantir “sobrevivência de longo prazo”.

2.3 Verificabilidade: capacitando todos os dispositivos a verificar

Vitalik destacou que “todos devem poder verificar a cadeia” — incluindo dispositivos móveis e IoT.

Isso reforça um valor essencial: descentralização não é apenas sobre a quantidade de nós, mas sobre a distribuição do poder de verificação. Se apenas alguns nós de alto desempenho podem verificar, a estrutura política e econômica do sistema inevitavelmente se centraliza.

3. Cinco pilares técnicos: zkVM, AA, privacidade, pós-quântico, expansão de dados

O discurso de Vitalik destacou cinco direções técnicas para acompanhar.

3.1 zkVM: tornando a “provabilidade” padrão

O valor estratégico do zkVM não está em um salto pontual de desempenho, mas na capacidade de verificar resultados de execução da cadeia de forma mais eficiente. Com essa abordagem amadurecida, veremos:

-

Dispositivos leves ganhando capacidade de verificação, reduzindo a dependência do usuário em nós de terceiros;

-

Escalabilidade e descentralização deixando de ser mutuamente exclusivas.

3.2 Account Abstraction (AA): reinventando a experiência e segurança das carteiras

Account abstraction traz maior flexibilidade nas transações ao desacoplar a lógica de verificação da lógica de execução, impactando diretamente:

-

A adoção de carteiras de contratos inteligentes;

-

A criação de produtos com recursos como patrocínio de gas, mecanismos de recuperação e estratégias de assinatura múltipla;

-

Integração facilitada de assinaturas pós-quânticas e estratégias de privacidade no nível das carteiras.

Isso significa que as carteiras evoluirão de simples contêineres de chaves privadas para pontos de entrada programáveis e seguros para usuários.

3.3 Melhorias de privacidade: transparência on-chain e privacidade do usuário podem coexistir

Vitalik deixou claro: muitas aplicações exigem “publicação on-chain e interpretação off-chain”.

Por isso, privacidade não é apenas um recurso secundário — é uma condição para adoção mainstream de blockchains públicas.

Direções futuras podem incluir:

-

Garantir compromissos e ordem verificável on-chain;

-

Proteger informações sensíveis off-chain por protocolos criptográficos;

-

Oferecer interações prováveis e minimamente expostas quando necessário.

3.4 Assinaturas pós-quânticas: preparar agora, migrar depois

Vitalik observou que esquemas de assinatura pós-quântica são pesquisados há anos, com eficiência e custo como principais desafios.

Isso marca uma mudança de “existe solução” para “pode ser implementada em escala”.

No médio e longo prazo, o foco não é apenas o algoritmo, mas o caminho de migração — como transitar o sistema atual de contas de forma suave, evitando mudanças abruptas.

3.5 Expansão de dados: elevando o limite para aplicações on-chain e off-chain

Definir o Ethereum como uma camada pública de publicação de dados torna a expansão de dados uma prioridade de infraestrutura, não apenas uma otimização. Isso impactará diretamente custos do L2, composabilidade e eficiência entre protocolos.

4. Demandas reais em L2 e camadas de aplicação: não é apenas “uma cadeia mais rápida”

A visão de Vitalik sobre L2 merece reflexão em toda a indústria. O principal ponto: um L2 relevante não é apenas uma cópia mais rápida de uma cadeia existente, mas um sistema onde componentes off-chain e limites de segurança on-chain são claramente coordenados.

Isso aumenta as expectativas para as equipes de projetos:

-

Identificar quais partes precisam estar on-chain e quais podem ser off-chain;

-

Explicar como módulos off-chain são limitados e verificados;

-

Provar que usuários podem sair, verificar e custodiar seus ativos mesmo em cenários extremos.

Se o foco for apenas “mais barato e rápido” sem caminhos de saída ou verificação credíveis, ganhos de desempenho se traduzem em risco estrutural de crédito.

5. Insights práticos para desenvolvedores, startups e investidores

O discurso de Vitalik oferece orientações práticas para todos os stakeholders.

5.1 Para desenvolvedores

-

Priorize aprendizado de AA e stacks de engenharia zk — não apenas camadas de interação front-end.

-

Projete aplicações com verificabilidade e caminhos de saída por padrão.

-

Trate privacidade e controle de permissões como questões arquiteturais, não secundárias.

5.2 Para startups

-

Mude a estratégia de produto de “acúmulo de recursos” para “eficiência colaborativa confiável”.

-

Escolha arquiteturas com separação clara entre on-chain e off-chain, evitando operações centralizadas e pesadas.

-

Em narrativas de captação, foque menos em TPS e mais em resiliência de segurança e compliance.

5.3 Para investidores e pesquisadores

Daqui em diante, o foco deve ser em quem entrega verificabilidade, segurança e soberania do usuário de forma consistente — não apenas narrativas de escalabilidade.

-

Ao avaliar projetos, pergunte:

-

Usuários podem auto-verificar estados chave?

-

É possível sair de forma segura em cenários extremos?

-

O protocolo tem plano de migração pós-quântico?

-

6. Riscos e incertezas: variáveis críticas da visão à execução

Nenhum roteiro garante resultados — especialmente em sistemas complexos como blockchains públicas. Os principais riscos destacados incluem:

-

Complexidade de engenharia: zkVM, pós-quântico e protocolos de privacidade exigem implementação e auditoria rigorosas.

-

Coordenação do ecossistema: clientes, carteiras, aplicações, L2s e infraestrutura requerem colaboração de longo prazo.

-

Educação do usuário: verificabilidade não significa automaticamente usabilidade; a experiência do usuário segue crítica para adoção.

-

Descompasso de expectativas de mercado: mercados de capitais preferem métricas de curto prazo, enquanto evolução de protocolos é processo de longo prazo.

O framework de avaliação mais robusto é:

-

Curto prazo: entrega de marcos;

-

Médio prazo: taxas de adoção do ecossistema;

-

Longo prazo: operação sustentável mesmo com mudanças na equipe central.

Conclusão: de uma “corrida de desempenho” para uma “corrida de confiança”

Fonte da imagem: Gate Market Page

O valor do discurso de Vitalik está em esclarecer a visão de longo prazo do Ethereum: não se trata de ser a cadeia mais rápida, mas de ser a camada pública fundamental mais confiável.

Em uma era moldada por IA, computação quântica e regulamentação global em evolução, as qualidades mais raras não são velocidade de curto prazo, mas sim:

-

Verificabilidade;

-

Sobrevivência;

-

Composabilidade;

-

Evolução sustentável.

Sob a ótica de 2026, o discurso traz uma mensagem clara: a competição entre blockchains públicas está migrando de “quem é mais rápido” para “quem é mais confiável”. Isso determinará qual infraestrutura sustentará a próxima onda de aplicações em larga escala.

Referências: Foresightnews

Artigos Relacionados

Morpho vs Aave: Análise comparativa dos mecanismos e diferenças estruturais nos protocolos de empréstimo DeFi

Como apostar ETH?

Tokenomics da Morpho: utilidade do MORPHO, distribuição e proposta de valor

O que é o EIP-1559? Como funcionam o burning de ETH e o mecanismo de taxas?

O que é a Carteira HOT no Telegram?