Apa Itu Q-Day: Dasar-dasar Komputasi Kuantum, Implikasi Kriptografi, dan Transmisi Risiko Mata Uang Kripto

Dalam diskusi mengenai keamanan finansial dan ledger terdistribusi, "Q‑Day" biasanya merujuk pada titik di mana komputasi kuantum menjadi ancaman nyata dan praktis terhadap kriptografi asimetris yang telah banyak digunakan—bukan peristiwa jaringan yang terjadi secara instan. Baik sumber industri maupun akademis memberikan proyeksi dasar, optimis, dan pesimis, dengan perbedaan utama berasal dari asumsi terkait skala qubit logis, sumber daya operasi gate, tingkat kesalahan fisik, dan konstanta algoritmik.

Definisi dan Batasan

Percakapan publik sering kali menyamakan Q‑Day dengan "quantum supremacy" atau "quantum advantage," namun dalam konteks kriptografi, fokusnya adalah pada CRQC: bukan sekadar demonstrasi tugas sampling khusus, melainkan jalur serangan yang dapat diskalakan terhadap struktur seperti RSA, field hingga, atau logaritma diskret kurva eliptik dalam batasan biaya dan waktu tertentu. Tiga batasan umum yang muncul adalah:

- Waktu: Sebagian besar indikator berupa interval atau analisis sensitivitas—sangat jarang berupa satu tanggal kalender.

- Target: Ancaman diarahkan pada kombinasi primitif kriptografi, pemilihan parameter, dan implementasi sistem, bukan sekadar narasi linear "komputer kuantum secara otomatis memigrasikan Aset on-chain."

- Informasi: Banyak model mensyaratkan permukaan serangan yang jelas—misalnya perbedaan antara Kunci Publik yang terekspos on-chain dan komitmen yang hanya mengungkapkan Hash, masing-masing dengan tingkat eksploitasi berbeda.

Komputasi Kuantum: Konsep Dasar

Qubit memanfaatkan superposisi untuk mengkodekan struktur informasi yang lebih kaya dalam ruang Hilbert; entanglement berarti status multi-partikel tidak bisa dipecah menjadi status individu terpisah, yang menjadi dasar bagi banyak algoritma kuantum. Prosesor kuantum di dunia nyata dibatasi oleh noise dan dekoherensi, sehingga diperlukan koreksi kesalahan kuantum untuk mendekati keandalan jangka panjang komputasi kuantum yang tahan gangguan. Oleh karena itu, diskusi rekayasa berfokus pada metrik seperti ekuivalensi qubit logis, ambang batas fault tolerance, overhead koreksi kesalahan, fidelitas gate, dan siklus kalibrasi.

Algoritma kuantum dapat memberikan keunggulan sumber daya super-polynomial dibandingkan komputasi klasik untuk jenis masalah tertentu. Algoritma Shor adalah contoh utama, secara langsung meruntuhkan asumsi kekuatan kunci publik berdasarkan struktur aljabar tertentu.

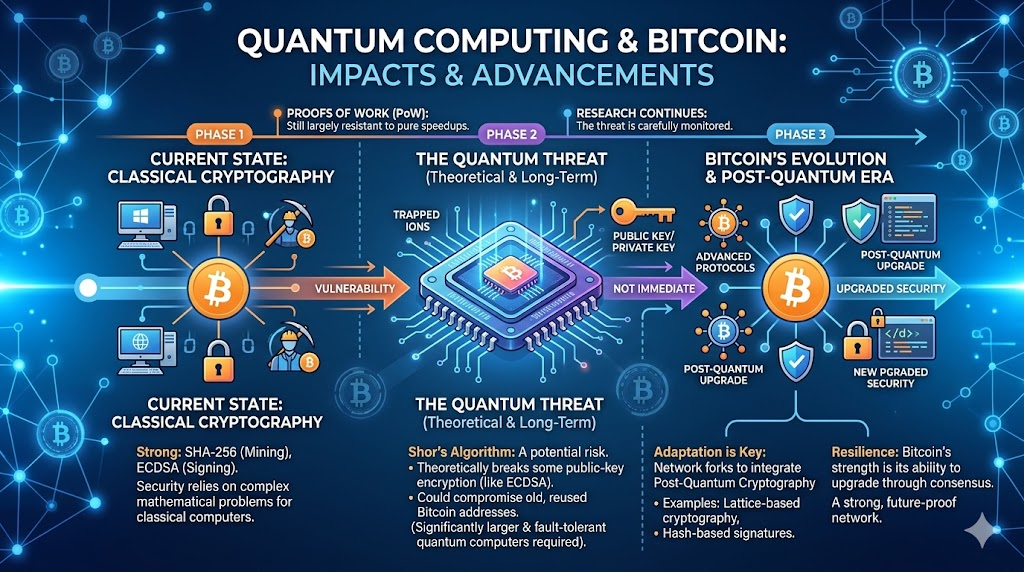

Algoritma Shor dan Kurva Mata Uang Kripto

Algoritma Shor, yang diperkenalkan pada 1994, memungkinkan solusi waktu polinomial untuk masalah faktorisasi bilangan bulat dan logaritma diskret dalam sistem kuantum. Alamat blockchain arus utama dan Signature mengandalkan kekuatan logaritma diskret kurva eliptik—misalnya, Bitcoin menggunakan Signature dengan secp256k1 (secara historis ECDSA, kemudian termasuk skema Schnorr).

Dalam pemodelan ancaman, data on-chain yang memuat Kunci Publik atau Kunci Publik yang dapat direkonstruksi—jika dikombinasikan dengan komputasi kuantum tahan gangguan yang cukup kuat—mengubah asumsi klasik "Kunci Pribadi tidak dapat diturunkan dari informasi publik" menjadi penilaian risiko: fokus beralih ke periode transisi, waktu eksposur kunci, dan kemungkinan adanya persyaratan interaktif baru selama migrasi.

Faktor Struktural dalam Ekosistem Mata Uang Kripto

Ledger terbuka memiliki tiga batasan yang berbeda dari Web PKI:

- Transparansi historis: Perdagangan masa lalu dapat diulang tanpa batas, yang berpotensi memberikan data bagi algoritma di masa depan.

- Jalur peningkatan konsensus: Migrasi kriptografi bergantung pada perubahan aturan jaringan dan adopsi klien secara luas, yang berjalan lambat dan melibatkan teori permainan yang kompleks.

- Penyelarasan ekonomi dan insentif: Penambang/Validator, Pengembang Dompet, bisnis, dan pengguna mungkin memiliki prioritas atau jadwal yang berbeda.

Opsi migrasi post-quantum on-chain meliputi Signature hybrid, ZK (zero-knowledge) proof, atau opcode baru untuk verifikasi Signature post-quantum. Dalam membandingkan opsi-opsi ini, metrik utama meliputi jumlah gate, skala qubit logis, proyeksi tingkat kesalahan, biaya interaksi on-chain, dan kompatibilitas—bukan sekadar slogan konseptual.

Secara Sederhana: Bagaimana Komputasi Kuantum Bisa Mengubah Blockchain

Bayangkan Dompet blockchain sebagai "alamat publik dan kunci pribadi." Biasanya, mengetahui alamat seseorang saja tidak cukup—Kunci Pribadi sangat sulit direkayasa balik. Dengan komputasi kuantum canggih, tingkat kesulitan membobol beberapa algoritma Signature tradisional dapat turun drastis, sehingga penyerang dapat memalsukan Signature jauh lebih cepat. Bagi blockchain, isu utamanya bukan hanya "apakah teknologinya bisa dibobol," tetapi "berapa lama waktu yang dibutuhkan seluruh jaringan untuk melakukan upgrade": protokol, Dompet, bursa, dan Kustodian semuanya harus bermigrasi ke solusi post-quantum. Semakin lambat proses transisi, semakin lama periode risiko bagi Aset yang Kunci Publiknya sudah terekspos.

Cara Membaca Informasi Publik dan Penelitian Tahun 2026

Rilis roadmap Project Eleven tahun 2026, The Quantum Threat to Blockchains 2026, menetapkan baseline Q‑Day sekitar tahun 2033, dengan skenario optimis dan pesimis (umumnya dikutip sebagai 2030 dan 2042; selalu cek sumber asli untuk detail spesifik). Rilis ini menyatakan bahwa blockchain dengan Signature kurva eliptik yang tersebar luas akan membutuhkan desain ulang multi-lapis, dan diskusi ini harus bersifat iteratif: tolok ukur perangkat keras baru dan penelitian dapat mendorong pembaruan skenario secara tepat waktu, bukan terpaku pada satu tanggal.

Publikasi di platform seperti Cryptology ePrint Archive secara rutin memberikan estimasi sumber daya terbaru untuk model ancaman kurva eliptik. Kesimpulan bergantung pada parameter model, sehingga pembaca perlu memeriksa panjang bit target, metode fault tolerance, strategi paralel, dan faktor konstan untuk kesesuaian dengan chain target.

Strategi Respons Ekosistem

Respons teknis yang umum meliputi pilot deployment algoritma post-quantum NIST di lingkungan enterprise, memperpendek masa berlaku sertifikat dan kunci, serta memantau proposal teknis untuk migrasi chain tertentu. Untuk pengguna akhir, poin verifikasi kunci meliputi:

- Apakah jaringan target telah menerbitkan roadmap migrasi PQ (post-quantum) dan rencana kompatibilitas;

- Apakah implementasi Dompet tetap sinkron dengan pembaruan konsensus-layer dan keamanan;

- Apakah kebijakan rotasi kunci dan upgrade algoritma dalam proses kustodian atau multi-tanda tangan dapat diaudit.

Risiko kriptografi dan volatilitas pasar sekunder berada dalam kerangka evaluasi yang berbeda; artikel ini hanya membahas struktur konseptual dan jenis informasi.

Artikel Terkait

Apa itu privacy smart contract? Bagaimana Aztec mengimplementasikan programmable privacy?

Aztec vs Zcash vs Tornado Cash: Analisis Komparatif Perbedaan Utama dalam Tiga Solusi Privasi

Hubungan Antara Midnight dan Cardano: Bagaimana Sidechain Privasi Memperluas Ekosistem Aplikasi Cardano

Bagaimana Midnight Mencapai Privasi di Blockchain? Analisis Zero-Knowledge Proofs dan Mekanisme Privasi yang Dapat Diprogram

Sentio vs The Graph: Perbandingan Mekanisme Indeksasi Real Time dan Indeksasi Subgraf