Peretasan iPhone yang hanya mencuri cryptocurrency! Paket serangan "Coruna" merajalela, versi iOS lama berisiko menjadi mangsa

Penulis: Max, Kota Kripto

Dari alat pengawasan tingkat nasional menjadi “mesin panen aset”

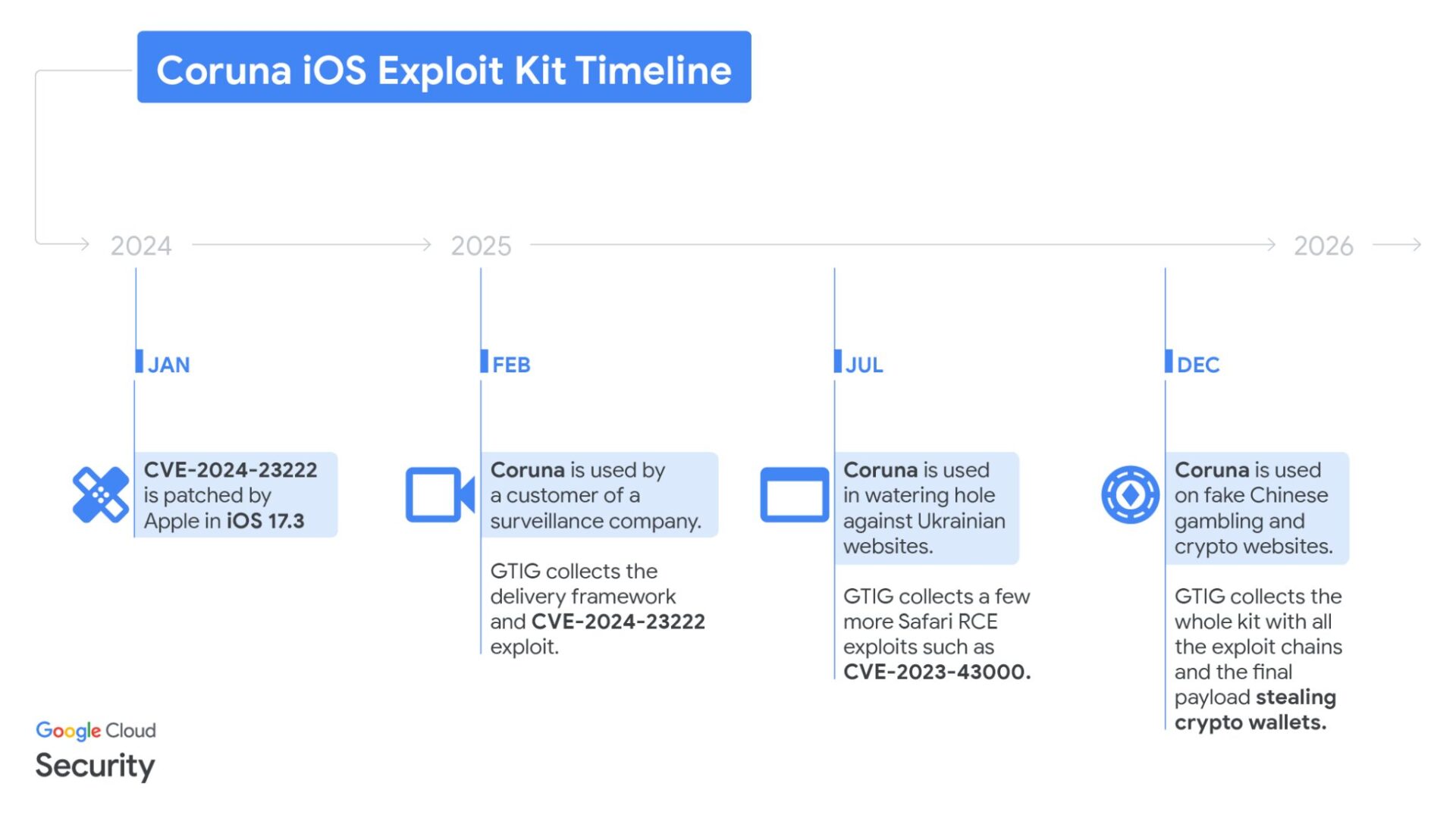

Menurut laporan mendalam yang dirilis oleh Google Threat Intelligence Group (GTIG), kerentanan iOS bernama Coruna (juga dikenal sebagai CryptoWaters) mengancam pengguna iPhone di seluruh dunia secara serius. Jalur pengembangan alat ini sangat dramatis, pertama kali ditemukan pada Februari 2025, disediakan oleh perusahaan pengawasan swasta untuk klien pemerintah, khusus untuk pengawasan akurat terhadap tokoh politik dan oposisi. Kemudian pada musim panas 2025, kelompok peretas terkait pemerintah Rusia, UNC6353, menguasai alat ini dan menggunakannya untuk kegiatan intelijen geopolitik terhadap warga Ukraina.

Gambar sumber: Google | Timeline penemuan Coruna

Dengan meluasnya teknologi, alat profesional yang memakan biaya jutaan dolar ini secara resmi masuk ke pasar kejahatan siber. Pada akhir 2025 hingga awal 2026, sebuah kelompok peretas China, UNC6691, memperoleh teknologi ini dan mengalihkan fokus serangan ke perampokan aset digital. Ini menandai bahwa alat spionase tingkat tinggi telah dikomersialisasi, dari pengumpulan intelijen untuk target tertentu menjadi perampokan kekayaan massal terhadap pemilik cryptocurrency biasa. Para peneliti menunjukkan bahwa para peretas bersedia mengeluarkan biaya teknologi yang tinggi, menunjukkan bahwa keuntungan besar dari aset kripto cukup memotivasi aliran teknologi profesional ke kejahatan finansial.

23 Kerentanan Berantai: Diam-diam Menyusup di Balik “Lubang Air”

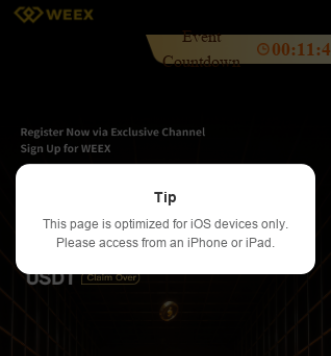

Coruna memiliki tingkat otomatisasi dan kerahasiaan yang sangat tinggi, mengintegrasikan 23 kerentanan independen dan membentuk 5 rantai serangan lengkap. Cakupan serangannya sangat luas, mencakup semua perangkat iPhone dan iPad dengan iOS 13.0 hingga iOS 17.2.1. Peretas menggunakan metode “Watering Hole Attack” yang tersembunyi, dengan menyerang atau membangun situs palsu dari platform perdagangan kripto dan situs keuangan untuk menjerat korban. Situs-situs ini seperti platform perdagangan WEEX palsu, tampilannya dan fungsinya hampir sama dengan situs resmi, bahkan dioptimalkan melalui SEO dan iklan berbayar untuk meningkatkan eksposur.

Gambar sumber: Google | Platform perdagangan WEEX palsu

Ketika pengguna iPhone mengunjungi situs yang terinfeksi ini, skrip latar akan segera menjalankan identifikasi perangkat. Sistem secara diam-diam memeriksa versi iOS, dan jika perangkat berada dalam rentang serangan, akan secara otomatis memicu kerentanan zero-click, tanpa perlu interaksi atau klik dari pengguna. Beberapa situs palsu bahkan secara aktif mengarahkan pengguna untuk menggunakan perangkat iOS, mengklaim pengalaman yang lebih baik, namun sebenarnya untuk menargetkan korban yang belum memperbarui sistem mereka.

Bahkan tangkapan layar di album pun tak luput

Jika Coruna berhasil mendapatkan hak akses perangkat, malware PlasmaLoader akan aktif dan melakukan inventarisasi aset digital pengguna. Program ini memiliki kemampuan pemindaian yang kuat, secara aktif mencari kata kunci tertentu seperti “backup phrase”, “bank account”, atau “seed phrase”, dan mengekstrak data penting dari SMS dan catatan. Alat ini juga dilengkapi fitur pengenalan gambar, secara otomatis memindai tangkapan layar di album pengguna untuk mencari QR Code yang menyimpan seed phrase atau kunci pribadi.

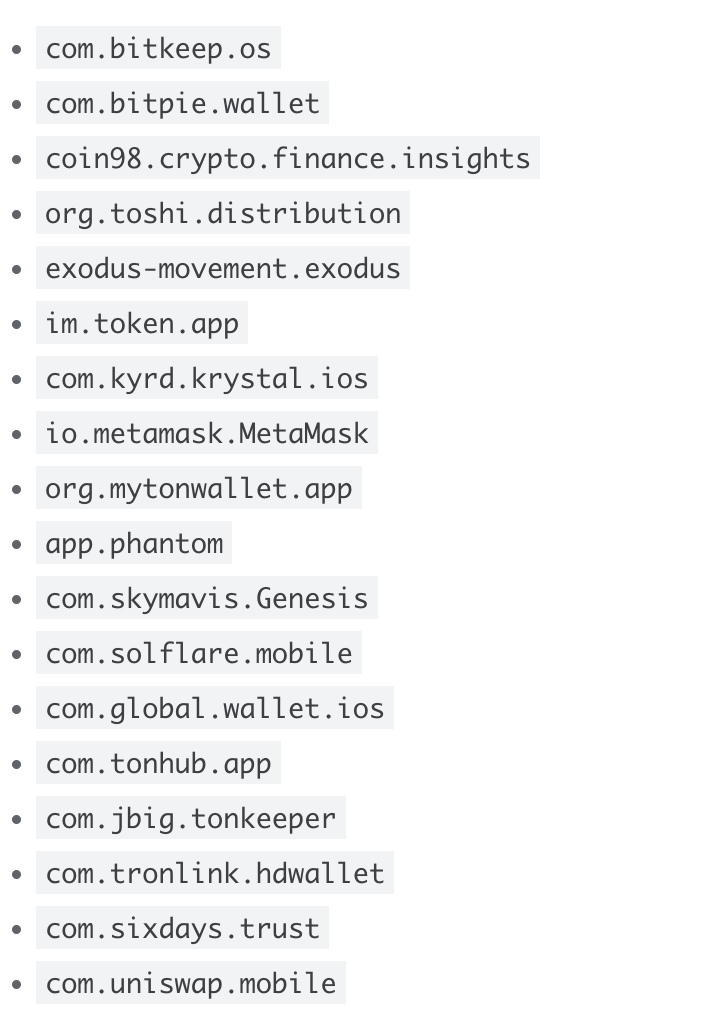

Selain pengumpulan data statis, Coruna juga menargetkan aplikasi dompet kripto populer seperti MetaMask dan Uniswap. Peretas berusaha mengekstrak informasi sensitif dari aplikasi ini untuk mengendalikan penuh dompet tersebut. Dalam beberapa kasus yang sudah diketahui, dana korban langsung dipindahkan dalam waktu singkat setelah mengakses situs palsu. Karena serangan ini menargetkan hak akses tingkat sistem, selama ada jejak digital dari kunci pribadi di perangkat, alat spionase ini tidak akan melewatkannya.

Gambar sumber: Google | Daftar aplikasi yang rentan terhadap malware

Aturan Perlindungan dan Panduan Bertahan Hidup? Pembaruan Sistem adalah Kunci Keamanan

Dalam menghadapi ancaman tingkat tinggi yang canggih, pengguna iPhone harus mengambil langkah perlindungan yang jelas. Laporan Google menunjukkan bahwa Coruna tidak efektif terhadap iOS 17.3 atau versi lebih tinggi. Meskipun sistem telah diperbarui ke versi yang lebih baru, sebagian pengguna yang perangkatnya usang atau kekurangan ruang penyimpanan belum melakukan pembaruan, sehingga tetap berisiko. Untuk perangkat lama yang tidak bisa diperbarui ke versi yang aman, mengaktifkan “Lockdown Mode” yang disediakan Apple adalah langkah efektif untuk melawan. Malware akan berhenti berjalan jika mendeteksi mode ini, menghindari pelacakan.

Para ahli keamanan menyarankan pemilik cryptocurrency mengikuti aturan dasar bertahan hidup. Perlindungan utama adalah menggunakan hardware wallet (seperti Ledger atau Trezor), menjaga kunci pribadi tetap offline dan tidak terhubung ke lingkungan iOS. Kedua, segera hapus semua tangkapan layar yang berisi seed phrase atau kunci pribadi dari album, dan lakukan cadangan secara offline secara fisik.

Meskipun Coruna menghindari mode penjelajahan tanpa jejak untuk mengurangi kemungkinan terdeteksi, ini hanya solusi sementara. Dengan nilai aset digital yang semakin meningkat hari ini, menjaga pembaruan perangkat lunak dan kewaspadaan keamanan siber menjadi kewajiban dasar setiap investor.