Fonctionnement de Pi Network

Contrairement aux blockchains traditionnelles qui reposent sur la compétition de puissance de hachage et l’investissement matériel, ce modèle répond aux barrières élevées qui empêchent souvent les utilisateurs ordinaires de participer.

Examiner Pi Network à travers sa structure, son mécanisme de consensus, la répartition des rôles et la logique de sécurité permet de mieux comprendre son fonctionnement et en quoi il se distingue fondamentalement des modèles blockchain classiques.

Ce qu’il faut comprendre avant d’analyser le mécanisme de Pi Network

Pour saisir le fonctionnement de Pi Network , il est essentiel de noter qu’il n’a pas été conçu pour être « entièrement décentralisé dès le départ ».

La plupart des blockchains publiques privilégient l’accès sans autorisation, la compétition de puissance de hachage et la résistance à la censure dès leur lancement. Pi Network a adopté une approche différente. Il a d’abord abaissé les barrières à l’entrée pour accélérer la croissance de sa base d’utilisateurs, puis a progressivement introduit une structure blockchain plus complète. Ainsi, sa conception reflète une stratégie de développement par phases.

Dans ce cadre, certains mécanismes initiaux favorisent une gestion coordonnée plutôt qu’une autonomie totale. Cela ne remet pas en cause l’objectif de décentralisation ; il s’agit d’un compromis entre les coûts de lancement, l’éducation des utilisateurs et la complexité technique.

Cadre opérationnel général et architecture système de Pi Network

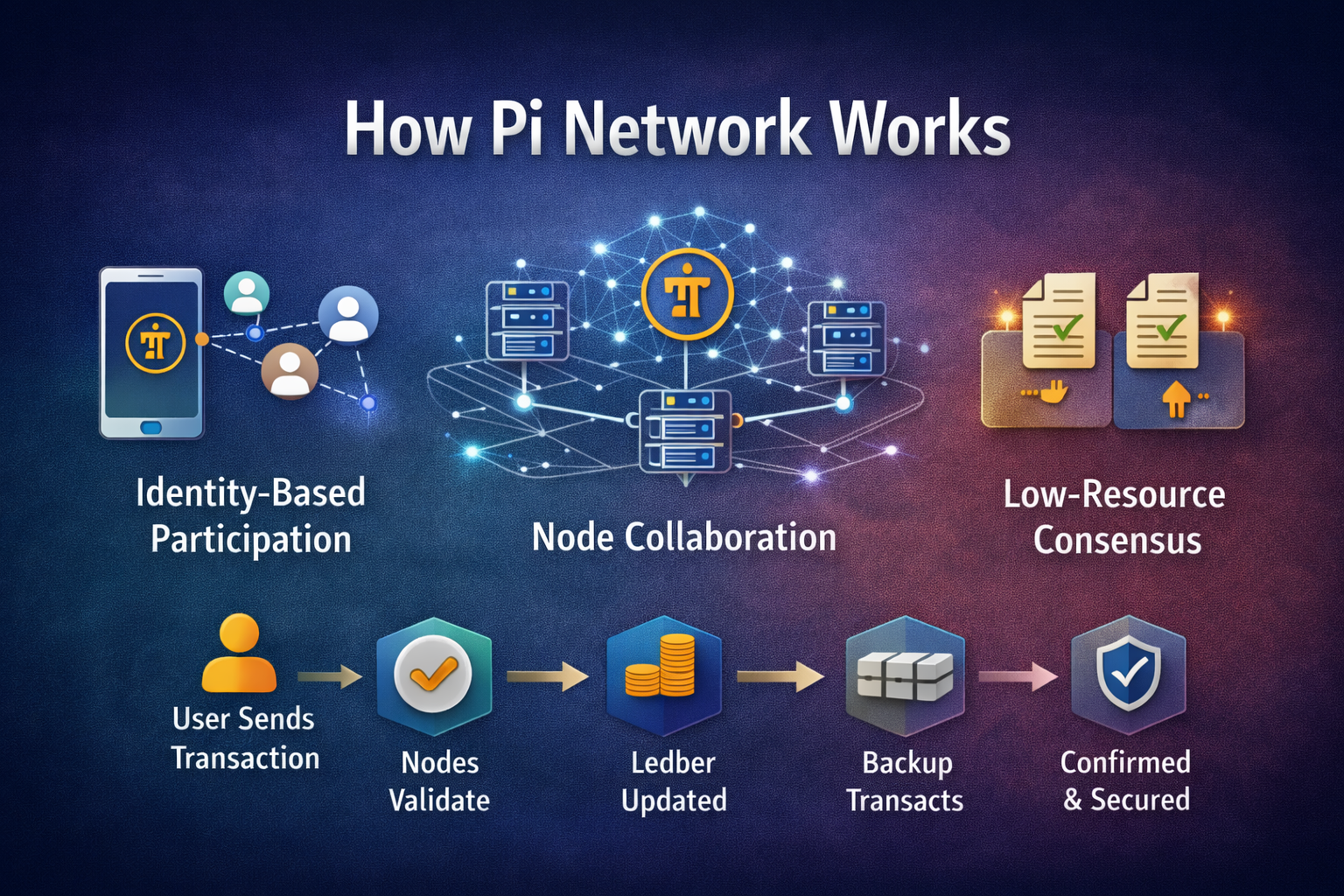

D’un point de vue architectural, Pi Network n’est pas une blockchain à couche unique. Il fonctionne à travers plusieurs couches fonctionnelles complémentaires.

Couche d’interaction utilisateur : Principalement accessible via une application mobile, cette couche gère la liaison d’identité, le suivi de la participation et les opérations de base. Elle privilégie l’utilisabilité et un seuil technique faible.

Couche de coordination réseau : Elle relie les utilisateurs, les nœuds et les règles du protocole, assurant que les activités de participation sont intégrées à la logique du système.

Blockchain et réseau de nœuds : Cette couche assure la tenue du registre, la validation des transactions et la cohérence de l’état du réseau.

Cette architecture modulaire permet à Pi Network d’assurer ses fonctions essentielles avant la maturité complète de sa base d’utilisateurs, tout en laissant la porte ouverte à une évolution future du système.

Comment le mécanisme de consensus de Pi Network est établi

Pi Network utilise le « Stellar Consensus Protocol (SCP) » comme mécanisme de consensus. SCP, conçu par le professeur David Mazières de Stanford, vise à accélérer le traitement des transactions tout en garantissant la sécurité. Contrairement aux mécanismes de preuve de travail (PoW) ou de preuve d’enjeu (PoS) de Bitcoin ou Ethereum, SCP permet aux nœuds d’atteindre un consensus sans exiger de ressources informatiques importantes.

Dans Pi Network, SCP s’appuie sur la création de « Cercles de sécurité » : des réseaux de confiance formés par les utilisateurs, où chacun ajoute des membres de confiance à son cercle. Ces cercles qui se recoupent constituent la base de confiance du réseau, assurant l’authenticité et la sécurité des transactions.

Le modèle de consensus de Pi Network ne repose pas sur le travail informatique, mais sur la vérification d’identité, les relations de confiance et la collaboration entre nœuds. Le système met l’accent sur l’unicité des participants et la traçabilité des comportements à long terme, utilisant les réseaux de confiance pour limiter les risques d’attaques Sybil. Sur cette base, les opérateurs de nœuds valident collectivement les transactions et tiennent le registre.

Cette approche remplace la « consommation de ressources » par « relations sociales et cohérence comportementale », ce qui réduit fortement les coûts énergétiques.

Si cela confère à Pi Network des avantages en matière d’efficacité énergétique et de scalabilité, cela implique aussi des exigences accrues pour la vérification d’identité et la gouvernance des nœuds.

Fonctionnement du mécanisme de minage mobile de PI dans le système

Le processus de minage de Pi Network diffère fortement du minage traditionnel de cryptomonnaies. Les utilisateurs n’ont pas à investir dans du matériel coûteux ni à consommer beaucoup d’électricité. La participation se déroule selon les étapes suivantes :

Connexion quotidienne : Toutes les 24 heures, les utilisateurs ouvrent l’application Pi Network et appuient sur le bouton de minage pour valider leur activité. Ce processus consomme peu de ressources et n’épuise pas la batterie du téléphone.

Création d’un cercle de sécurité : Après être devenu Pioneer, un utilisateur peut devenir Contributor en ajoutant des amis ou membres de la famille de confiance à son cercle de sécurité. Chaque cercle doit compter trois à cinq membres minimum, ce qui renforce la sécurité globale du réseau.

Invitation de nouveaux utilisateurs : En tant qu’Ambassador, l’utilisateur partage des codes d’invitation pour intégrer de nouveaux participants à Pi Network. Lorsqu’un nouvel utilisateur s’inscrit et commence à miner, l’invitant reçoit des récompenses de minage supplémentaires.

Sur le plan opérationnel, ce mécanisme correspond à une « preuve de participation » plutôt qu’à une « preuve de sécurité ». Il est central dans la stratégie de démarrage à froid de Pi Network.

Répartition des rôles et collaboration au sein de Pi Network

Pi Network repose sur la collaboration de plusieurs rôles participants, et non sur une entité unique de contrôle. Dans son écosystème, les participants sont répartis en quatre catégories :

Pioneer : Le rôle de base. Les Pioneers utilisent leur smartphone pour appuyer chaque jour sur le bouton « mine », validant leur activité. Ils constituent la majorité des participants, et leur engagement impacte directement l’émission des tokens Pi.

Contributor : Après être devenu Pioneer, un utilisateur peut évoluer vers Contributor en créant un cercle de sécurité et en ajoutant des membres fiables, renforçant la sécurité du réseau.

Ambassador : Les Ambassadors se consacrent à la promotion de Pi Network et à l’invitation de nouveaux utilisateurs. Lorsqu’un utilisateur rejoint avec leur code de parrainage et commence à miner, l’Ambassador reçoit des récompenses.

Node : Les Nodes sont des utilisateurs qui exécutent le logiciel node de Pi Network sur leur ordinateur. Ils valident les transactions, assurent l’intégrité de la blockchain et interagissent avec l’application mobile.

Ces quatre rôles coopèrent pour soutenir et étendre l’écosystème Pi Network. Cette répartition des responsabilités permet une participation ouverte tout en introduisant progressivement des capacités spécialisées pour garantir le fonctionnement à long terme.

Confirmation des transactions, tenue du registre et sécurité du réseau

Au niveau du traitement des transactions, Pi Network s’appuie sur la collaboration des nœuds pour valider les transactions et mettre à jour le registre.

Les transactions doivent être confirmées par les nœuds avant d’être enregistrées, et la cohérence du registre est assurée par les règles de consensus et la communication entre nœuds. La sécurité du réseau dépend davantage de la vérification d’identité, de la distribution des nœuds et de l’application des règles que de simples barrières informatiques.

Cette structure est plus efficiente en ressources, mais elle nécessite une décentralisation suffisante des nœuds et une application rigoureuse des règles pour limiter les risques de centralisation.

Défis opérationnels pour Pi Network

D’un point de vue structurel, les principaux défis de Pi Network résident dans la gestion de ses phases de transition.

À mesure que la base d’utilisateurs grandit, le système doit renforcer la décentralisation des nœuds et améliorer sa résistance aux attaques, deux enjeux techniques majeurs.

Par ailleurs, la transition d’une gestion coordonnée vers un réseau pleinement autonome élève le niveau d’exigence pour la gouvernance, les mises à jour du protocole et la stabilité du consensus.

Ces défis ne sont pas propres à Pi Network ; ils sont communs aux réseaux crypto qui suivent une stratégie « utilisateurs d’abord, implémentation complète on-chain ensuite ».

Conclusion

La conception opérationnelle de Pi Network reflète une approche centrée sur l’utilisateur, qui développe progressivement les fonctionnalités blockchain.

Par son architecture modulaire, son consensus non computationnel et ses incitations comportementales, le système vise à équilibrer faibles barrières d’entrée et sécurité du réseau.

Une analyse structurelle de Pi Network permet d’aller au-delà des comparaisons simplistes et d’adopter une vision plus rationnelle de son positionnement et de son parcours de développement.

Articles Connexes

Falcon Finance Tokenomics : Explication du mécanisme de capture de valeur FF

Falcon Finance vs Ethena : analyse approfondie du paysage des stablecoins synthétiques

Analyse des Tokenomics de JTO : distribution, utilité et valeur à long terme

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables

Plasma (XPL) face aux systèmes de paiement traditionnels : une nouvelle approche du règlement transfrontalier et du cadre de liquidité pour les stablecoins