Informatique quantique et bitcoin : évaluation des risques concrets, des limites techniques et des stratégies d’atténuation jusqu’en 2026

Qu’est-ce que l’informatique quantique ?

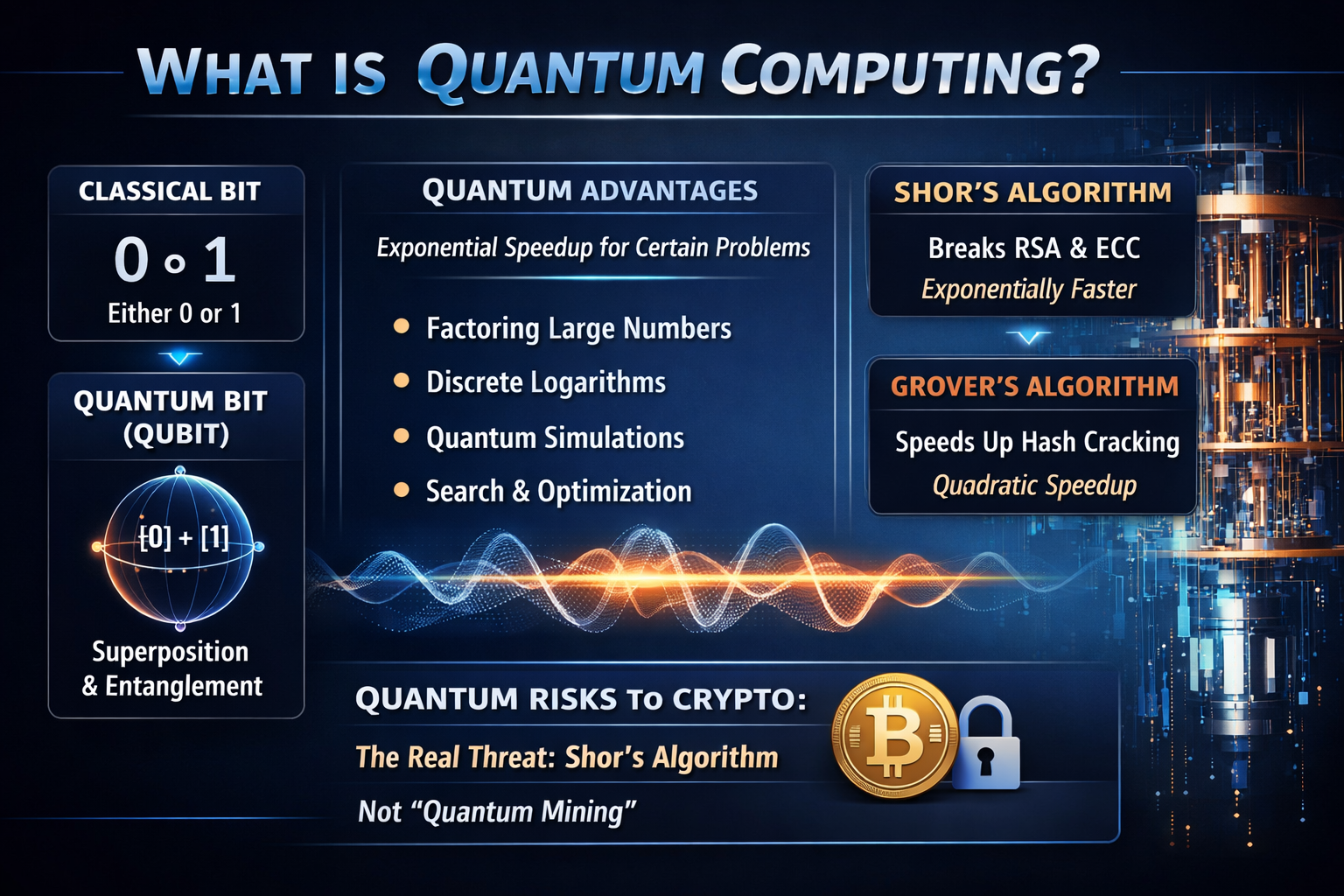

L’informatique quantique est un mode de traitement de l’information reposant sur les principes de la mécanique quantique. Contrairement aux ordinateurs classiques qui utilisent des bits (valant 0 ou 1), les ordinateurs quantiques fonctionnent avec des qubits, capables d’exister en superposition et d’exploiter l’intrication ainsi que l’interférence. Cela permet d’adopter des méthodes de résolution de problèmes radicalement différentes de celles du calcul classique.

L’intérêt de l’informatique quantique ne réside pas dans sa capacité à remplacer l’ensemble du calcul conventionnel, mais dans la puissance exponentielle qu’elle offre pour certaines catégories de problèmes, notamment :

- la factorisation de grands entiers

- le calcul de logarithmes discrets

- la simulation de systèmes quantiques

- certains problèmes de recherche et d’optimisation

En cryptographie, deux familles d’algorithmes sont particulièrement déterminantes :

- L’algorithme de Shor : il accélère de façon exponentielle la factorisation de grands entiers et les problèmes de logarithme discret sur courbe elliptique, ce qui constitue une menace directe pour les systèmes de cryptographie à clé publique comme RSA et ECC.

- L’algorithme de Grover : il accélère de façon quadratique les recherches sur les fonctions de hachage, sans toutefois « casser instantanément » ces fonctions ; il réduit la robustesse de sécurité de 2^n à environ 2^(n/2).

Cette nuance est essentielle. Le principal risque quantique pour le bitcoin provient de l’algorithme de Shor, et non de l’idée exagérée d’une « machine de minage quantique ».

Pourquoi l’informatique quantique pourrait impacter le bitcoin

La sécurité du bitcoin ne dépend pas du « chiffrement du contenu des actifs », mais de signatures numériques qui prouvent la propriété. Concrètement, les attaquants ne cherchent pas à « décrypter la blockchain », mais à déduire des Clés privées à partir d’informations publiques afin de forger des transactions valides.

Il convient de distinguer deux niveaux :

- Fonctions de hachage : le bitcoin utilise des primitives comme SHA-256 et RIPEMD-160. Les attaques quantiques exercent une pression, mais ces algorithmes ne sont pas encore compromis.

- Signatures numériques : le bitcoin a historiquement utilisé ECDSA, et de nombreux nouveaux outputs reposent sur les signatures Schnorr. Ces deux mécanismes s’appuient sur le problème du logarithme discret sur courbe elliptique, particulièrement vulnérable à l’informatique quantique.

Ainsi, l’enjeu réel de l’informatique quantique pour le bitcoin n’est pas la disparition de la blockchain, mais la perte potentielle du contrôle de certaines adresses.

Où le bitcoin est-il réellement exposé ?

Sur le plan technique, tous les BTC ne sont pas exposés au même niveau de risque simultanément. Le risque dépend de la révélation préalable ou non de la Clé publique.

On peut distinguer plusieurs cas :

- Sorties anciennes dont la Clé publique est exposée depuis longtemps (par exemple, les premiers outputs P2PK) : si des ordinateurs quantiques tolérants aux fautes suffisamment puissants apparaissent, ces actifs seraient théoriquement plus vulnérables.

- Actifs exposés par réutilisation d’adresse ou par certains scripts : ces risques peuvent être réduits par la migration des actifs et l’optimisation de la stratégie Portefeuille.

- UTXO classiques dont la Clé publique complète n’a pas encore été révélée : ils restent relativement sûrs à court terme, car les attaquants n’ont pas accès aux informations publiques nécessaires.

C’est pourquoi la thèse selon laquelle « l’informatique quantique rendrait tous les bitcoins sans valeur du jour au lendemain » est infondée. Le véritable enjeu est que le risque ne concerne d’abord qu’une partie des actifs, ce qui impose une préparation proactive des protocoles et de l’infrastructure Portefeuille.

Derniers développements en informatique quantique

L’actualité de l’informatique quantique s’est accélérée ces dernières années, mais il reste crucial de distinguer percées scientifiques et attaques concrètes.

En mars 2026, Google Quantum AI a publié l’article « Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities : Resource Estimates and Mitigations », réduisant encore les ressources théoriques nécessaires pour casser l’ECC 256 bits. Selon certaines hypothèses matérielles supraconductrices, il serait possible de casser cette sécurité avec « moins de 500 000 qubits physiques et un temps d’exécution de quelques minutes ». Ces avancées relèvent de la recherche ; elles ne signifient pas l’existence d’appareils capables d’attaquer le bitcoin au niveau des Portefeuilles.

Autres faits marquants :

- Décembre 2024 : Google dévoile la puce Willow, une avancée majeure dans la correction d’erreurs quantiques.

- 13 août 2024 : le NIST publie les premières normes cryptographiques post-quantiques, dont ML-KEM, ML-DSA et SLH-DSA.

- 2025-2026 : Bitcoin Optech poursuit la veille sur BIP-360, P2TSH, les optimisations SLH-DSA et les schémas de signature basés sur le hachage, preuve que la communauté des développeurs bitcoin intègre officiellement la résistance quantique dans ses débats.

L’ensemble de ces signaux indique que la menace n’est pas « déjà là », mais que la phase de préparation technique a commencé.

Impacts potentiels sur le bitcoin

Si des ordinateurs quantiques tolérants aux fautes suffisamment puissants deviennent une réalité, le bitcoin pourrait subir plusieurs conséquences :

- Les anciens coins dont la Clé publique a été exposée pourraient être volés

- Les Portefeuilles, plateformes d’échange et dépositaires devraient migrer vers de nouveaux systèmes de signature

- Les tailles de signatures on-chain, les coûts de vérification et la conception des scripts pourraient être repensés

- Les schémas d’expansion hérités reposant sur l’exposition de la Clé publique devraient revoir leur modèle de sécurité

Deux points essentiels sont souvent négligés :

- Le « mining quantique » ne remplacera pas les ASIC à court terme. L’accélération théorique de l’algorithme de Grover pour la recherche de hachage ne suffit pas à menacer les Machines de minage actuelles, compte tenu des contraintes énergétiques, de la correction d’erreurs et de la complexité matérielle.

- Le bitcoin est capable d’évoluer. SegWit et Taproot l’ont prouvé : si les évolutions sont lentes, le protocole n’est pas figé. Le véritable enjeu porte sur la coordination sociale, non sur l’immobilité technique.

L’orientation de la communauté Bitcoin

Plutôt que d’affirmer que « le bitcoin est déjà résistant au quantique », l’approche la plus réaliste consiste à avancer par étapes.

Une feuille de route pragmatique :

- Réduire au maximum l’exposition inutile des Clés publiques : les Portefeuilles doivent éviter la réutilisation d’adresse et adopter des stratégies de réception et de migration plus Conservatrices.

- Mettre en place des solutions de transition au niveau des scripts et des adresses : les discussions autour de BIP-360 visent à réserver de l’espace au protocole pour la vérification de signatures résistantes au quantique.

- Évaluer les coûts on-chain des signatures post-quantiques : ces solutions augmentent la taille des Clés publiques, des signatures ou la gestion d’état, et imposent de trouver un équilibre entre sécurité, vérifiabilité et espace de bloc.

- Favoriser l’agilité cryptographique : un système robuste ne doit pas rester lié à une seule hypothèse de signature.

Le débat sur la résistance quantique ne consiste donc pas uniquement à « se protéger du quantique », mais sert aussi de test à la capacité d’évolution de l’infrastructure cryptographique du bitcoin.

Comment évaluer objectivement la situation

Du point de vue technique comme d’investissement, deux extrêmes sont à éviter :

- Prendre chaque publication scientifique sur le quantique pour « la fin du bitcoin »

- Affirmer que l’absence d’attaques commerciales signifie qu’« il n’y a rien à craindre avant plusieurs décennies »

Une approche plus Prudente consiste à considérer :

- À court terme, l’informatique quantique n’impacte pas directement le bitcoin au niveau des transactions.

- À moyen et long terme, il s’agit déjà d’un enjeu réel à intégrer dans la conception du protocole, l’architecture des Portefeuilles et la sécurité des dépositaires.

- Pour le bitcoin, le risque n’est pas une rupture brutale, mais la possibilité que la communauté manque la fenêtre de préparation en raison de débats, de retards ou d’une sous-estimation.

L’informatique quantique n’est pas une menace immédiate, mais elle s’imposera comme l’un des principaux facteurs externes pour la cryptographie de la décennie à venir, voire au-delà. Pour le bitcoin, la meilleure approche est de traiter ce risque de façon proactive, sur le long terme, en s’appuyant sur l’ingénierie, sans céder ni à la panique ni au déni.

Articles Connexes

Analyse des Tokenomics de JTO : distribution, utilité et valeur à long terme

Jito vs Marinade : analyse comparative des protocoles de Staking de liquidité sur Solana

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables

Morpho vs Aave : analyse des différences de mécanisme et de structure entre les protocoles de prêt DeFi

La relation entre Midnight et Cardano : comment une sidechain axée sur la confidentialité élargit l’écosystème applicatif de Cardano