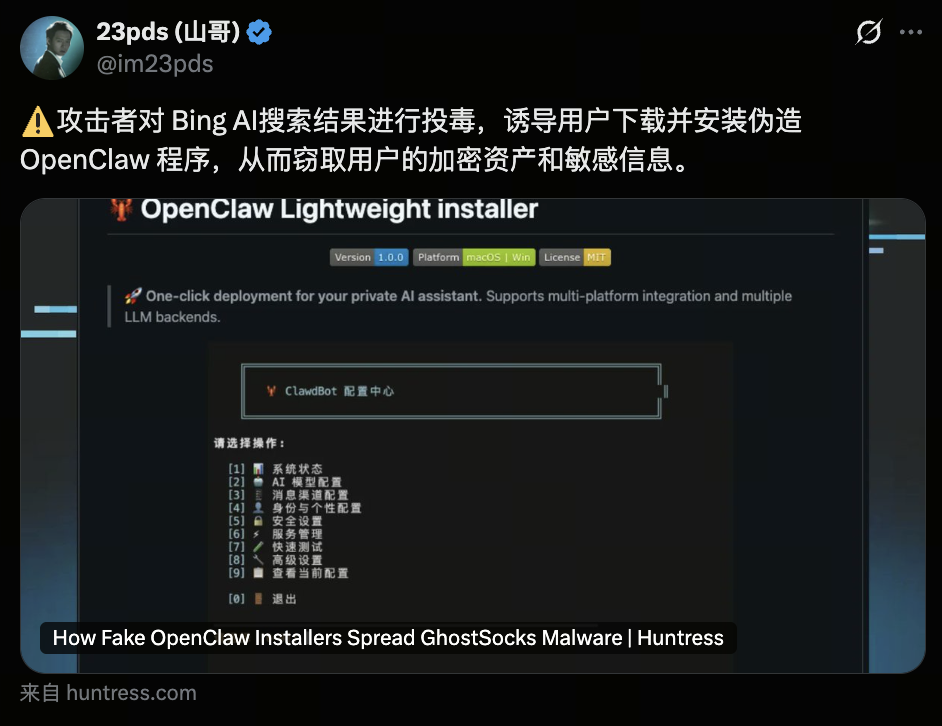

Se sospecha que los resultados de búsqueda de Bing AI han sido comprometidos: hackers han creado instaladores fraudulentos de OpenClaw para sustraer criptoactivos, lo que evidencia los riesgos de seguridad asociados a las búsquedas potenciadas por IA.

Resumen del evento: Resultados de búsqueda de Bing AI, bajo sospecha de manipulación

Fuente de la imagen: https://x.com/im23pds/status/2031163246783410581

Fuente de la imagen: https://x.com/im23pds/status/2031163246783410581

En marzo de 2026, el responsable de seguridad de la firma de ciberseguridad blockchain SlowMist advirtió públicamente que unos atacantes podrían haber manipulado los resultados de Bing AI mediante técnicas de “search poisoning”. Estos ciberdelincuentes llevaron a los usuarios a descargar una versión falsa de OpenClaw, con el consiguiente robo de criptoactivos e información sensible.

El “search poisoning” consiste en que los atacantes crean sitios web o repositorios para posicionarlos en los primeros resultados de los motores de búsqueda. Así, cuando buscas palabras clave relevantes, los sitios maliciosos pueden aparecer en la parte superior, o incluso ser citados directamente por motores potenciados con IA.

En este caso, buscar términos como “OpenClaw Windows” hacía que Bing AI recomendase un repositorio fraudulento de GitHub como fuente de descarga. Tras ejecutar el instalador, varios usuarios vieron sus dispositivos infectados por malware especializado en el robo de información.

Posteriormente, investigadores en seguridad confirmaron que el repositorio y el instalador maliciosos habían sido eliminados, aunque el incidente desató un amplio debate en el sector sobre la seguridad en la búsqueda con IA y la protección de criptoactivos.

¿Qué es OpenClaw? ¿Por qué es un objetivo?

Fuente de la imagen: Sitio oficial de OpenClaw

Fuente de la imagen: Sitio oficial de OpenClaw

OpenClaw es una herramienta open source muy popular entre la comunidad de desarrollo de agentes de IA y automatización. Se utiliza principalmente para crear agentes de IA, automatizar tareas y montar cadenas de herramientas para desarrolladores.

Con la rápida evolución de estos frameworks, cada vez más usuarios apuestan por este tipo de soluciones.

Este ecosistema en pleno auge resulta especialmente atractivo para los atacantes por varias razones:

- Confianza de los desarrolladores en los repositorios open source: Descargar herramientas y código desde GitHub es una práctica habitual.

- Las toolchains de IA suelen requerir permisos elevados: Estas aplicaciones suelen pedir acceso a archivos del sistema, claves de API o credenciales cloud.

- Coincidencia con el público cripto: Los desarrolladores de IA, Web3 y los inversores en cripto suelen ser los mismos perfiles.

Por eso, distribuyendo instaladores falsos de OpenClaw, los atacantes pueden acceder directamente a dispositivos que almacenan claves privadas de monederos, cuentas de trading o claves API.

Mecanismo del ataque: del search poisoning a la distribución de malware

Suplantación de repositorios en GitHub y abuso de la confianza de la comunidad

Los investigadores identificaron que los atacantes crearon una organización en GitHub llamada “openclaw-installer”, donde subieron repositorios que parecían legítimos.

Para dotar de mayor credibilidad al repositorio, copiaron partes del código fuente del proyecto verdadero y replicaron su estructura.

La alta reputación de GitHub y el peso de las recomendaciones basadas en IA hicieron que muchos usuarios asumieran que el repositorio era oficial.

La secuencia del ataque fue la siguiente:

- El usuario busca OpenClaw en Bing AI

- La IA le recomienda el repositorio malicioso en GitHub

- El usuario descarga el instalador falso

- El código malicioso ejecuta silenciosamente operaciones de robo de información

Este ataque aprovecha la confianza en el open source y las recomendaciones de búsqueda con IA, aumentando considerablemente su eficacia.

Cargas maliciosas diferenciadas para Windows y macOS

Los atacantes diseñaron cargas específicas según el sistema operativo.

En Windows:

- Distribuyen un instalador falso, OpenClaw_x64.exe

- Al ejecutarlo, cargan en memoria el info-stealer Vidar

- Instalan además el troyano GhostSocks para control remoto

En macOS:

- Ofrecen instrucciones de instalación falsas

- Engañan al usuario para que ejecute comandos Bash en la Terminal

- Descargan e instalan el malware Atomic Stealer

Estos programas maliciosos se centran en robar:

- Contraseñas de navegadores

- Claves de monederos cripto

- Claves SSH

- Tokens de API

- Accesos de Telegram/Discord

Con estos datos, los atacantes pueden transferir rápidamente los criptoactivos sustraídos.

IA y SEO poisoning: la nueva frontera para los ciberataques

Aunque el search poisoning no es nuevo, el auge de la búsqueda con IA está multiplicando su alcance. Los atacantes manipulan contenidos web, repositorios o palabras clave para posicionar sus recursos maliciosos en los primeros resultados.

La búsqueda con IA añade riesgos extra:

- La IA resume y recomienda contenido de forma activa

- Los usuarios confían más en recomendaciones de IA

- Los enlaces sugeridos pueden saltarse los filtros tradicionales

Analistas de seguridad advierten que basta con alojar código malicioso en un repositorio aparentemente legítimo en GitHub para que los motores de búsqueda lo indexen y recomienden.

Así, la combinación de búsqueda con IA y plataformas open source se está convirtiendo en un vector de ataque prioritario.

Impacto en el sector cripto y el ecosistema de desarrolladores

Este incidente refleja tres grandes tendencias:

1. Las herramientas de IA son ya el principal vector de ataque

El malware ahora se disfraza de herramienta de IA en cuanto estas soluciones se popularizan.

2. Se explota la confianza en el open source

Plataformas como GitHub y PyPI son transparentes, pero también muy vulnerables a abusos.

3. Los criptoactivos están en el punto de mira

El malware busca principalmente:

- MetaMask

- Monederos en navegador

- Archivos de monederos locales

- Claves API

Una vez robados, estos activos rara vez se recuperan.

Guía de seguridad: cómo evitar ataques similares

A medida que las técnicas se sofisticaron, conviene aplicar estas precauciones:

1. Descarga software solo de fuentes oficiales

No descargues herramientas directamente desde los resultados de búsqueda; acude siempre al GitHub oficial o a la web del proyecto.

2. Verifica los repositorios de código

Comprueba:

- Verificación oficial

- Historial de commits continuo y prolongado

- Comunidad activa de desarrolladores

3. Comprueba las firmas de los instaladores

Los proyectos enfocados en seguridad suelen ofrecer firmas SHA256 o GPG.

4. Usa dispositivos exclusivos para gestionar claves privadas

No almacenes nunca claves privadas valiosas en tu entorno de desarrollo.

5. Utiliza monederos hardware

Aunque tu ordenador sea víctima de malware, los monederos hardware ofrecen un nivel añadido de seguridad.

Retos de seguridad y tendencias futuras en la era de la búsqueda con IA

El incidente de manipulación en Bing AI evidencia que los sistemas de búsqueda con IA aún no filtran de manera fiable los contenidos legítimos.

A medida que la búsqueda con IA, los agentes de IA y las herramientas de automatización se convierten en la puerta de entrada a Internet, los atacantes perfeccionan sus métodos, como:

- Search poisoning en IA

- Contenidos engañosos generados con IA

- Código malicioso en plugins de agentes de IA

En adelante, las plataformas deberán reforzar sus defensas mediante:

- Verificación reforzada de fuentes en los resultados de búsqueda IA

- Sistemas de reputación para repositorios open source

- Detección automática de malware más avanzada

En este contexto, donde IA y criptoactivos conviven, la concienciación en ciberseguridad será tu mejor defensa para proteger tus activos digitales.

Artículos relacionados

¿Qué es HyperGPT? Todo lo que necesitas saber sobre HGPT

Las 10 mejores herramientas de trading en Cripto

¿Qué son las narrativas cripto? Principales narrativas para 2025 (ACTUALIZADO)

¿Qué es Fartcoin? Todo lo que debes saber sobre FARTCOIN

¿Qué plataforma construye los mejores agentes de IA? Probamos ChatGPT, Claude, Gemini y más