الحوسبة الكمومية وBitcoin: تقييم المخاطر الفعلية، والقيود التقنية، واستراتيجيات الحد منها حتى عام 2026

ما هي الحوسبة الكمومية

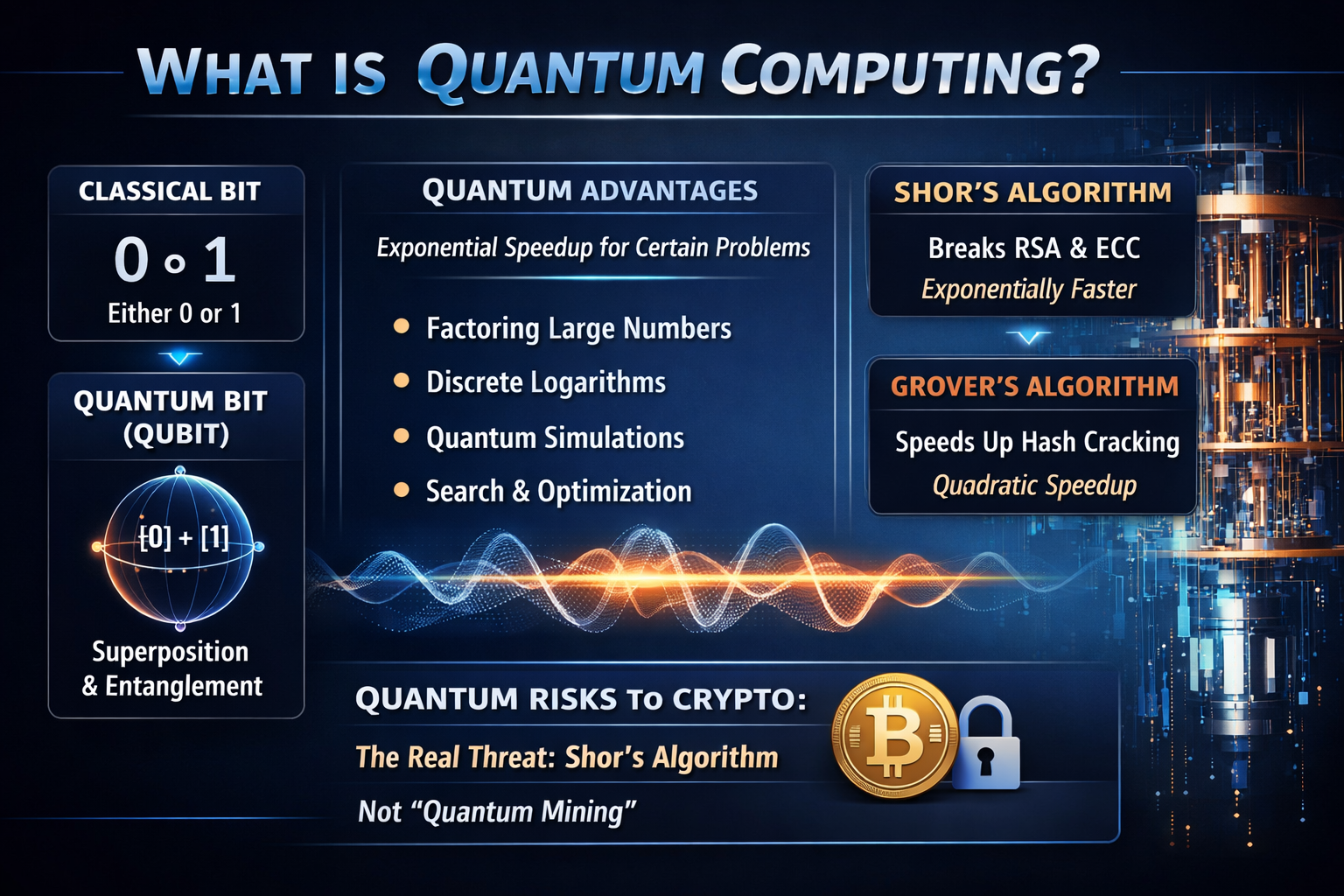

الحوسبة الكمومية هي نموذج لمعالجة المعلومات يستند إلى مبادئ ميكانيكا الكم. بخلاف الحواسيب التقليدية التي تعتمد على البتات—حيث يمثل كل بت 0 أو 1—تستخدم الحواسيب الكمومية الكيوبتات التي يمكن أن تكون في حالة تراكب وتستفيد من التشابك والتداخل، ما يتيح حلولًا للمشكلات تختلف جوهريًا عن الحوسبة الكلاسيكية.

تكمن أهمية الحوسبة الكمومية ليس في استبدالها لكل الحوسبة التقليدية، بل في قدرتها على تحقيق مزايا أُسية لبعض المشكلات المحددة، مثل:

- تحليل الأعداد الصحيحة الكبيرة إلى عواملها الأولية

- حساب اللوغاريتم المنفصل

- محاكاة الأنظمة الكمومية

- بعض تحديات البحث والتحسين

في مجال التشفير، هناك خوارزميات بالغة الأهمية:

- خوارزمية Shor: يمكنها تسريع تحليل الأعداد الصحيحة الكبيرة إلى عواملها الأولية ومسائل اللوغاريتم المنفصل للمنحنيات البيضاوية بشكل أُسي، مما يشكل تهديدًا مباشرًا لأنظمة التشفير بالمفتاح العام مثل RSA وECC.

- خوارزمية Grover: توفر تسريعًا تربيعيًا في مشكلات التجزئة، لكنها لا "تكسر" دوال التجزئة فورًا، بل تقلل فعليًا من قوة الأمان من 2^n إلى تقريبًا 2^(n/2).

هذا التمييز أساسي. يكمن الخطر الكمومي الرئيسي على Bitcoin في خوارزمية Shor—not في الفكرة المبالغ فيها حول "آلة تعدين كمومية".

لماذا قد تؤثر الحوسبة الكمومية على Bitcoin

تعتمد أمان Bitcoin على التوقيعات الرقمية لإثبات الملكية، وليس على "تشفير محتوى الأصول". عمليًا، لا يحاول المهاجمون "فك تشفير البلوكشين"، بل يسعون لاستنتاج المفاتيح السرية من المعلومات العامة لتزوير المعاملات.

هناك مستويان يجب التمييز بينهما:

- دوال التجزئة: تستخدم Bitcoin دوال تجزئة مثل SHA-256 وRIPEMD-160. رغم أن الهجمات الكمومية تمثل ضغطًا ما، إلا أن هذه الخوارزميات لم تُخترق بعد.

- التوقيعات الرقمية: اعتمدت Bitcoin تاريخيًا على ECDSA، بينما تستخدم العديد من المخرجات الحديثة توقيعات Schnorr. كلاهما يعتمد على مسألة اللوغاريتم المنفصل للمنحنيات البيضاوية، وهي معرضة بشكل خاص للحوسبة الكمومية.

بالتالي، الأثر الحقيقي للحوسبة الكمومية على Bitcoin ليس في "اختفاء البلوكشين"، بل في احتمال "فقدان السيطرة على عناوين معينة".

أين يكمن تعرض Bitcoin الحقيقي

من الناحية التقنية، ليست كل BTC معرضة لنفس المخاطر في الوقت ذاته. يتوقف مستوى الخطر على ما إذا كان المفتاح العام قد تم كشفه.

تصنف المخاطر على النحو التالي:

- المخرجات المبكرة ذات المفاتيح العامة المكشوفة لفترات طويلة: مثل مخرجات P2PK المبكرة. إذا توفرت حواسيب كمومية قوية قادرة على تصحيح الأخطاء، تصبح هذه الأصول معرضة أكثر للخطر.

- الأصول المكشوفة بسبب إعادة استخدام العنوان أو تصميمات سكريبت معينة: يمكن التخفيف من هذه المخاطر عبر ترحيل الأصول وتحسين استراتيجيات المحفظة.

- UTXO العادية التي لم تُكشف مفاتيحها العامة بالكامل بعد: تظل هذه أكثر أمانًا على المدى القصير، حيث لا تتوفر للمهاجمين المعلومات العامة اللازمة.

لهذا فإن مقولة "الحوسبة الكمومية ستجعل كل Bitcoin بلا قيمة فورًا" غير دقيقة. القضية الحقيقية أن الخطر على بعض الأصول سيزداد أولًا، ما يتطلب استعدادًا استباقيًا من بروتوكولات ومحافظ Bitcoin.

آخر تطورات الحوسبة الكمومية

أصبحت أخبار الحوسبة الكمومية أكثر تواترًا مؤخرًا، لكن من المهم التفريق بين "الاختراقات العلمية" و"الهجمات العملية".

في مارس 2026، نشرت Google Quantum AI ورقة بعنوان “Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities: Resource Estimates and Mitigations”، خفضت فيها الموارد النظرية اللازمة لكسر ECC بحجم 256 بت. وبافتراضات معينة حول الأجهزة فائقة التوصيل، توقعت الورقة "أقل من 500,000 كيوبت فعلي وزمن تنفيذ بالدقائق". هذا يمثل تقدمًا بحثيًا، لكنه لا يعني وجود أجهزة حقيقية على مستوى المحافظ قادرة على مهاجمة Bitcoin.

تشمل التطورات الأخرى:

- ديسمبر 2024: قدمت Google شريحة Willow، محققة تقدمًا كبيرًا في تصحيح أخطاء الحوسبة الكمومية.

- 13 أغسطس 2024: أصدرت NIST أول معايير التشفير بعد الكم، مثل ML-KEM وML-DSA وSLH-DSA.

- من 2025 إلى 2026: تواصل Bitcoin Optech متابعة BIP-360، وP2TSH، وتحسينات SLH-DSA، وأنظمة التوقيع المعتمدة على التجزئة، ما يدل على أن مجتمع مطوري Bitcoin أدرج مقاومة الكم ضمن النقاشات المستمرة.

تشير هذه الإشارات إلى أن التهديد "ليس حاضرًا بعد"، لكن مرحلة التحضير الهندسي جارية.

التأثيرات المحتملة على Bitcoin في الواقع العملي

إذا توفرت حواسيب كمومية قوية قادرة على تصحيح الأخطاء، فقد تواجه Bitcoin عدة آثار:

- العملات القديمة ذات المفاتيح العامة المكشوفة قد تتعرض للسرقة

- المحافظ والمنصات وأمناء الحفظ سيحتاجون للانتقال إلى أنظمة توقيع جديدة

- قد يتطلب حجم التوقيعات على السلسلة وتكاليف التحقق وتصميم السكريبت إعادة هيكلة

- التوسعات القديمة المعتمدة على كشف المفاتيح العامة ستحتاج لإعادة تقييم نماذج أمانها

كما يجب التأكيد على حقيقتين غالبًا ما يتم تجاهلهما:

- "تعدين الكم كبديل لـ ASIC" غير ممكن حاليًا، فالتسريع الذي توفره خوارزمية Grover للبحث في التجزئة غير كافٍ لتعطيل آلات التعدين الحالية، بالنظر لاستهلاك الطاقة وتصحيح الأخطاء وتكاليف الأجهزة.

- Bitcoin ليست جامدة عن التحديث. لقد أثبت SegWit وTaproot أن التحديثات وإن كانت بطيئة، إلا أن Bitcoin قابلة للتطوير. التحدي الحقيقي في التنسيق المجتمعي، وليس في جمود البروتوكول.

توجه مجتمع Bitcoin

بدل الادعاء بأن "Bitcoin مقاومة للكم"، النهج العملي هو التدرج المرحلي.

خارطة الطريق الواقعية تشمل:

- تقليل كشف المفاتيح العامة غير الضروري: يجب على المحافظ تجنب إعادة استخدام العناوين واعتماد استراتيجيات استقبال وترحيل أكثر تحفظًا.

- إدخال حلول انتقالية على مستوى السكريبت والعناوين: مثل مناقشات BIP-360 حول تخصيص مساحة للتحقق من التوقيعات المقاومة للكم.

- تقييم تكلفة التوقيعات بعد الكم على السلسلة: غالبًا ما تزيد الحلول بعد الكم من حجم المفاتيح العامة أو التوقيعات أو عبء إدارة الحالة، ما يتطلب توازنًا بين الأمان وقابلية التحقق ومساحة الكتلة.

- بناء مرونة تشفيرية: يجب ألا ترتبط الأنظمة القوية بفرضية توقيع واحدة بشكل دائم.

لهذا، نقاش مقاومة الكم ليس فقط "دفاعًا ضد الكم"، بل هو اختبار حقيقي لقابلية ترقية بنية Bitcoin التشفيرية.

كيف يمكن تقييم الوضع بموضوعية

من منظور الاستثمار والتقنية، يجب تجنب التطرفين:

- اعتبار كل بحث عن الكم "نهاية Bitcoin"

- الجزم بأنه طالما لم تحدث هجمات تجارية "فلا داعي للقلق لعقود"

الرؤية الأكثر حذرًا:

- على المدى القصير، الحوسبة الكمومية ليست بعد عاملًا مباشرًا يؤثر على معاملات Bitcoin.

- على المدى المتوسط والطويل، هي بالفعل قضية يجب أخذها في الاعتبار عند تصميم البروتوكول وبنية المحفظة وأمن الحفظ.

- الخطر الحقيقي على Bitcoin ليس "انكسارًا كموميًا" مفاجئًا، بل احتمال فوات المجتمع فرصة الترقية في الوقت المناسب خلال نافذة التحضير المتوقعة بسبب الجدل أو التأخير أو التقليل من الخطر.

الحوسبة الكمومية ليست كارثة وشيكة، لكنها مرشحة لتكون من أكثر العوامل الخارجية تأثيرًا في التشفير خلال العقد المقبل أو أكثر. بالنسبة لـ Bitcoin، النهج المهني هو التعامل معها كخطر طويل الأمد قابل للإدارة الهندسية، دون مبالغة أو إنكار.

المقالات ذات الصلة

تحليل اقتصاديات رمز JTO: توزيع الرمز، الاستخدام، والقيمة طويلة الأجل

ما هي العناصر الرئيسية لبروتوكول 0x؟ استعراض معماري Relayer وMesh وAPI

جيتو مقابل مارينيد: دراسة مقارنة لبروتوكولات تخزين السيولة على Solana

كيف تتيح Pharos تحويل الأصول الحقيقية (RWA) إلى على السلسلة؟ استعراض معمّق للمنهجية التي تستند إليها بنية RealFi التحتية لديها

كاردانو مقابل إيثيريوم: التعرف على الاختلافات الأساسية بين اثنتين من أبرز منصات العقود الذكية