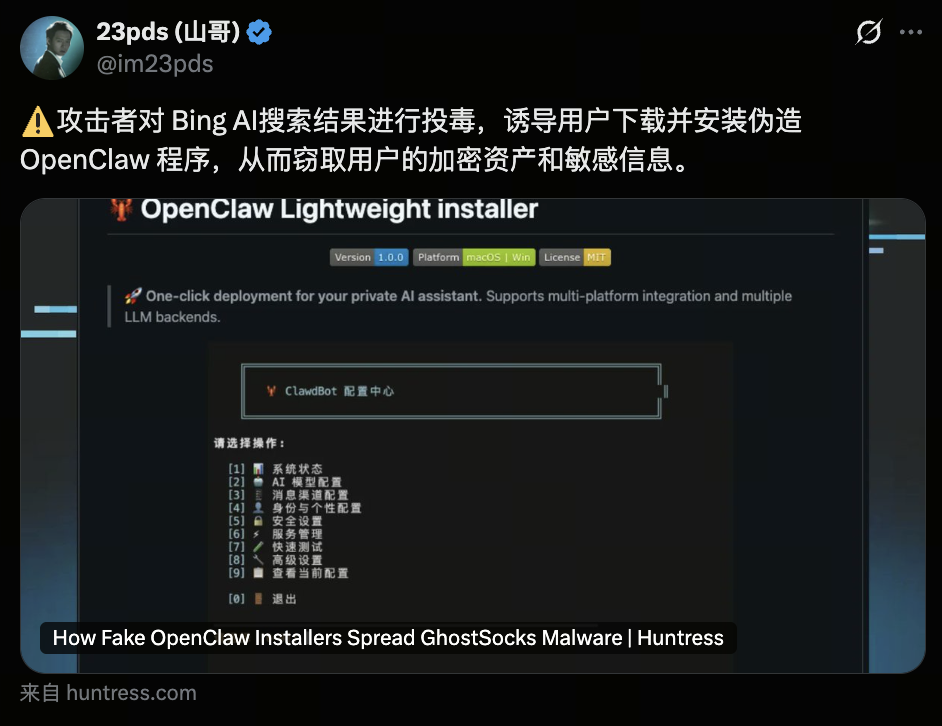

يُعتقد أن نتائج بحث Bing AI تعرضت للاختراق، حيث قام القراصنة بإنشاء برامج تثبيت وهمية لـ OpenClaw لسرقة الأصول الرقمية، مما يبرز المخاطر الأمنية في أنظمة البحث المعتمدة على الذكاء الاصطناعي.

ملخص الحدث: الاشتباه بتسميم نتائج بحث Bing AI

مصدر الصورة: https://x.com/im23pds/status/2031163246783410581

مصدر الصورة: https://x.com/im23pds/status/2031163246783410581

في مارس 2026، أطلق رئيس الأمن في شركة SlowMist المختصة بأمن البلوكشين تحذيراً علنياً حول احتمال تعرض نتائج Bing AI لتلاعب عبر "تسميم البحث"، حيث استدرج المهاجمون المستخدمين لتحميل برنامج OpenClaw مزيف بهدف سرقة الأصول الرقمية والمعلومات الحساسة.

يعني "تسميم البحث" قيام المهاجمين بإنشاء مواقع أو مستودعات مصممة لرفع ترتيبها في نتائج البحث، بحيث تظهر للمستخدمين عند البحث عن كلمات مفتاحية، وقد يتم اقتباسها مباشرة من نتائج البحث المدعومة بالذكاء الاصطناعي.

في هذه الواقعة، أدى البحث عن كلمات مثل "OpenClaw Windows" إلى توصية Bing AI بمستودع GitHub مزيف لتحميل البرنامج. وبعد تشغيل المثبت، تعرضت أجهزة بعض المستخدمين لإصابة ببرمجيات خبيثة تسرق المعلومات.

أكد الباحثون الأمنيون إزالة المستودع والبرنامج الخبيث، لكن الحادثة أثارت نقاشاً واسعاً حول أمن البحث بالذكاء الاصطناعي وحماية الأصول الرقمية.

ما هو OpenClaw؟ ولماذا يُستهدف؟

مصدر الصورة: الموقع الرسمي لـ OpenClaw

مصدر الصورة: الموقع الرسمي لـ OpenClaw

OpenClaw أداة مفتوحة المصدر اكتسبت شهرة في مجتمع تطوير وكلاء الذكاء الاصطناعي وأتمتة المهام، وتستخدم لبناء الوكلاء الذكيين وأتمتة العمليات وإنشاء سلاسل أدوات للمطورين.

مع التطور السريع لأطر عمل الذكاء الاصطناعي، يتزايد اعتماد المستخدمين على هذه الأدوات.

النظام البيئي المتنامي يجذب المهاجمين للأسباب التالية:

- ثقة المطورين بالمصادر المفتوحة: الاعتياد على تحميل الأدوات والشفرة من GitHub.

- حاجة أدوات الذكاء الاصطناعي لصلاحيات مرتفعة: الوصول لملفات النظام، مفاتيح API، بيانات الاعتماد السحابية.

- تداخل مع مستخدمي العملات الرقمية: مطورو الذكاء الاصطناعي وWeb3 ومستثمرو العملات الرقمية غالباً نفس الأشخاص.

لذا، توزيع برامج تثبيت مزيفة لـ OpenClaw يمكّن المهاجمين من استهداف الأجهزة التي تحتوي على مفاتيح المحافظ الخاصة، حسابات التداول، أو مفاتيح API.

آلية الهجوم: من تسميم البحث إلى نشر البرمجيات الخبيثة

انتحال مستودعات GitHub واستغلال ثقة المجتمع

أنشأ المهاجمون منظمة GitHub باسم "openclaw-installer" ورفعوا مستودعات تبدو شرعية، ونسخوا أجزاء من المشروع الحقيقي لتعزيز المصداقية.

سمعة GitHub القوية وتوصيات الذكاء الاصطناعي جعلت الكثيرين يعتقدون أن المستودع رسمي.

مسار الهجوم:

- بحث المستخدم عن OpenClaw عبر Bing AI

- توصية مستودع GitHub الخبيث

- تحميل برنامج التثبيت المزيف

- تنفيذ الشيفرة الخبيثة وسرقة المعلومات

استغل الهجوم ثقة المصادر المفتوحة وتوصيات الذكاء الاصطناعي لرفع معدل النجاح.

حمولات مخصصة لـ Windows وmacOS

صمم المهاجمون حمولات مختلفة:

مسار Windows:

- توزيع برنامج مزيف باسم OpenClaw_x64.exe

- إطلاق Vidar info-stealer في الذاكرة

- تثبيت Trojan GhostSocks للتحكم عن بعد

مسار macOS:

- تقديم تعليمات تثبيت مزيفة

- خداع المستخدمين لتشغيل أوامر Bash في الطرفية

- تحميل وتثبيت Atomic Stealer

تستهدف البرامج الخبيثة:

- كلمات مرور المتصفح

- مفاتيح المحافظ الرقمية

- مفاتيح SSH

- رموز API

- بيانات دخول Telegram/Discord

وبمجرد الحصول عليها، يُنقل الأصول الرقمية بسرعة.

البحث بالذكاء الاصطناعي وتسميم SEO: جبهة جديدة للهجمات الإلكترونية

تسميم نتائج البحث ليس جديداً، لكن البحث المدعوم بالذكاء الاصطناعي يوسع تأثيره، حيث يمكن للمهاجمين دفع الموارد الخبيثة لأعلى نتائج البحث عبر التلاعب بمحتوى الويب والكلمات المفتاحية.

البحث بالذكاء الاصطناعي يضيف مخاطر:

- الذكاء الاصطناعي يلخص ويوصي بالمحتوى

- ثقة المستخدمين بتوصيات الذكاء الاصطناعي

- الروابط قد تتجاوز مرشحات البحث التقليدية

مجرد استضافة شيفرة خبيثة في مستودع GitHub يبدو شرعياً قد يؤدي لفهرسته وتوصيته من محركات البحث.

لذا أصبح البحث بالذكاء الاصطناعي + المنصات مفتوحة المصدر منفذاً رئيسياً للهجمات الحديثة.

التأثير على صناعة العملات الرقمية ونظام المطورين

تظهر الواقعة ثلاثة اتجاهات رئيسية:

1. أدوات الذكاء الاصطناعي أصبحت أهدافاً أساسية للهجمات

انتشار وكلاء الذكاء الاصطناعي والأتمتة جعل المهاجمين يموهون البرمجيات الخبيثة كأدوات ذكاء اصطناعي.

2. استغلال ثقة المصادر المفتوحة

منصات مثل GitHub وPyPI، رغم شفافيتها، يمكن استغلالها بسهولة من المهاجمين.

3. الأصول الرقمية أهداف رئيسية

برمجيات السرقة تركز على:

- MetaMask

- محافظ المتصفح

- ملفات المحافظ المحلية

- مفاتيح API

يُصعب استرداد الأصول بعد سرقتها.

دليل أمان المستخدم: كيف تتجنب هجمات مماثلة

مع تطور الهجمات، ينبغي اتباع هذه الاحتياطات:

1. تحميل البرمجيات فقط من المصادر الرسمية

لا تقم بتنزيل الأدوات من نتائج البحث؛ استخدم دائماً الموقع الرسمي أو GitHub الرسمي.

2. التحقق من مستودعات الشيفرة

ابحث عن:

- التحقق الرسمي

- تاريخ تعديلات طويل الأمد

- مجتمع مطورين نشط

3. التحقق من توقيع برامج التثبيت

توفر مشاريع الأمان توقيعات SHA256 أو GPG.

4. استخدام أجهزة مخصصة لإدارة المفاتيح الخاصة

لا تحتفظ بمفاتيح المحافظ عالية القيمة ضمن بيئة التطوير.

5. استخدام محافظ الأجهزة

محافظ الأجهزة توفر حماية إضافية حتى في حال اختراق الحاسوب.

تحديات الأمان والاتجاهات المستقبلية في عصر البحث بالذكاء الاصطناعي

توضح حادثة تسميم نتائج Bing AI أن أنظمة البحث بالذكاء الاصطناعي لا تزال تواجه صعوبة في تصفية المحتوى الموثوق.

مع تحول البحث ووكلاء الذكاء الاصطناعي وأدوات الأتمتة إلى مدخل رئيسي للإنترنت، يطور المهاجمون أساليبهم مثل:

- تسميم نتائج الذكاء الاصطناعي

- خداع المحتوى المولد بالذكاء الاصطناعي

- الشيفرة الخبيثة في إضافات الوكلاء

ستحتاج المنصات لتعزيز دفاعاتها عبر:

- تقوية آليات التحقق من مصادر نتائج الذكاء الاصطناعي

- تطبيق نظم تقييم الثقة للمصادر المفتوحة

- تحسين كشف البرمجيات الخبيثة تلقائياً

وفي عصر التكامل بين أدوات الذكاء الاصطناعي والأصول الرقمية، يبقى الوعي الأمني خط الدفاع الأهم لحماية الأصول الرقمية.

المقالات ذات الصلة

أدوات التداول العشرة الأفضل في مجال العملات الرقمية

بوتات التداول الذكية والأدوات

أفضل 15 عملة رقمية تعتمد على الذكاء الاصطناعي للاستثمار في عام 2024

أي منصة تبني أفضل وكلاء الذكاء الاصطناعي؟ نختبر ChatGPT و Claude و Gemini وغيرها

مراجعة كاملة: كيف وُلِدَ مانوس؟